Ondrej Vlcek, CTO von Avast, blickt auf die WannaCry-Cyberattacke vor einem Jahr zurück und hinterfragt, ob IT-Industrie und Anwender alles darangesetzt haben, eine Wiederholung zu verhindern

Am 12. Mai 2017 erfolgte der in der Geschichte bislang größte Angriff von Erpressersoftware - bekannt wurde er als „WannaCry“. Die heute berüchtigte Ransomware verbreitete sich wie ein Lauffeuer, das rund um den Globus willkürlich PCs infizierte – egal ob von Privatanwendern, Unternehmen, Behörden oder gar Computer im Gesundheitswesen wie die von Krankenhäusern. Ein Jahr danach gibt es die Schadsoftware WannaCry, die die EternalBlue-Schwachstelle ausnutzt, immer noch. Erst kürzlich soll es den Flugzeugbauer Boeing erwischt haben.

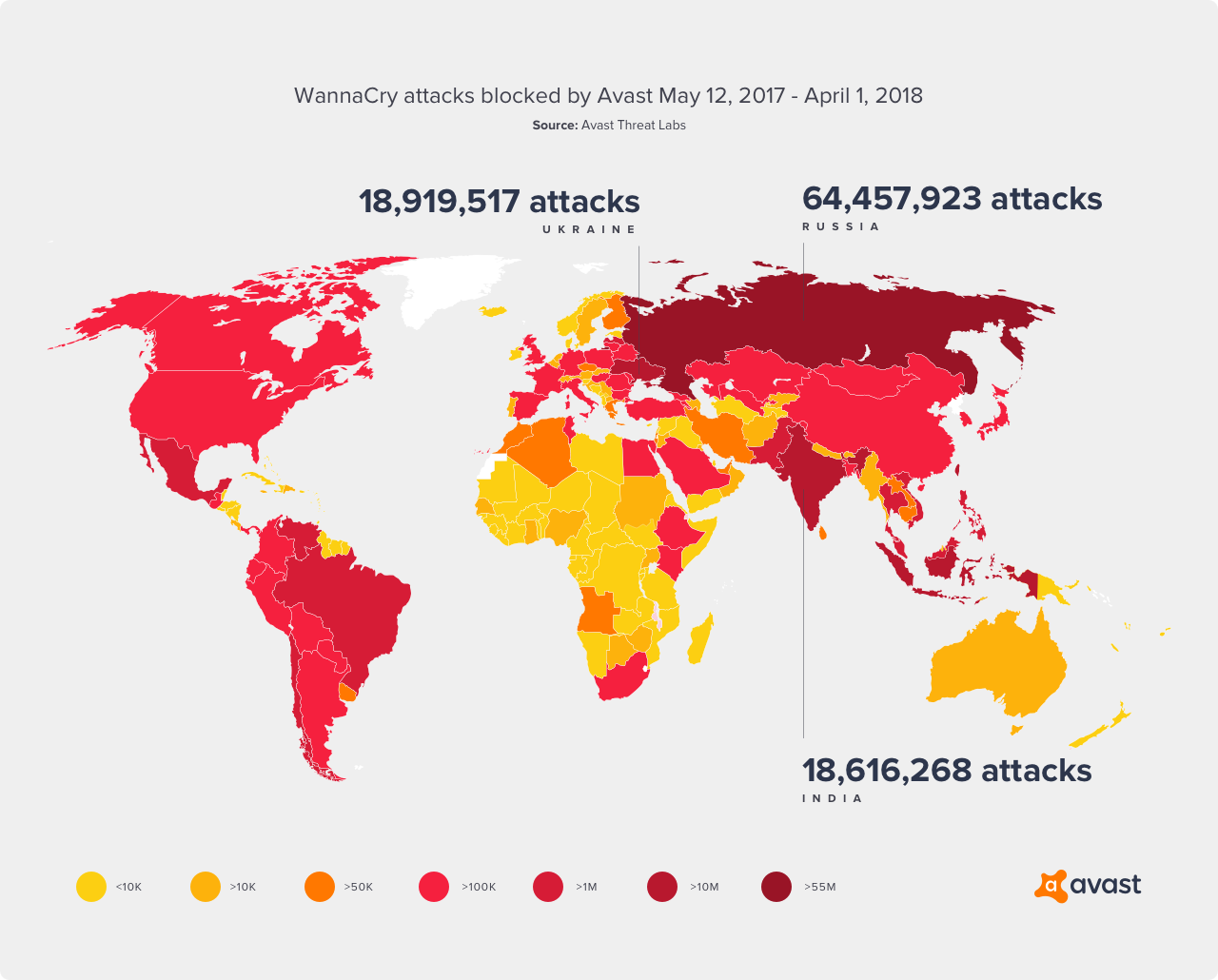

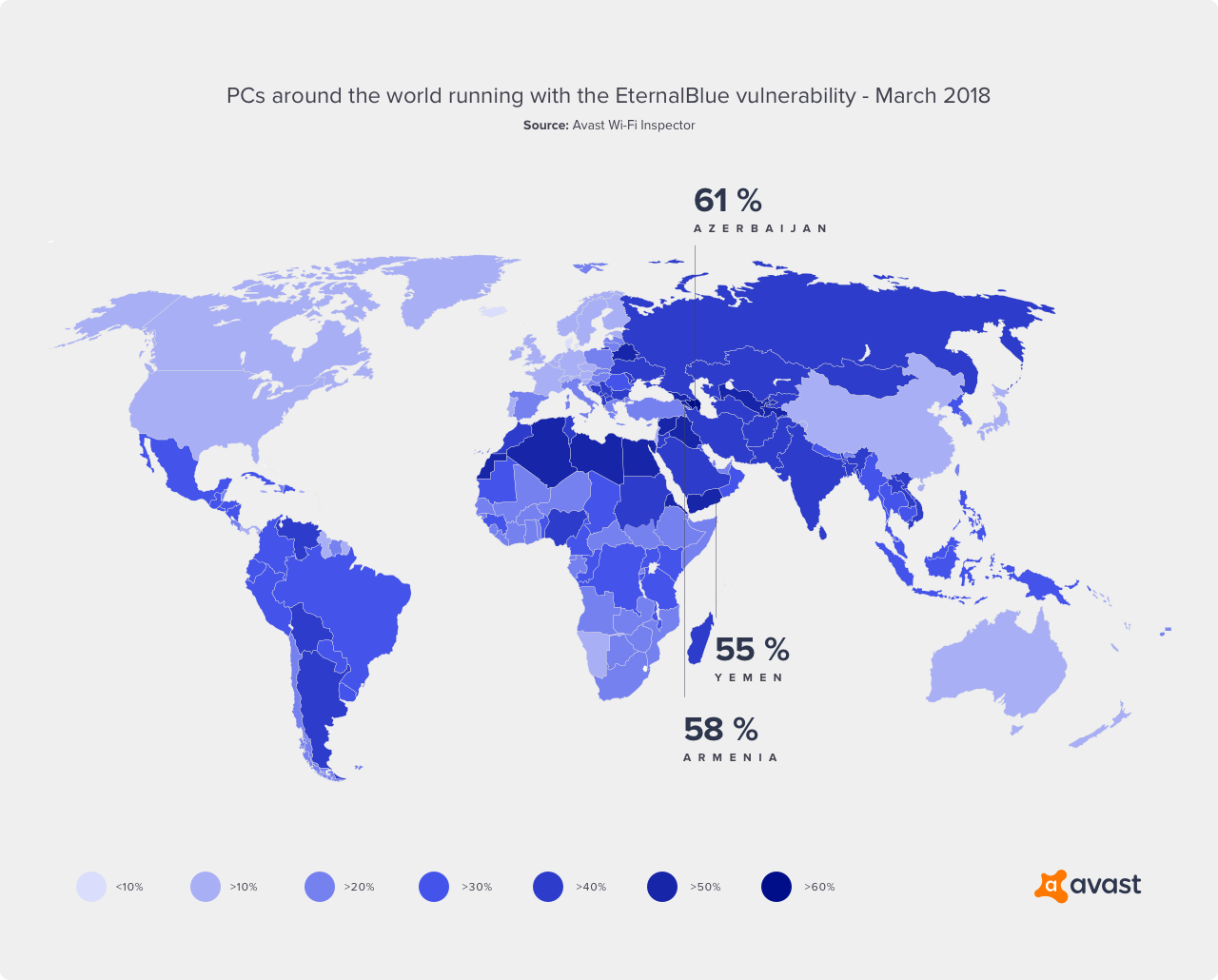

Avast hat seit dem ersten Angriff vor einem Jahr mehr als 176 Millionen versuchte WannaCry-Attacken in 217 Ländern erkannt und abgewehrt – in Deutschland waren es mehr als 100.000. Am stärksten betroffen war Russland mit mehr als 64 Millionen, gefolgt von Indonesien mit fast 18 Millionen geblockten Angriffen. Alleine im März 2018 – also knapp ein Jahr danach – blockte Avast noch 54 Millionen Angriffe, die versuchten, EternalBlue auszunutzen. Aufgrund der Publicity rund um diesen initialen Angriff möchte man meinen, dass die Anwender und Unternehmen ihre Systeme seit dem Ausbruch auf Vordermann gebracht haben. Unsere Daten zeigen hingegen, dass knapp ein Drittel (29 Prozent) der Computer weltweit immer noch die Schwachstelle EternalBlue aufweist. Aufgrund der Zahl der geblockten Angriffe ist es nicht verwunderlich, dass es in Russland 40 Prozent und in Indonesien 39 Prozent, in Deutschland hingegen „nur“ 12 Prozent sind, die die Schwachstelle noch immer aufweisen.

Der erste WannaCry-Angriff ging wohl von einem Staat und nicht wie so oft von Cyberkriminellen aus, die mit Erpressersoftware in erster Linie Geld verdienen wollen. Das Motiv waren vermutlich zerstörerische Absichten. Ende des vergangenen Jahres hat die Regierung der USA Nordkorea für den Angriff verantwortlich gemacht. Der Code von WannaCry war beschädigt, einschließlich der Bezahlungskomponente. Die Drahtzieher der Attacke haben im August 2017 noch schätzungsweise rund 140.000 Dollar damit verdient. Diese Summe und die Bitcoins, die anhand der drei in WannaCry einprogrammierten Bitcoin-Adressen ersichtlich sind, ist in Hinsicht auf die enorm hohe Infektionsrate gering.

Die starke Verbreitung von WannaCry beruht auf drei Schlüsselfaktoren. Zum einen nutzt die Schadsoftware eine Schwachstelle aus, die auf vielen PCs mit älteren Betriebssystemen zu finden ist. Die älteren Betriebssysteme wurden zudem nicht mehr unterstützt und waren somit anfällig für den Exploit. Hinzu kommt, dass es keiner zusätzlichen Handlung des Nutzers bedurfte um den Angriff auszuführen, da die Malware als Wurm programmiert wurde. Seit seinem Auftreten hat Avast die Schadsoftware und die Angriffsmuster ausführlich untersucht und wertvolle Einblicke erhalten, um Attacken dieser Art künftig verhindern zu können. Doch wie konnte es damals eigentlich überhaupt so weit kommen?

Schleppende Akzeptanz von Patches machte WannaCry erfolgreich

WannaCry verbreitete sich explosionsartig, indem es die Windows-Schwachstelle EternalBlue – auch MS17-010 genannt – ausnutzte und ohne weiteres Zutun der Anwender die Computer infizierte. EternalBlue ist ein schwerwiegender Bug im Code von Microsoft Windows und mindestens so alt wie Windows XP. Die Schwachstelle ermöglicht es Angreifern, den Code ferngesteuert auszuführen, indem sie eine Anfrage an das Windows File und den Printer Sharing Service erstellt. Die auf einem PC bereits aktive WannaCry-Malware scannt sowohl das lokale als auch das Sub-Netzwerk und sucht zufällig eine IP-Adresse aus. Sobald sie einen verwundbaren Computer aufgespürt hat, kann sie diesen aufgrund der Wurm-Funktion auch angreifen.

Berichten zufolge wurde die Schwachstelle von der NSA entdeckt, die ihr den Namen “EternalBlue” gab, sie geheim hielt und dann ein Backdoor-Tool entwickelte, um sie auszunutzen. Eine Gruppe von Hackern namens ShadowBrokers brachte den Exploit einen Monat vor Verbreitungsbeginn von WannaCry ans Licht. Microsoft veröffentlichte einen Patch für EternalBlue im März 2017 – zwei Monate vor WannaCry. Weil viele Anwender diesen Patch nicht installierten, konnte WannaCry überhaupt erst so stark werden.

Wenn es nur einen Patch für schlechtes Patch-Verhalten gäbe

Die Nachricht von WannaCry wurde weltweit von der Presse aufgriffen und mittlerweile haben viele Nutzer von der Ransomware gehört. Doch trotz dieser umfassenden medialen Berichterstattung und den verheerenden Folgen für Privatanwender und Unternehmen haben viele PC-Nutzer ihre Systeme noch immer nicht mit dem Patch aktualisiert, um sie damit vor einem Angriff von WannaCry zu schützen. Das wirft die Frage auf: Warum patchen die Anwender nicht? Über die Gründe lässt sich nur spekulieren: Zum einen könnte es an einem mangelnden Verständnis für Patches und Software-Updates liegen – was sie sind, was sie tun und warum sie so wichtig sind. Der durchschnittliche Anwender ist sich vielleicht nicht der Tatsache bewusst, dass ein System Schwachstellen enthält, die Internetkriminelle zur Verbreitung von Malware ausnutzen können. Sobald Schwachstellen bekannt werden, erstellen Software-Entwickler normalerweise zeitnah einen Patch um das Problem zu beheben. Das Ausmaß von WannaCry hätte sich also minimieren lassen, wenn mehr Anwender den MS17-010 Patch installiert hätten.

Zum anderen empfinden viele Nutzer das Installieren von Updates als störend, denn es erfordert eine Unterbrechung der aktuellen Tätigkeit am PC. Manchmal ist sogar auch ein Neustart nötig oder die Programmoberfläche ist danach verändert. Vielen Anwendern ist all das zu lästig und sie ignorieren die eigentlich dringend erforderlichen Aktualisierungen einfach.

Unabhängig davon wurden auch einige Systeme wie Windows XP nicht mehr mit dem Patch versorgt und waren der WannaCry-Attacke schutzlos ausgeliefert. Trägt die IT-Industrie also auch eine Mitschuld an WannaCry?

Perfekter Patch – das muss die IT-Branche ändern

Damit Patches besser angenommen werden, muss die IT-Branche das Image der Patches verändern und ihre Notwendigkeit, nämlich das Beheben von Problemen und den Schutz vor Attacken, verdeutlichen. So könnte beispielsweise der Hintergrund eines Patches bei der Aufforderung zur Installation veranschaulicht werden, um so ganz konkret auf die Folgen aufmerksam zu machen, falls das Update ignoriert wird.

Daneben sollte die Anwenderfreundlichkeit der Patches verbessert werden – sei es durch kleinere Softwarepakete oder Installationen im Hintergrund bzw. über Nacht. Und dann gibt es noch einen Knackpunkt: Die Software-Entwickler müssen sich darüber im Klaren werden, dass ihre Systeme die ursprünglich geplante Lebenszeit oft überdauern – aufgrund der robusten Hardware und ihrer Beliebtheit. Windows XP zum Beispiel ist immer noch bei 4,3 Prozent der Avast-Anwender im Einsatz und Windows Vista bei 1,5 Prozent – und das, obwohl Microsoft für diese beliebten Systeme keine Aktualisierungen mehr zur Verfügung stellt. Ein gefundenes Fressen für Cyberkriminelle.

Ein Blick in die Zukunft verrät uns auch, dass Updates nicht nur für PCs nötig sind, sondern auch für sämtliche IoT-Geräte. Nachdem internetfähige Geräte Einzug in private Haushalte gehalten haben, gilt es, ihre Sicherheit zu erhöhen – bei vielen davon kann die Software nicht länger als zwei Jahre lang aktualisiert werden. Damit stellen sie aus Sicht der Cyberkriminellen ein attraktives Einfallstor für Angriffe dar, gerade weil man nicht nur das einzelne Gerät, sondern das ganze System lahmlegen kann.

Sichere Updates

Leider gibt es auch eine Schattenseite der Updates. Nämlich dann, wenn sie von Cyberkriminellen benutzt werden, um mit ihnen massenhaft Malware zu verbreiten. Solche Angriffe werden Supply-Chain-Attacken genannt und funktionieren so: Angreifer schleusen einen verseuchten Code in eine legale, open-source oder kommerzielle Applikation. Sobald die Nutzer diese Anwendung installieren oder updaten, bekommen sie automatisch die Malware mitgeliefert. Gerade weil die Sicherheitsbranche den Cyberkriminellen immer mehr entgegenzusetzen hat, werden Supply-Chain-Attacken häufiger.

Sich vor Supply-Chain-Angriffen zu schützen, ist eine komplexe Aufgabe für Unternehmen und auch für die Softwareentwickler selbst. Um Installationsprogramme und Updates sicher zu machen, muss die Softwarebranche auf angemessene Sicherheitsmaßnahmen achten. Dazu gehören neben traditionellen Schutzprogrammen auch getrennte Netzwerke mit eingeschränkten Zugriffen für Updates und Entwicklung sowie eine reduzierte und kontrollierte Nutzung von Services bei den verbundenen Geräten. Das Netzwerk muss streng überwacht werden, so dass auf Unregelmäßigkeiten sofort reagiert werden kann. Entscheidend sind aber letztlich auch achtsame Mitarbeiter, denen die Tragweite eines sorglosen Umgangs mit Sicherheitsrichtlinien bewusst ist – Hacker sind ein Stück weit auch darauf angewiesen, dass Menschen Fehler machen und sich nicht an die Regeln halten. Deshalb sollten regelmäßige Penetrationstests durchgeführt werden, denn sie sind für Unternehmen eine gute Möglichkeit um festzustellen, wo ihre Schwachstellen liegen und wie Cyberkriminelle in ihr Unternehmen eindringen könnten.

Obwohl jeder darauf achten sollte, was er anklickt und wie er sich im Internet verhält, gibt es einige Sicherheitsbedrohungen, die sich vom Anwender nicht so einfach kontrollieren lassen. Folgende Maßnahmen können aber dazu beitragen, die Privatsphäre und sensible Daten im Internet so gut wie möglich zu schützen:

- Ein leistungsstarker und aktuell gehaltener Virenschutz ist Pflicht. Es gibt auch sehr gute kostenlose Programme, die vor Malware einschließlich Spyware und Erpresser-Software schützen.

- „Prüfen & Ändern” ist die Devise für mehr Sicherheit. Wenn ein Passwort älter als vier Wochen ist, dann sollte es geändert werden. Der Router ist der Gateway für alle damit verbundenen Geräte und ein Einfallstor für Schädlinge – deshalb muss hier begonnen werden. Im Anschluss daran sollten die Passwörter der einzelnen Geräte und schließlich die der einzelnen Anwendungen geändert werden, vor allem wenn es bei einem davon jüngst zu einem Angriff kam. Hier ist die Wahrscheinlichkeit sehr groß, dass die Passwörter nicht mehr sicher sind.

- Auch wenn es schwierig ist: für jede Anwendung müssen verschiedene Passwörter verwendet werden – vor allem wenn es um Accounts mit sensiblen Daten wie Banking oder Facebook geht. Passwort-Manager wie der von Avast können dabei helfen, den Überblick zu behalten, denn sie speichern die einzelnen Passwörter sicher hinter einem Master-Passwort.

- Zwei-Phasen-Authentifizierung ist beim Log-in bestimmter Websites ratsam. So könnte beispielsweise beim Online-Banking das Handy als zweite Sicherheitsinstanz eingesetzt werden, indem es einen Code empfängt, der zur Verifizierung der Log-in-Daten eingegeben werden muss.

- Nach wie vor sind Phishing-E-Mails im Umlauf, die zum Öffnen von Anhängen auffordern oder nach persönlichen Daten oder Banking-Details fragen. Sobald Nutzer darauf antworten, erhalten Cyberkriminelle Zugang zu den Accounts, die mit diesen Passwörtern gesichert sind, oder die verseuchten Anhänge infizieren den PC mit Erpressersoftware oder anderer Malware.

Ein Jahr nach WannaCry weiß niemand, wann und wie der nächste Angriff dieser gewaltigen Dimension erfolgen wird. Fest steht aber, dass der Kampf gegen Cyberkriminelle weitergehen wird. Wenn die Guten gewinnen wollen, müssen sowohl die Softwarebranche als auch die Anwender jeden Tag aufs Neue ihren Beitrag dazu leisten. Saubere Updates auch für ältere Systeme zur Verfügung zu stellen, die im nächsten Schritt von den Anwendern installiert werden, wäre ein gemeinsamer Schritt in die richtige Richtung.

*https://blockchain.info/address/115p7UMMngoj1pMvkpHijcRdfJNXj6LrLn

https://blockchain.info/address/12t9YDPgwueZ9NyMgw519p7AA8isjr6SMw

https://blockchain.info/address/13AM4VW2dhxYgXeQepoHkHSQuy6NgaEb94