Ransomware ist Schadsoftware, die den Computer oder einzelne Daten kidnappt. Der Angreifer verschlüsselt die Daten der Opfer und verlangt ein Lösegeld für den privaten Schlüssel. Dieser Leitfaden erklärt die unterschiedlichen Formen von Ransomware, wie sie funktionieren, wie man sich davor schützen kann und was im Falle eines Angriffes zu tun ist.

Cybersicherheit ist heutzutage sowohl bei Unternehmen als auch im Privatbereich ein wichtiges Anliegen. Unsere Computer, Mobilgeräte sowie die Geräte für Smart Home und IoT sind anfällig für eine Vielzahl von Angriffen. Allein im Jahr 2017 hat Avast 35 Milliarden Angriffe auf PCs und 208 Millionen auf Android-Mobilgeräte blockiert. Was war eine der größten Sicherheitsbedrohungen? Ransomware.

Was ist Ransomware?

Ransomware ist eine Schadsoftware (Malware), die einzelne Dateien und in bestimmten Fällen sogar Deinen gesamten Computer als Geisel nimmt.

Die Malware verschlüsselt Deine Dateien, die Du anschließend nicht mehr öffnen kannst, oder sperrt Dich ganz vom Zugriff auf Deinen Computer aus. Du gelangst dann nicht mehr an Deine wertvollen Fotos, Videos, Rechnungsdateien, Dokumente usw. Der hinter der Malware steckende Angreifer wendet sich dann mit einer Lösegeldforderung an Dich und verspricht, die Dateien nach erfolgter Zahlung (häufig in Bitcoin) wieder zu entschlüsseln.

Die Malware verschlüsselt Deine Dateien, die Du anschließend nicht mehr öffnen kannst, oder sperrt Dich ganz vom Zugriff auf Deinen Computer aus. Du gelangst dann nicht mehr an Deine wertvollen Fotos, Videos, Rechnungsdateien, Dokumente usw. Der hinter der Malware steckende Angreifer wendet sich dann mit einer Lösegeldforderung an Dich und verspricht, die Dateien nach erfolgter Zahlung (häufig in Bitcoin) wieder zu entschlüsseln.

Ransomware ist kein neues Phänomen. Der erste bekannte Angriff erfolgte 1989, wobei die Verbreitung über Disketten vonstatten ging. In der komplett vernetzten Welt von heute haben der leichte Zugriff auf Open-Source-Ransomware-Software und die verlockenden Gewinnaussichten zu einem starken Anstieg von Ransomware geführt.

Ist Ransomware ein Virus?

Viele von uns kennen den Begriff Virus und nutzen ihn für alle Formen von Malware. In Wahrheit ist ein Virus jedoch nur eine bestimmte Art von Malware. Andere verbreitete Arten sind Würmer, Trojaner, Spyware und Ransomware. Das Ziel der einzelnen Arten von Malware ist unterschiedlich. Würmer vermehren sich und beeinträchtigen die Leistung Deine Computers. Viren sind darauf ausgelegt, Deinen Computer zu infizieren, Deine Dateien zu beschädigen und dann weitere Geräte zu befallen. Trojaner versuchen, eine geheime Hintertür auf Deinem Computer einzurichten, um an Deine persönlichen Daten zu gelangen und diese zu missbrauchen. Es gibt zahlreiche Gründe, warum Cyberkriminelle diese Arten von Malware herstellen und verbreiten.

Bei Ransomware ist der Grund offensichtlich: der Täter will Geld. Das Ziel ist im Allgemeinen nicht, Deine Daten zu beschädigen oder zu löschen, und auch nicht, Deine Identität zu stehlen, sondern Dich zur Zahlung für die Herausgabe des Entschlüsselungsschlüssels zu bewegen.

Ransomware auf PCs

Jeder kann zum Ziel von Ransomware werden. Die gravierendsten Ransomware-Angriffe betrafen 2017 gleichermaßen Privatpersonen und Unternehmen, wobei auch einige Großunternehmen, Krankenhäuser, Flughäfen und Behörden darunter waren.

Der PC ist weiterhin das beliebteste Ziel für Ransomware-Angriffe, da Hacker bekannte Schwachstellen insbesondere des Windows-Betriebssystems ausnutzen.

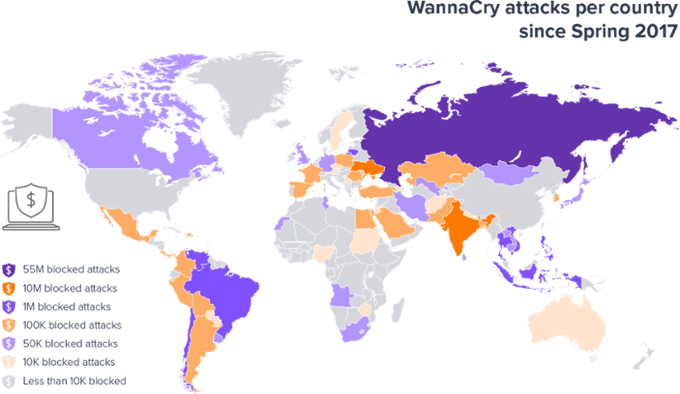

Im Mai 2017 verbreitete sich die Ransomware WannaCry (https://www.avast.com/c-wannacry) rasend schnell über die ganze Welt, es kam zu Angriffen auf über 100 Millionen Benutzer.

WannaCry nutzte eine bekannte Schwachstelle von Windows mit dem Namen EternalBlue aus. Es handelt sich dabei um einen Bug, durch den Hacker über Fernzugriff Code ausführen können, indem sie die Datei- und Druckerfreigabe in Windows anfordern. Microsoft hat zwei Monate vor den Angriffen durch WannaCry einen Patch für EternalBlue veröffentlicht. Leider haben viele private Benutzer und Unternehmen das Update nicht rechtzeitig vorgenommen. EternalBlue geht bis auf Windows XP zurück, ein Betriebssystem, das von Microsoft nicht mehr unterstützt wird. Benutzer von Windows XP waren daher am stärksten von WannaCry betroffen.

Ransomware auf Mobilgeräten

Ransomware auf Mobilgeräten

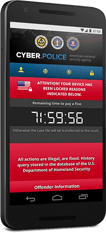

Ransomware-Angriffe auf Mobilgeräten kommen immer häufiger vor. Die Zahl der Angriffe auf Android-Geräte ist von 2016 bis 2017 um 50 Prozent gestiegen. Häufig gelangt die Ransomware über eine App von einer Drittanbieter-Website auf das Android-Gerät. Uns sind aber auch Fälle bekannt, bei denen Ransomware in scheinbar unbedenklichen Apps versteckt war, die im Google Play Store angeboten wurden.

Ransomware auf Apple-Produkten

Auch Apple-Fans können sich nicht in Sicherheit wiegen. In der Vergangenheit waren Mac-Benutzer zwar in der Regel weniger Malware-Angriffen ausgesetzt, rücken mit zunehmendem Marktanteil von Apple-Produkten jedoch vermehrt in den Fokus der Malware-Entwickler. Im Jahr 2017 haben zwei Sicherheitsunternehmen Ransomware- und Spyware-Programme aufgedeckt, die speziell auf Apple-Benutzer abzielten. Es wird vermutet, dass diese von Software-Entwicklern stammten, die sich auf OS X spezialisiert haben. Die Hersteller der Malware haben diese sogar kostenlos im Darknet zur Verfügung gestellt. Angreifer haben auch Zugriff auf die iCloud-Konten von Mac-Benutzern erlangt und mithilfe des Dienstes Mein iPhone suchen die Benutzer von ihrem Computer ausgesperrt.

Arten von Ransomware

Ransomware gibt es in verschiedenen Formen, wobei die Forderung nach einem „Lösegeld“ das gemeinsame Merkmal ist. (2017 gab es einige Fälle, bei denen Einrichtungen von Ransomware-Angriffen betroffen waren, der Hintergrund jedoch keine Geldforderung war. Die Ransomware sollte möglicherweise Spionage oder eine andere Art eines Cyberangriffs verschleiern.)

- Crypto-Malware - Die am weitesten verbreitete Ransomware ist als Crypto- oder Verschlüsselungs-Ransomware bekannt. Wie der Name bereit andeutet, verschlüsselt diese Deine Dateien. Du kannst dich noch bei Deinem Computer anmelden, kannst jedoch nicht Deine Dateien öffnen. WannaCry ist ein Paradebeispiel für derartige Ransomware.

Locker - Locker-Ransomware sperrt Dich komplett von Deinem Computer aus, sodass Du dich nicht einmal anmelden kannst. Die Ransomware Petya, die in 2016 erstmals auftrat, kam 2017 in raffinierterer Form zurück und bediente sich des Locker-Ansatzes, indem es die Master-Dateitabelle (MFT, Master File Table) der Festplatte verschlüsselte.

Locker - Locker-Ransomware sperrt Dich komplett von Deinem Computer aus, sodass Du dich nicht einmal anmelden kannst. Die Ransomware Petya, die in 2016 erstmals auftrat, kam 2017 in raffinierterer Form zurück und bediente sich des Locker-Ansatzes, indem es die Master-Dateitabelle (MFT, Master File Table) der Festplatte verschlüsselte.

- Doxware - Doxware lädt eine Kopie sensibler Dateien auf den Computer des Angreifers herunter. Der Angreifer droht, diese Dateien zu veröffentlichen, sofern das Lösegeld nicht bezahlt wird. Stell Dir vor, jemand droht, Deine persönlichsten Fotos oder Videos auf einer öffentlichen Website abzulegen, sodass jeder sie ansehen kann. Die Ransomware Ransoc hat sich der Doxing-Methode bedient.

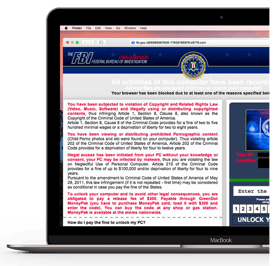

- Scareware - Scareware ist ein gefälschtes Softwareprogramm, das vorgibt, Probleme auf Deinem Computer festgestellt zu haben. Gegen eine Geldzahlung sollen diese Probleme dann behoben werden. Scareware überschwemmt mitunter Deinen Bildschirm mit Popup-Fenstern und Alarmmeldungen oder sperrt Deinen Computer, bis Du bezahlt hast.

Ransomware ist auch deshalb als Malware so beliebt, weil die Täter sich die benötigte Software problemlos im Internet besorgen können. Avast hat festgestellt, dass ungefähr ein Drittel der „neuen“ Ransomware-Stämme auf altbekannten Open-Source-Stämmen basieren. Die Hacker aktualisieren zudem den Code ständig, machen die Ransomware noch raffinierter und verbessern die Verschlüsselung. Ein bestimmter Ransomware-Stamm kann daher mehrmals auftauchen, so wie es bei Petna der Fall war.

Da das Ziel der Angreifer darin besteht, die Ransomware auf möglichst vielen Computern zu installieren und den Gewinn zu maximieren, hat sich eine alternative Vorgehensweise entwickelt.

Bei der Ransomware Popcorn Time fordert der Täter sein Opfer auf, zwei andere Benutzer zu infizieren. Falls diese beiden Benutzer das Lösegeld bezahlen, erhält das ursprüngliche Opfer den Zugriff auf seine Dateien zurück, ohne selbst dafür zahlen zu müssen.

Wie wird mein Gerät infiziert?

Das Beunruhigende an Ransomware ist, dass diese im Gegensatz zu Viren ohne Zutun des Benutzers auf ein Gerät gelangen kann. Ein Virus erfordert das Herunterladen einer infizierten Datei oder das Klicken auf einen infizierten Link, Ransomware kann einen anfälligen Computer jedoch völlig eigenständig infizieren.

- Exploit-Kits - Die Angreifer entwickeln Exploit-Kits, die vorgefertigten Code zur Ausnutzung von Sicherheitslücken wie dem zuvor angesprochenen EternalBlue enthalten. Eine derartige Ransomware kann alle mit dem Netzwerk verbundenen Computer infizieren, auf denen veraltete Software verwendet wird. Du schaltest Deinen Computer eines Tages an und dann passiert es. Alle Deine Dateien sind gesperrt.

- Social Engineering - Andere Formen von Ransomware nutzen altbewährte Methoden, um Deinen Computer zu infizieren. Social Engineering (oder Phishing) ist die Bezeichnung für eine Vorgehensweise, bei der Benutzer zum Herunterladen von Malware in einem Anhang oder über einen Weblink verleitet werden. Diese Dateien werden in der Regel per E-Mail versendet, die von einer vertrauenswürdigen Quelle zu stammen scheint, wobei der Anhang oder Link als Bestellformular, Empfangsbestätigung, Rechnung oder wichtige Mitteilung getarnt ist. Die Dateierweiterung deutet auf eine PDF- oder Excel- bzw. Doc-Datei hin, in Wirklichkeit handelt es sich jedoch um eine ausführbare Datei. Der Benutzer lädt die Datei herunter, klickt darauf und setzt die Probleme in Gang. (Diese müssen nicht unmittelbar beginnen. Es gibt Ransomware, die sich zunächst für eine bestimmte Zeit auf Ihrem Computer versteckt, um eine Rückverfolgung zu erschweren.)

- Malvertising - Malvertising ist eine weitere Infektionsmethode. Hier benutzt der Angreifer ein Werbenetzwerk zur Verbreitung der Malware. Die gefälschte Werbeanzeige kann auch über ansonsten vertrauenswürdige Websites verteilt werden. Wenn der Benutzer auf den Link der Anzeige klickt, wird die Ransomware auf seinen Computer heruntergeladen.

Durch Drive-by-Downloads werden bösartige Dateien ohne Dein direktes Zutun auf Deinen Computer heruntergeladen. Einige fragwürdige Websites nutzen Schwachstellen in veralteten Browsern und Apps aus, um unbemerkt Malware auf Deinen Computer herunterzuladen, während Du arglos im Internet surfst. Ungeachtet der Methode, mit der die Ransomware auf Deinen Computer geschleust wurde, funktioniert sie nach der Ausführung in der Regel folgendermaßen: die Ransomware ändert Dateien (oder Dateistrukturen), die erst wieder genutzt werden können, wenn sie in den ursprünglichen Zustand zurückversetzt werden. Die Kommunikation zwischen der Malware und dem Computer, den der Kriminelle zur Steuerung des Computers seines Opfers nutzt, ist verschlüsselt. Die Verschlüsselung ist der entscheidende Faktor zur Entschlüsselung der Daten oder zur Rückgewinnung des Schlüssels, mit dem die Dateien oder das Dateisystem in den ursprünglichen Zustand versetzt werden können.

Wenn alle Dateien gesperrt sind, wird auf dem Bildschirm eine Lösegeldforderung für das Entschlüsseln der Dateien angezeigt, in der die Höhe des geforderten Betrags, der Modus der Überweisung und die Frist genannt werden. Wenn Du die Frist versäumst, erhöht sich der Preis. Bei dem Versuch, eine der verschlüsselten Dateien zu öffnen, erhältst Du eine Fehlermeldung, dass es sich um eine beschädigte, ungültige oder nicht auffindbare Datei handelt.

Wie kann ich Ransomware entfernen?

Die Ransomware als solche zu entfernen, ist gar nicht mal so schwierig. Wenn der Angreifer Verschlüsselungs-Ransomware verwendet hat und Du noch Zugriff auf Deinen Computer hast, können Du diesen im abgesicherten Modus starten (Anleitung) und die Malware mithilfe eines Virenscanners aufspüren und löschen.

Wenn es sich bei der Ransomware um die Locker-Variante handelt, die Dich völlig von Deinem Computer aussperrt, hast Du drei Möglichkeiten: Du kannst Dein Betriebssystem neu installieren, Du kannst ein Antivirus-Programm von einem externen Laufwerk oder einem bootfähigen Datenträger aus starten oder Du kannst eine Systemwiederherstellung vornehmen und Windows in den Zustand zurückversetzen, der vor dem Laden der Ransomware bestanden hat. So führst Du auf einem Windows-Computer eine Systemwiederherstellung durch:

Systemwiederherstellung bei Windows 7:

- Drücke während des Startvorgangs des Computers die Taste F8. Du gelangst so zum Menü mit den erweiterten Startoptionen.

- Wähle „Computer reparieren“ und drücke die Eingabetaste.

- Melde Dich mit Deinem Windows-Benutzernamen und Deinem Passwort an. Falls Du kein Passwort verwendest, kannst Du das Feld leer lassen.

- Wähle „Systemwiederherstellung“.

Systemwiederherstellung bei Windows 8, 8.1 und 10:

- Halte beim Starten des PCs die Umschalttaste gedrückt. Es wird ein Wiederherstellungbildschirm geöffnet (starten Sie den Computer neu, wenn dies nicht funktioniert).

- Wähle „Problembehandlung“.

- Gehe zu „Erweiterte Optionen“.

- Wähle „Systemwiederherstellung“.

Bei Android-Geräten kannst Du Malware entfernen, indem Du zum abgesicherten Modus wechselst und verdächtige Apps deinstallierst. Hinweis: Die erforderlichen Schritte sind abhängig vom Gerät.

So entfernst Du Malware von einem Android-Gerät:

- Starte das Gerät im abgesicherten Modus. Halte die Einschalttaste einige Sekunden gedrückt, bis ein Menü angezeigt wird. Klicke auf „Ausschalten“. Es wird ein Dialogfenster angezeigt, das eine Option zum Starten im abgesicherten Modus bietet. Wähle diese Option aus und wählen dann „OK“. Falls dies nicht funktioniert, schalte Dein Gerät aus und anschließend wieder ein. Wenn Du Aktivität vom Gerät feststellst, halte die Einschalttaste, die Pos1-Taste und die Taste zur Erhöhung der Lautstärke gleichzeitig gedrückt, um die Option für den abgesicherten Modus anzuzeigen.

- Deinstalliere alle bösartigen und/oder verdächtigen oder unbekannten Apps. Öffne im abgesicherten Modus die Einstellungen. Klicke anschließend auf „Apps“ oder „Anwendungsverwaltung“ (abhängig von Deinem Gerät). Suche die zuvor erwähnten verdächtigen Apps und deinstalliere diese.

Ransomware ist auf Macs zwar weniger weit verbreitet, die allgemeine Vorgehensweise, die Malware im abgesicherten Modus zu löschen, kommt aber auch hier zum Einsatz.

So entfernst Du Malware von einem Mac-Gerät:

- Starte Deinen Mac im abgesicherten Modus: drücke dazu unmittelbar nach dem Startton die Umschalttaste und halte diese gedrückt. Lasse die Umschalttaste los, sobald das Apple-Logo angezeigt wird. Auf dem Startbildschirm von Mac OS X wird „Sicherer Systemstart“ angezeigt.

- Entferne nun die Malware mithilfe einer Antivirus-Software.

Wie kann ich meine Dateien wiederherstellen?

Wie kann ich meine Dateien wiederherstellen?

Leider führt das Löschen der Ransomware nicht dazu, dass Du sofort wieder auf Deine verschlüsselten Dateien zugreifen kannst. Der Schwierigkeitsgrad bei der Wiederherstellung Deiner Dateien ist abhängig von der verwendeten Verschlüsselungsstärke. Wenn es sich um einfache Ransomware mit einer einfachen Verschlüsselung handelt, kann dies mit großer Wahrscheinlichkeit von einem der kostenlosen Ransomware-Entschlüsselungstools von Avast bewerkstelligt werden. Wenn Dein Computer von einer raffinierteren Ransomware wie WannaCry infiziert wurde, die eine starke Verschlüsselung besitzt, kann es sein, dass eine Wiederherstellung nicht möglich ist.

Einige mögen nun geneigt sein, einfach das Lösegeld zu zahlen, um wieder auf die Dateien zugreifen zu können. Viele Benutzer entscheiden sich für eine Zahlung. Genau das macht Ransomware unter Kriminellen so beliebt. Wenn Cyberkriminelle weiterhin gut daran verdienen, werden sie mit der Herstellung von Ransomware fortfahren.

Folgendes solltest Du bedenken: es gibt keine Garantie, dass der Angreifer Wort hält und die Dateien nach erfolgter Zahlung entschlüsselt. Es könnte sein, dass er einfach nur das Geld einsackt. Andererseits könnte es, wenn Du Zahlungsbereitschaft signalisieren, dazu kommen, dass die Lösegeldforderung steigt. Durch Deine Zahlungsbereitschaft wirst Du zudem zum Ziel für weitere Angriffe in der Zukunft.

Es muss außerdem angemerkt werden, dass einige Ransomware so schlecht codiert wurde, dass es unmöglich ist, verschlüsselte Dateien überhaupt jemals wieder zu entschlüsseln. Ein Beispiel dafür ist Petna. Auch wenn Du zahlst, erhältst Du Deine Dateien möglicherweise nicht wieder zurück.

Ransomware-Schutz: So vermeidest Du Ransomware-Angriffe

Ransomware-Schutz: So vermeidest Du Ransomware-Angriffe

Der beste Antwort auf Ransomware-Angriffe ist, diese von vornherein zu vermeiden. Dies gelingt Dir folgendermaßen:

1. Aktualisiere Dein Betriebssystem und Deine Apps.

Wir wissen alle, wie lästig die Update-Benachrichtigungen von Windows sein können, dennoch solltest Du diese nicht ignorieren. (Ignoriere auch Updates für Deine Mobilgeräte und IoT-Produkte nicht.) Viele System-Updates umfassen Sicherheits-Patches, die entscheidend für die Sicherheit Deiner Geräte sind. Wenn Du noch ein älteres Betriebssystem wie Windows XP verwendest, das von Microsoft nicht mehr unterstützt wird, bist Du besonders anfällig für Angriffe. Du solltest unbedingt ein Update auf ein neueres Betriebssystem erwägen. Ebenso ist es wichtig, die Software auf Deinem Computer zu aktualisieren, dies gilt insbesondere für Webbrowser und deren Plugins.

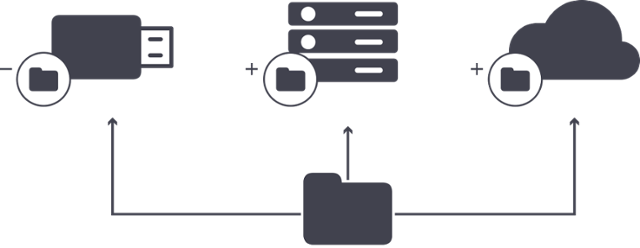

2. Sicher Deine Dateien.

Regelmäßige System-Backups auf einem externen Gerät wie einer USB-Festplatte, einem NAS-Laufwerk oder im Cloud-Speicher sind wichtig. Du solltest mindestens Deine wichtigsten und wertvollsten Dateien sichern, damit Malware und Festplattenfehler diesen nichts anhaben kann. Massenspeicher ist heutzutage preiswert zu haben und es gibt ein breites Angebot sowohl bei USB- als auch bei NAS-Lösungen. Zudem gibt es viele kostenlose Cloud-Speicherangebote wie Dropbox, Google Drive, MEGA und OneDrive.

3. Verwende Antiviren-Software und halte sie auf dem neuesten Stand.

Avast bietet verschiedene Stufen von Virenschutz (Avast Free Antivirus ist kostenlos!), um Dich vor Ransomware und anderer Malware zu schützen. Für Geschäftskunden bietet unsere neue Avast Business Endpoint Protection-Software einen starken Schutz für Daten und Geräte sowie einen Identitätsschutz. Dieser Schutz auf Unternehmensniveau ist in verschiedenen Preisklassen erhältlich. Für den IT-Vertriebskanal haben wir dieses Angebot auch in unsere Produkte Managed Workplace und CloudCare integriert. Ebenso wie die Cyberkriminellen ihre Malware ständig verbessern, verbessert auch Avast seine Antivirus-Software ständig. Es ist daher äußerst wichtig, die Software auf dem neuesten Stand zu halten.

4. Sei auf der Hut vor manipulativen Social-Engineering-Techniken.

Dies mag selbstverständlich erscheinen, aber öffne niemals Links oder Dateien aus unbekannten Quellen und klicke auch nicht darauf. Wenn Du eine E-Mail mit einem dubiosen Anhang erhältst, lösche diesen, ohne ihn vorher zu öffnen. Wenn Du den Absender der E-Mail kennst, solltest Du dennoch sicherstellen, dass es sich um einen unbedenklichen Anhang handelt. Hüte Dich außerdem vor Inhalten, die Dich dazu verleiten wollen, auf Links zu gefährlichen Websites zu klicken. Es kann sich dabei um E-Mails, Texte oder auch Beiträge in sozialen Medien handeln. Versichere Dich vor der Eingabe persönlicher Daten mehrfach, dass auf der entsprechenden Website HTTPS genutzt wird. Woran kannst Du das erkennen? Achte auf das grüne Schlosssymbol in der Adresszeile Deines Browsers, das als Hinweis auf eine sichere Website dient.