Леди Гага и Барак Обама, интимные фото и мошенничество с биткоинами... Узнайте, как знаменитости становились жертвами взлома.

«Меня взломали!» Мы слышим это всякий раз, когда в публикациях знаменитостей находят что-то неприглядное. Но иногда их действительно взламывают, и последствия бывают катастрофическими. Давайте рассмотрим несколько худших историй со взломом знаменитостей — от утечек интимных фото и попыток вымогательства и мошенничества — а также узнаем, как это произошло и к каким последствиям привело.

Знаменитостям нужны ваши биткоины

В 2020 году небольшая группа злоумышленников взломала 130 учетных записей в Twitter, в том числе у таких известных людей, как Барак Обама, Илон Маск, Канье Уэст и Билл Гейтс, чтобы провернуть аферу с биткоинами в популярной социальной сети. Всего за несколько минут атака принесла хакерам более 110 000 долларов США в цифровой валюте.

Мошенники публиковали твиты от имени взломанных знаменитостей, предлагая другим пользователям отправить им биткоины и получить в ответ удвоенную сумму. Конечно же, обратно никто ничего не получил. Хакеры воспользовались методами социальной инженерии, чтобы обманом заставить сотрудников Twitter предоставить им доступ к административным инструментам сайта, а затем использовали их для управления взломанными учетными записями.

Вам покажется странным, если Джо Байден, Флойд Мейвезер младший или даже Apple предложат вам биткойны в Twitter? Если покажется — отлично. Способность задействовать здравый смысл, чтобы заметить странность, — это лучшее средство для выявления и предотвращения мошенничества как в интернете, так и за его пределами.

Хакерская атака на адвокатов знаменитостей

Юридическая фирма Grubman Shire Meiselas & Sacks, в число клиентов которой входят Мадонна, Роберт Де Ниро и Леброн Джеймс, недавно стала объектом хакерской атаки.

В мае 2020 году известная группа хакеров REvil (также известная как Sodinokibi) заявила о краже более чем 750 ГБ контрактов, электронных писем, соглашений о неразглашении информации и других конфиденциальных данных. Группа REvil (сокращение от Ransomware Evil) изначально потребовала выкуп в размере 21 млн долларов, а затем удвоила его. Юридическая фирма отказалась платить и обратилась за помощью в ФБР.

Несмотря на неудачу, группа REvil опубликовала часть украденных данных, включая один из контрактов Мадонны. Раскрытыми оказались и гигабайты данных о Леди Гага.

Вслед за этими не слишком сенсационными данными хакеры опубликовали 169 вполне безобидных электронных писем, в которых так или иначе упоминался Дональд Трамп. Большого скандала и здесь вряд ли можно было ожидать.

Группа REvil продолжала сеять хаос с помощью программ-вымогателей, пока внезапно и, казалось бы, необъяснимо не исчезла с просторов Интернета в июле 2021 года.

Группа Radiohead взломала сама себя

Что бы вы сделали, если бы хакер украл у вас кучу личных данных, а затем пригрозил опубликовать их, если вы не заплатите выкуп в размере 150 000 долларов? На месте группы Radiohead вы просто опубликовали бы эти материалы сами.

В 2019 гитарист Джонни Гринвуд написал в Twitter, что архив мини-дисков другого участника, Тома Йорка, был взломан. Вместо того чтобы заплатить хакерам, группа решила не поддаваться на попытки вымогательства и самостоятельно выгрузила украденные материалы в качестве благотворительной акции. Участники Radiohead выпустили записи на Bandcamp, а затем пожертвовали вырученные средства в фонд Extinction Rebellion — всемирного движения за охрану окружающей среды.

Раскрыть компромат на самого себя сможет не каждый, но отказ участников Radiohead заплатить выкуп является важным уроком. Выполняя требования программ-вымогателей, вы показываете злоумышленникам, что вымогательство является эффективным способом заработка, и финансируете будущие киберпреступления.

Джефф Безос стал жертвой фишинга

Даже Джефф Безос, один из самых богатых людей в мире, не застрахован от взлома. В 2018 Безос получил видео, отправленное с учетной записи наследного принца Саудовской Аравии Мухаммеда ибн Салмана в WhatsApp. Они знакомы, поэтому ссылка от принца на забавное видео могла не показаться чем-то необычным.

Когда Безос открыл видеофайл, с его телефона немедленно началась передача гигабайтов данных. Сообщалось, что среди них были фотографии тогда еще женатого Безоса с его новой подругой. Случай с Безосом — это яркий пример того, что нельзя открывать вложения, получать которые вы не планировали, даже от настоящих наследных принцев.

Утечка личных фотографий из iCloud в 2014

В результате ряда взломов, известных как сливы The Fappening или Celebgate, многие знаменитости обнаружили свои самые интимные фотографии в свободном доступе в интернете. Большинство жертв оказалось женщинами.

По некоторым данным, злоумышленники использовали вредоносные программы, чтобы подобрать пароли к iCloud пострадавших знаменитостей. Позднее компания Apple заявила, что жертвы подверглись адресному фишингу (целенаправленной фишинговой атаке). Похищенные фотографии изначально были опубликованы на популярном сайте 4chan, а оттуда их беззастенчиво растащили по другим социальным сетям, включая Reddit, Imgur и Tumblr.

Многие жертвы, в том числе Дженнифер Лоуренс, Мэри Элизабет Уинстед и Кирстен Данст, подтвердили подлинность похищенных фотографий. В последующие годы несколько хакеров были осуждены за различные киберпреступления, связанные с первоначальным взломом. Подобные утечки происходили и в дальнейшем, но ни одна из них не имела такого масштаба и скандальной известности, как первая.

Как взламывают знаменитостей?

Чаще всего знаменитостей взламывают так же, как и обычных людей. Они используют ненадежные пароли, поддаются на уловки мошенников и оказываются затронутыми утечками данных у крупных компаний.

Рассмотрим подробнее наиболее распространенные техники, которые используют хакеры для взлома звезд. Стать их жертвами может любой из нас, если не соблюдать осторожность.

- Социальная инженерия. В ходе атак с использованием социальной инженерии жертвами манипулируют, заставляя раскрывать личную информацию или предоставлять доступ к конфиденциальным данным. Многие хакеры изучают профили жертвы в социальных сетях в поисках данных, которые могут пригодиться для атаки.

- Фишинг. В ходе фишинговых атак злоумышленники используют фальшивые электронные письма, текстовые сообщения и другие средства коммуникации, чтобы заставить жертв раскрыть конфиденциальную информацию. Фишинговые аферы очень стары и весьма распространены: печально известным примером может послужить история с «нигерийским принцем».

- Утечки данных. Утечка из хранилищ данных крупных организаций позволяет хакерам завладеть именами пользователей, паролями и другими ценными персональными сведениями. После утечки похищенные данные зачастую оказываются в даркнете, где их могут купить для дальнейшего мошенничества. Вы можете защитить себя от утечки данных с помощью Avast BreachGuard. Наш сервис предупредит вас в случае утечки или появления ваших персональных данных в даркнете, чтобы вы могли незамедлительно отреагировать и восстановить контроль над своими данными прежде, чем кто-либо получит доступ к вашим учетным записям.

- Программы-вымогатели. Это один из наиболее опасных и стремительно развивающихся видов интернет-угроз. Эти программы проникают на устройство шифруют ваши данные, а затем требует выкуп за расшифровку. Многие жертвы предпочитают заплатить выкуп, что приводит к учащению случаев вымогательства и стимулирует разработку более изощренных программ-вымогателей.

- Взлом паролей. Даже знаменитости иногда ленятся придумывать пароль. После взлома LinkedIn в 2012 году оказалось, что генеральный директор Facebook Марк Цукерберг повторно использует свои пароли, поскольку хакеры смогли получить доступ к нескольким его учетным записям с помощью одного пароля. Другие хакеры успешно угадывают или взламывают пароли своих жертв, зачастую с помощью личной информации, полученной в результате фишинга.

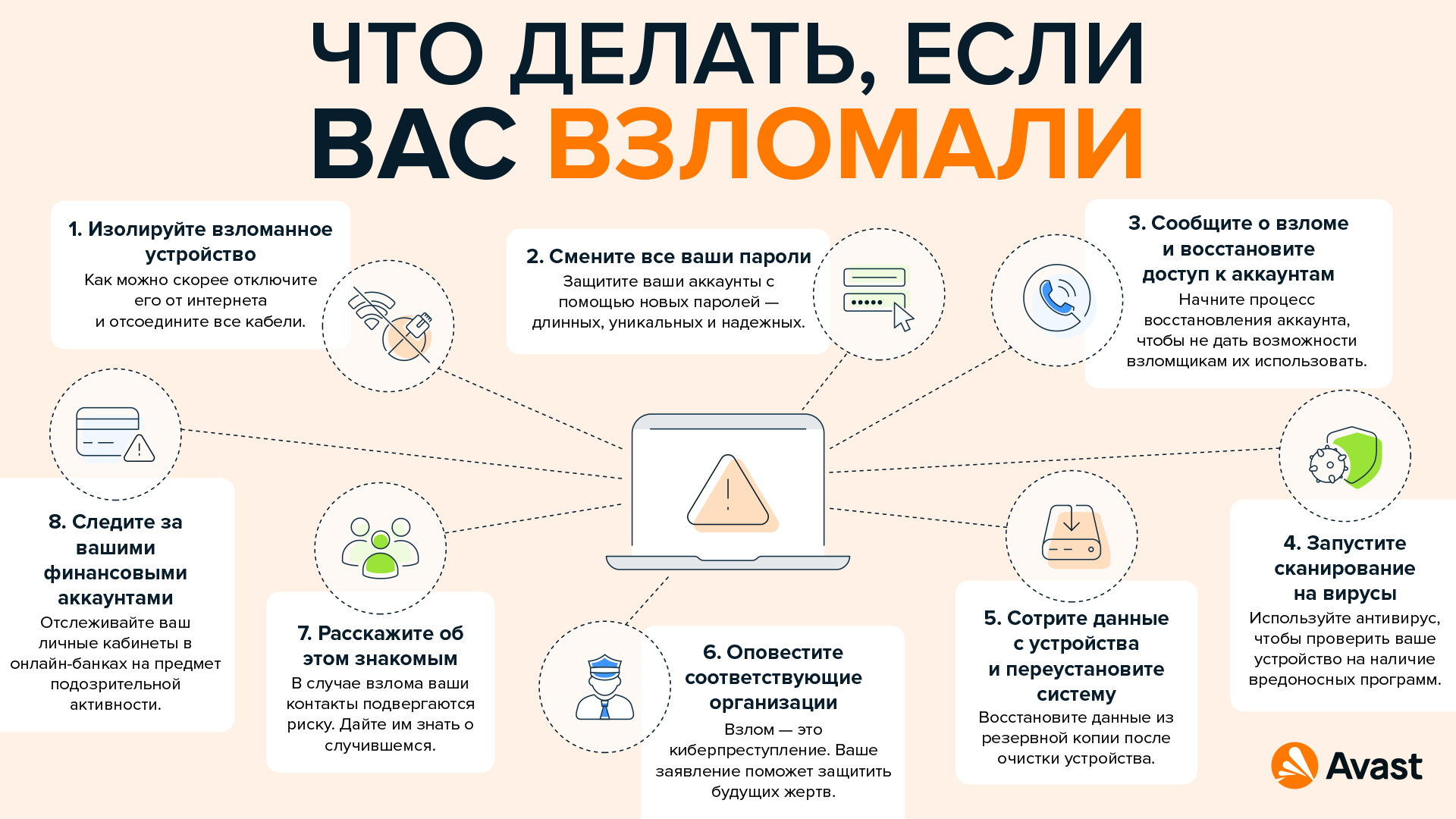

Что делать, если вас взломали?

Взлом — это стресс, но если это произошло, кое-что сделать можно. Мы расскажем, как дать отпор хакерам, чтобы восстановить данные, вернуть контроль над своими устройствами и учетными записями, а также защитить друзей и близких.

- Изолируйте взломанное устройство. Отсоедините все кабели Ethernet и отключите Wi-Fi на взломанном устройстве. Это помешает распространению вредоносных программ по вашей сети и передаче данных хакеру.

- Смените пароли. С помощью устройства, которое не было взломано, создайте длинный уникальный пароль, который сложно угадать, для всех своих учетных записей и устройств. Мы рекомендуем использовать парольные фразы. Надежные пароли оградят ваши учетные записи от злоумышленников, и те не смогут войти в систему с помощью ваших старых паролей.

- Сообщите о взломе и восстановите учетные записи. У большинства интернет-сервисов, включая Gmail или Facebook, предусмотрены специальные процедуры для сообщения о взломах. Следуйте этим процедурам, чтобы восстановить контроль над каждой взломанной учетной записью.

- Запустите антивирусное сканирование. Поскольку взломы зачастую включают использование вредоносных программ, немедленно запустите антивирусное сканирование с помощью надежного антивируса. Сканирование должно обнаружить и удалить все вредоносные программы на вашем устройстве. Avast обнаруживает, блокирует и удаляет вредоносные программы в реальном времени. С помощью нашего бесплатного антивируса вы навсегда заблокируете доступ хакеров к своим устройствам.

- Сотрите данные с устройства и переустановите операционную систему. Если вы создавали резервную копию данных или клонировали жесткий диск, то сможете восстановить данные на устройстве с помощью чистой резервной копии, созданной до взлома. Если вы не знаете, как это сделать, отнесите свое устройство в специализированные сервисы.

- Сообщите о случившемся в соответствующие организации и органы. Свяжитесь с соответствующими представителями властей в своей стране или в регионе, чтобы сообщить об атаке. Взлом — это киберпреступление, и о нем всегда следует сообщать. Так вы поможете предотвратить будущие атаки. Если взломали ваши финансовые счета, немедленно сообщите об этом своему банку или финансовой организации.

- Предупредите знакомых. Чувствовать неловкость или стыд после взлома вполне естественно, особенно если вас обманули с помощью фишинга или социальной инженерии. Такие чувства нормальны. Как показывают истории в этой статье, вы не одиноки. Расскажите о случившемся друзьям, близким и коллегам, чтобы они тоже смогли защитить себя.

- Следите за своими счетами. Ищите подозрительные платежи или снятия средств. Некоторые хакеры получают ваши учетные данные для входа в систему, а затем выжидают, прежде чем действовать. Внимательно следите за своими финансовыми счетами, чтобы заметить необычную активность и как можно скорее сообщить о ней.

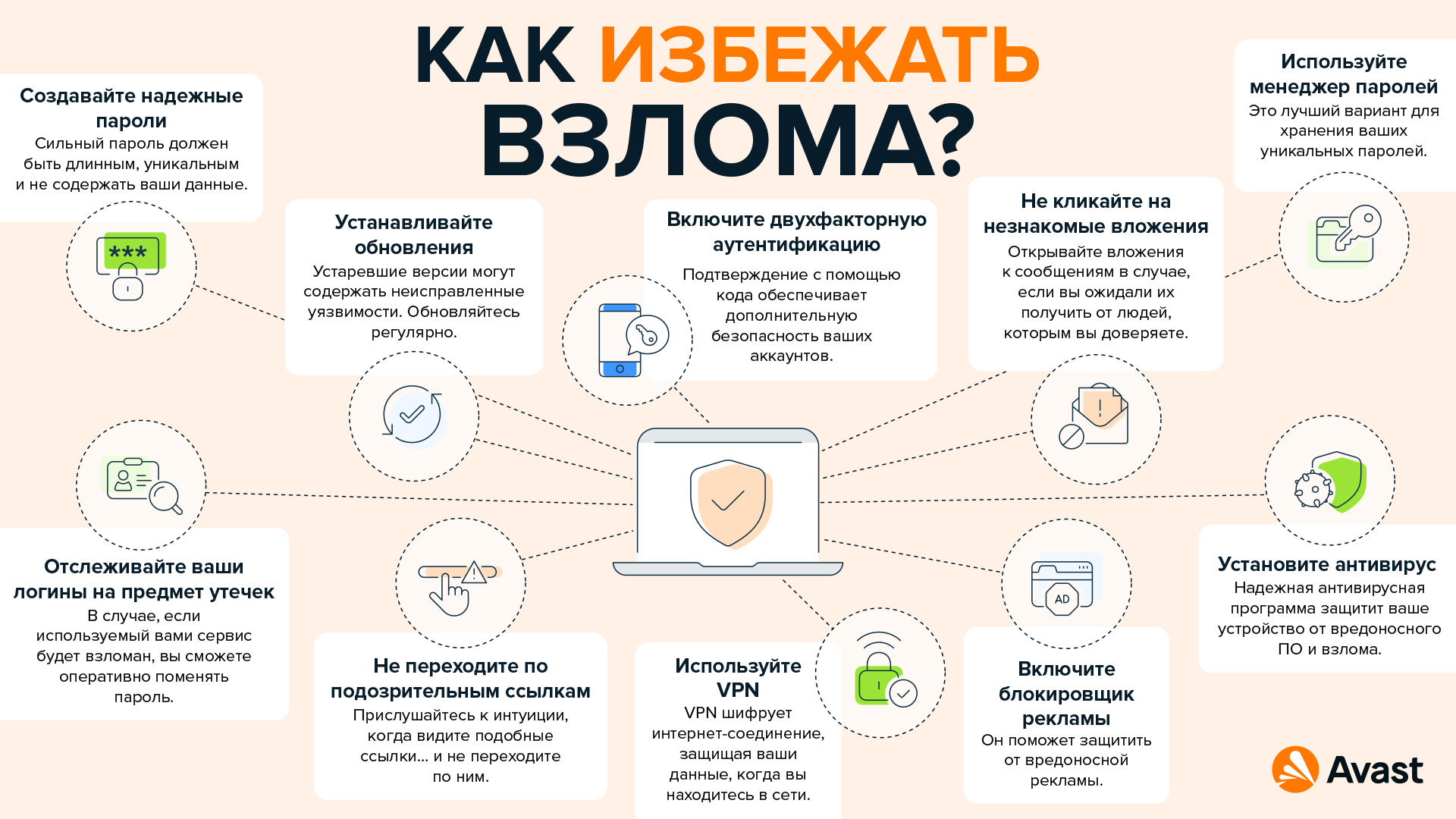

Как избежать взлома

Лучшая защита от взлома — действовать на опережение. Мы расскажем, как сделать себя максимально недоступной целью.

- Используйте надежные пароли. Лень при создании пароля — самая частая причина взломов. Пароли или кодовые фразы, с помощью которых вы защищаете все свои учетные записи и устройства (в том числе сеть Wi-Fi), должны состоять по меньшей мере из 15–20 символов, использоваться только для одной учетной записи и быть сложными для угадывания.

- Используйте менеджер паролей. Лучшие менеджеры паролей надежно хранят существующие пароли и случайным образом генерируют новые. Вам нужно запомнить всего один главный пароль, который предоставляет доступ к менеджеру паролей.

- Используйте двухфакторную аутентификацию. Активируйте двухфакторную аутентификацию во всех учетных записях, которые ее поддерживают. Двухфакторная аутентификация не позволяет хакерам войти в систему, используя только ваш пароль, поскольку им потребуется что-то еще — число из SMS, отпечаток пальца, код аутентификации или другой тип подтверждения.

- Регулярно обновляйте ПО. Многие атаки используют уязвимости в программах, чтобы заразить устройства. Обновляйте программы, чтобы при первой возможности закрывать такие бреши.

- Не открывайте странные вложения. Хакерские атаки по электронной почте зачастую склоняют вас загрузить и открыть зараженное вложение. Никогда не взаимодействуйте с неожиданными вложениями, даже если они исходят от знакомых вам людей. Джефф Безос усвоил этот урок на собственном горьком опыте, но вы можете этого избежать.

- Не переходите по странным ссылкам. Фишинговые электронные письма побуждают перейти по ссылке, которая ведет на сайт, где ваше устройство будет заражено вредоносными программами. Не переходите по подозрительным ссылкам в электронных письмах, публикациях в социальных сетях, ветках на форумах и где бы то ни было еще.

- Используйте блокировщик рекламы. Вредоносная реклама — это средство для похищения данных и установки вредоносных программ на ваше устройство. Надежные средства для блокировки рекламы защитят вас от просмотра любой рекламы, в том числе вредоносной.

- Используйте VPN. VPN шифрует ваше интернет-соединение, предотвращая перехват пересылаемых данных. Защита данных с помощью VPN особенно важна при использовании незащищенных общедоступных сетей Wi-Fi.

- Отслеживайте утечки, которые могут затронуть ваши учетные записи. Следите за новостями из сферы технологий, чтобы узнавать об утечках данных, которые попадают в заголовки газет. Если используемая вами служба подверглась взлому, действуйте немедленно, чтобы защитить свои данные.

- Используйте защитное программное обеспечение. Навыки использования Интернета будут хорошим подспорьем, но все мы совершаем ошибки. Надежное антивирусное ПО заблаговременно обнаружит и заблокирует вредоносные программы и попытки проникнуть в вашу систему, а также очистит устройство от заражений.

Большинство взломов происходит случайно. Люди поддаются на фишинговые атаки, забывают обновить программы и не всегда защищают устройства надежными средствами безопасности. Но вы не должны быть предоставлены себе, когда речь идет о безопасности в интернете.

Avast — ваш надежный союзник в борьбе с киберпреступниками. Оградите себя от вредоносных программ, фишинговых атак, опасных сайтов и прочих уловок, которые используют хакеры для проникновения на устройства, взлома паролей и похищения данных. Защитите себя с помощью высококлассного средства для обеспечения безопасности. Абсолютно бесплатно.