Los estafadores usan la psicología para engaños convincentes en internet. Aconseje bien a sus clientes.

Hoy en día el delito más común no es el robo de casas, ni el de coches. Ni siquiera el hurto en las tiendas. El delito más común es el fraude online. Entre sus modalidades está la de las estafas emocionales. Obviamente, cualquiera que tenga una conexión a internet (o sea, todos sus clientes) es una víctima potencial. A continuación le explicamos qué debe saber y cómo aconsejar a sus clientes para ayudarles a protegerse online contra este tipo de estafa.

¿Qué son las estafas emocionales?

Las estafas emocionales son una sofisticada forma de fraude online que explota la psicología humana. Todos tenemos tendencias y carencias psicológicas que nos hacen susceptibles a los estafadores. Por eso incluso quienes se consideran a sí mismas personas «inteligentes» pueden ser víctimas de un engaño si alguien las aborda de forma encubierta.

Estas son las principales estafas emocionales sobre las que hay que estar en guardia:

- Estafas románticas

- Correos electrónicos de sextorsión o sexplotación

- «Pig butchering» (un tipo de engaño híbrido prolongado)

- Estafas de pagos

- Estafas de personas desaparecidas

- Alertas de aplicaciones falsas

Veamos detalladamente cada una de esas estafas y qué pueden hacer sus clientes para evitar convertirse en la siguiente víctima de los estafadores.

Estafas románticas

Una estafa romántica es un engaño que suele iniciarse online para explotar a personas vulnerables. Comienza cuando un estafador crea una conexión emocional (a menudo en plataformas de citas) con una persona, a fin de ganarse su confianza para obtener un beneficio económico. El éxito de una estafa romántica depende de la habilidad del estafador para manipular las emociones de la víctima y crear una falsa sensación de intimidad. Los estafadores inventan personajes que atraen a víctimas deseosas de amor, compañía y comprensión. Fingen compartir historias personales, sueños y vulnerabilidades similares, para dar la impresión de que existe una conexión genuina. Al intensificarse el vínculo emocional, la víctima no se da cuenta del engaño. El estafador evita que le descubran manteniendo una apariencia de autenticidad. Es posible que opere en ubicaciones en las que una limitada cooperación policial dificulta su detección. Los efectos emocionales en la víctima son profundos, ya que el estafador explota su confianza y su amor para obtener un beneficio económico.

Aunque los investigadores de Avast han detectado un marcado aumento de las estafas románticas, es posible tomar medidas para evitar ser una de sus víctimas.

Sextorsión

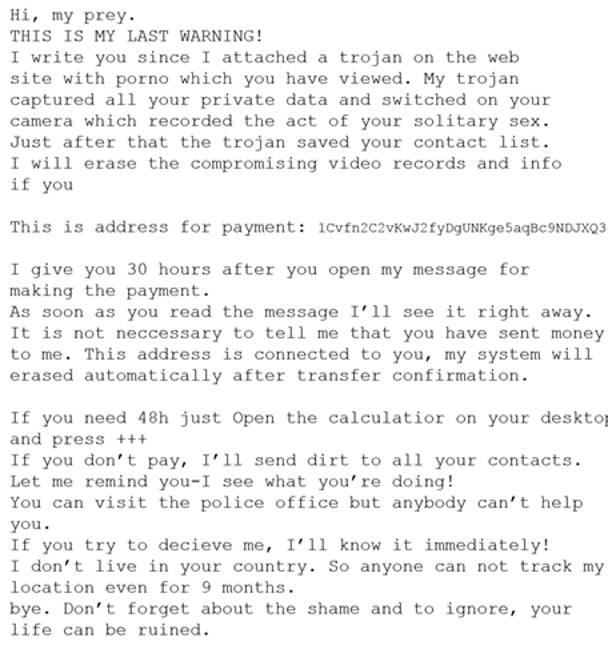

Se trata de un chantaje convencional ahora modernizado para explotar las mismas vulnerabilidades que antes: el sexo y la amenaza de revelar algo. Comienza con un correo electrónico como este:

Aunque el lenguaje usado sea deficiente, un correo como este puede ser aterrador. En primer lugar: contiene amenazas específicas. En segundo lugar: utiliza terminología creíble («mi troyano ha capturado todos tus datos privados y ha activado tu cámara»). Y por último: explotar los temores que la tecnología infunde en personas con escasos conocimientos sobre el tema (por ejemplo, si alguien puede acceder remotamente a una webcam y grabar con ella).

Lo más importante que puede aconsejarle a un cliente que haya recibido una amenaza de ese tipo es que no responda en absoluto. Lo siguiente es tranquilizar al cliente diciéndole que ese tipo de correo electrónico no suele tener ningún fundamento real. En el 99 % de estos casos, no hay nada que revelar.

Es muy improbable que un estafador pueda acceder remotamente a la webcam de alguien y la grabe. Aunque el acceso remoto no autorizado sea posible, exigiría la presencia de malware en el equipo ajeno, descargado de un sitio malicioso.

Muchos de estos correos electrónicos ceban el miedo dando la impresión de proceder de la propia dirección electrónica de la víctima, haciendo que esta crea que es un objetivo deliberado en lugar de fortuito. Lo cierto es que para un estafador es relativamente fácil manipular el campo «De» en un correo. Y es un truco habitual para simular que tiene acceso al equipo y a los datos del destinatario.

En ocasiones, el correo electrónico incluye una de las contraseñas antiguas del destinatario. Esa es otra forma de aparentar que el estafador realmente tiene acceso, pero es algo insignificante. La contraseña se habrá adquirido a través de una filtración de datos, no directamente del destinatario. Si es obsoleta y no la ha usado ningún hacker, la gravedad de la amenaza es la misma que el uso de la dirección de correo electrónico del destinatario.

Si nos fijamos bien, el correo electrónico no utiliza el nombre de la víctima. Por muy selectivo que parezca el correo, ese es otro indicio de una estafa de envío masivo.

También puede causar temor ver el número de teléfono del destinatario incluido en el mensaje. Pero no es evidencia de que el estafador tenga más información útil sobre la víctima. Al igual que las contraseñas, los números de teléfono pueden obtenerse a través de filtraciones de datos. Y como los números cambian con menor frecuencia, es más probable que sigan vigentes. También es poco probable que el estafador llegue a establecer contacto telefónico. Así pues, los destinatarios pueden hacer caso omiso del correo electrónico, eliminarlo y olvidarse del tema, sin temor a que la cosa vaya a más.

No obstante, el estafador podría repetir el intento. El correo electrónico podría incluir un límite de tiempo. Si el estafador no recibe ninguna respuesta, puede usar ese plazo para presionar más. O podría afirmar que está dándole más tiempo al destinatario a modo de oportunidad. Eso podría prolongarse días o incluso semanas. Lo mejor es bloquear los correos electrónicos, eliminarlos cuanto antes y olvidarse de ellos.

Consejos para ayudar a sus clientes a evitar la sexplotación

- No hacer clic en ningún vínculo del correo electrónico

- No responder en absoluto

- Hacer caso omiso, eliminar y bloquear

- Si el correo electrónico incluye una contraseña que sigue vigente, se debe cambiar [ver a continuación los consejos sobre el cambio de contraseñas]

- Instalar software contra software malicioso y actualizarlo periódicamente

Cuando los clientes creen una contraseña, los consejos esenciales que puede darles son estos:

- Usar una contraseña aleatoria: evitar cosas como, por ejemplo, el nombre de una mascota con unos cuantos números o caracteres añadidos. Los ciberdelincuentes saben cómo usar la ingeniería social para hacer que alguien revele el nombre de su mascota.

- Usar un mínimo de doce caracteres

- Incluir mayúsculas y minúsculas

- Incluir símbolos y números

- No revelar nunca una contraseña a otras personas, ni online ni de otro modo

Una advertencia

Cabe la posibilidad de que un cliente que reciba un correo electrónico de ese tipo realmente sea la persona objetivo de ese correo. Puede que haya tenido algo que ver anteriormente con el emisor del correo. De ser así, se trata de un caso de chantaje y el cliente debería notificarlo a las autoridades competentes.

«Pig butchering»

Obviamente, no es la matanza del cerdo que implica la traducción literal, pero es una estafa desagradable. Se llama así porque consiste en «engordar» a la víctima a base de afecto fingido, para terminar «matándola».

Se trata de una estafa a largo plazo, a menudo iniciada con un texto, un mensaje en redes sociales o una presentación en un sitio de empleo. El estafador se va ganando la confianza de la víctima y la relación se convierte en un «romance» online con un contacto continuo por correo electrónico. Así se «engorda» (o se «enternece») a la víctima para la siguiente fase de la estafa, en la que se le propone algún tipo de inversión, generalmente en criptodivisa.

Se utilizarán plataformas y sitios web falsos para mostrarle a la víctima resultados supuestamente rentables. Pero en realidad el dinero «invertido» está en manos del estafador. El estafador intentará que la víctima invierta más y en mayores cantidades. Aquí es donde entra en juego el aspecto psicológico. Los estudios demuestran que cuando algo no va bien, la gente pasa por alto la evidencia si ya han invertido dinero, tiempo y esfuerzos. Es decir, hay más probabilidad de que sigan malgastando.

Pero, cuando la víctima se queda sin dinero para «invertir» o trata de obtener parte de sus «ganancias», el estafador la bloquea para impedir el contacto. El aspecto supuestamente romántico de la relación hace que la víctima se avergüence tanto que no informará de la situación a sus amistades o familiares, ni la denunciará a las autoridades.

Un caso de «pig butchering», publicado recientemente, es el de una estafa que comenzó a través de Tinder.

En Tinder, un chef profesional contactó con una mujer que le presentó a un «tío» suyo, supuestamente corredor de criptodivisas profesional. Tras una inversión inicial de 850 libras, el chef llegó a invertir 40 000 libras, que perdió cuando tanto su relación de Tinder como el tío de esta desaparecieron y bloquearon sus mensajes.

Consejos para ayudar a sus clientes a evitar la «matanza»

- Sospechar de cualquier propuesta de inversión online, especialmente si proviene de alguien a quien no se conoce en persona

- Hablar de aparentes oportunidades de inversión con familiares, amistades o profesionales

- Sospechar de cualquier declaración romántica, especialmente si la hace alguien a quien no se conoce en persona

- Tener presente que los estafadores suelen utilizar fotos y perfiles falsos, y no son quienes dicen ser

- Obrar cautamente, no precipitarse y pensar las cosas dos veces

Estafas de pagos

Otra debilidad humana es la confianza absoluta en la autoridad. Por esa razón, cualquier cliente podría considerar genuino un correo electrónico supuestamente procedente de una aplicación de pagos, que podría comunicarles cosas como que han recibido un pago o un sobrepago; o que se ha detectado actividad sospechosa en su cuenta y deben verificarla. El propósito del correo es hacer que la víctima potencial haga clic en un vínculo o, en ocasiones, que llame a un número que el estafador usará para aparentar legitimidad como empleado de la empresa de la aplicación de pagos, para obtener información del cliente que utilizará con fines fraudulentos.

Alternativamente, si hay un vínculo en el que hacer clic, llevará a un sitio web falso con una dirección y un aspecto que parecen legítimos. Ahí se pedirá a la víctima que introduzca sus datos de cuenta y su contraseña. Eso es todo lo que el estafador necesita para acceder a la cuenta de la víctima y realizar su estafa.

Consejos para ayudar a sus clientes a evitar estafas de aplicaciones de pagos

- No angustiarse por el carácter urgente del correo electrónico

- Dedicar tiempo a examinar el correo electrónico detenidamente

- Las aplicaciones de pagos genuinas suelen usar los nombres y los apellidos de sus clientes en su correspondencia. ¿Es ese el caso de este correo electrónico?

Estafas de personas desaparecidas

Este es otro tipo de estafa que (tanto si el estafador es consciente de ello como si no) utiliza técnicas psicológicas para atraer a la víctima. Explota la generosidad innata de las personas y su tendencia a emular el comportamiento de otras personas.

Un mensaje inicial pide ayuda para encontrar a una persona desaparecida. Por supuesto, no hay tal desaparecido. Pero la gente se sentirá inclinada a compartir el mensaje y eso hará aumentar su credibilidad.

Luego el estafador editará el contenido para que los «me gusta» y los mensajes compartidos parezcan avalar un proyecto de inversión. Ya está tendida la trampa. Ahora el estafador puede empezar a atraer dinero de posibles inversores incautos que creen que el mensaje editado cuenta con un apoyo que, en realidad, se ha «robado» del mensaje original sobre la persona desaparecida.

Si se examina cuidadosamente la historia de la persona desaparecida, es fácil identificar errores. Por ejemplo, una estafa similar aludía a una chica desaparecida, pero en ciertos mensajes el lugar de la desaparición era Cambridgeshire y en otros Gales. El mensaje también incluía una fotografía de una chica que realmente había desaparecido, pero el suceso ocurrió en Ohio y la chica había aparecido posteriormente.

Consejos para ayudar a sus clientes a evitar estafas de personas desaparecidas

- Lo mismo que con la estafa de «pig butchering», es preciso estar alerta sobre cualquier propuesta de inversión online, aunque parezca tener un amplio respaldo de otros usuarios

- Hablar de aparentes oportunidades de inversión con familiares, amistades o profesionales

- Obrar cautamente, no precipitarse y pensar las cosas dos veces

Estafa de aplicaciones falsas

La confianza natural en la autoridad es el punto débil emocional explotado por esta estafa.

Una aplicación móvil disponible en Google Play Store o en la App Store de Apple goza de legitimidad simplemente por encontrarse en un sitio legítimo. Incluso una aplicación falsa publicada ahí tendrá una función genuina. Pero no es más que un artilugio para ocultar el propósito principal de esa aplicación: robar la información personal del usuario una vez descargada.

Un ejemplo identificado recientemente y retirado de la App Store de Apple es el de «LassPass Password Manager», que explotaba la confianza depositada en la aplicación LastPass genuina.

Consejos para ayudar a sus clientes a evitar estafas de aplicaciones falsas

- Desconfiar de cualquier variante del proceso habitual para descargar una aplicación, por ejemplo, si hay un redireccionamiento a otro sitio o el proceso de inicio de sesión es diferente

- Mantener el teléfono móvil siempre actualizado con la versión más reciente del sistema operativo

- Mantener actualizadas las aplicaciones instaladas en el móvil

Resumen

Las estafas emocionales explotan instintos arraigados de la condición humana, como la necesidad de afecto o la confianza en la autoridad. Los estafadores también se aprovechan de que la gente no preste la debida atención al leer los correos electrónicos y se le pasen por alto pequeñas diferencias, errores o cambios (por ejemplo en las URL de sitios web o los propios sitios web).

También explotan la vergüenza que sienten las víctimas, que les impide comentar las posibles estafas con otras personas hasta que (o incluso cuando) es demasiado tarde. Esa vergüenza también podría ser la causa de que las víctimas no denuncien la estafa a las autoridades. Y de ese modo los estafadores tienen libertad para seguir estafando.

Si aconseja debidamente a sus clientes, es muy posible que eviten convertirse en víctimas.