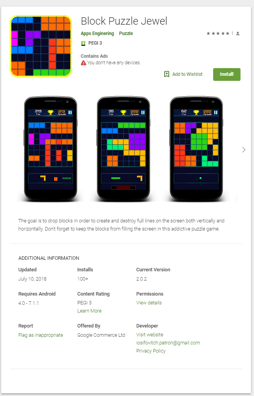

Varios de los juegos de puzles que hay en Google Play Store traen malware.

Google Play Store anuncia diversas versiones de juegos de puzles de bloques —Block Puzzle Jewel, My Blocks, Block Puzzles, Block Puzzles Free, My Puzzles, etc.— y, aparte de que todos son juegos muy fáciles de comprender con unos gráficos sencillos, comparten otro rasgo. Un rasgo oculto. Cuando un usuario descarga uno de estos juegos, obtiene el juego elegido... y un pequeño extra.

Abriéndose paso

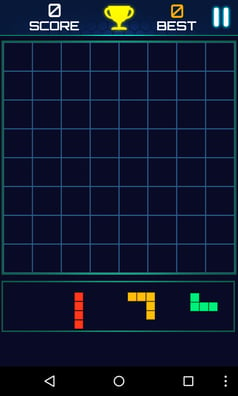

Después de descargar e instalar una de estas aplicaciones de juego de Play Store, el usuario puede abrir un sencillo juego de puzle de bloques y disfrutar, que es lo que buscaba. Sin embargo, mientras el usuario está jugando, la aplicación inicia una cuenta atrás. Pasado un periodo determinado, una ventana de alerta del sistema interrumpe el juego.

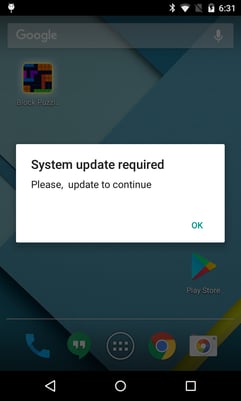

Lo que el usuario no sabe es que el juego incluía malware que lo va a intentar convencer de que descargue una «actualización» que en realidad no es tal. Se trata de una nueva aplicación camuflada como actualización que, con una carga de malware incorporada, puede afectar al sistema del usuario de muchas formas.

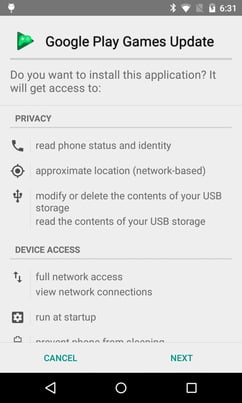

Cómo consiguen los ciberdelincuentes que se instalen las falsas actualizaciones

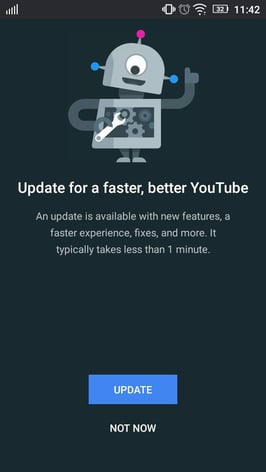

La alerta falsa del sistema y el subsiguiente mensaje de actualización acaparan la pantalla. La aplicación está intentando hacer que el usuario piense que, mientras estaba jugando, Google Play Games ha decidido buscar actualizaciones y ha encontrado una que quiere instalar ahora. En este caso, el usuario debería fijarse en lo sospechoso de este comportamiento: el juego se ha cerrado sin previo aviso y no hay ninguna opción para descartar la alerta del sistema e instalar la (falsa) actualización más tarde.

Los desarrolladores saben que todos estamos muy acostumbrados a las actualizaciones de las aplicaciones: aparecen en el teléfono continuamente. Recibimos una por lo menos todos los días o cada dos días, y el proceso es siempre el mismo: hay una actualización, confirmamos la instalación, se descarga en segundo plano y se instala. Si todo va bien, la interacción con la aplicación actualizada solo se verá interrumpida durante unos segundos, porque esto es lo que los desarrolladores de verdad desean lograr.

Lo que los desarrolladores de aplicaciones falsas hacen es aprovechar la coyuntura y tratar de usar el proceso de «actualización» para colar el malware en un teléfono sin alarmar al usuario. Y hay muchas probabilidades de que el malware instalado no se detecte hasta semanas o incluso meses después.

Otra táctica consiste en asustar al usuario. Si se ve obligado a tomar una decisión bajo presión para salvar los valiosos datos del teléfono, porque si no desaparecerán en 16 segundos, es muy posible que el usuario acepte la instalación de la aplicación falsa, pero poco después se arrepentirá. Pasado el momento de tensión, el usuario se puede cuestionar su decisión. Con una búsqueda rápida en Google de los síntomas que muestra el teléfono, se ve que algo muy malo le ha pasado al dispositivo.

Asustar a un usuario es fácil, pero entrar por la puerta principal vestido de mensajero con un paquete para un usuario que está acostumbrado a recibir paquetes es ser muy astuto. El único requisito es que la aplicación que intenta meter el malware como actualización en el teléfono de un usuario debe imitar la interfaz del dispositivo.

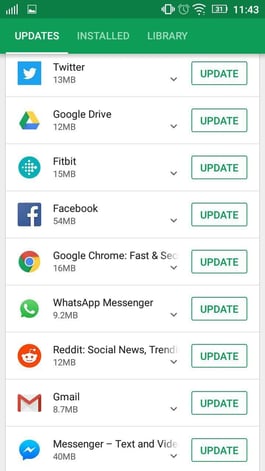

La decisión más importante que el desarrollador ha de tomar para lograr colarse en el teléfono de un usuario sin que este sospeche nada es escoger la aplicación adecuada para «actualizar». Suele ser una aplicación que viene preinstalada en todos los dispositivos Android (Google Play Games, YouTube, Hangouts, Maps...) o una aplicación muy popular entre los usuarios de la región en cuestión (Facebook, WhatsApp, Messenger...). Evitar las aplicaciones del sistema y las que utilizan los diseños de iconos personalizados en diferentes versiones e interfaces de usuario gráficas (Cámara, Calculadora, Reloj, Galería...) es una apuesta segura, pero incluso en estas pueden introducirse programas perjudiciales si el usuario no se mantiene vigilante.

Cómo saber si has instalado una aplicación falsa

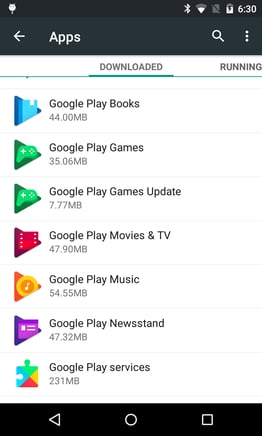

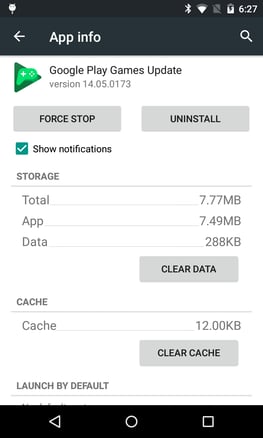

Si quieres asegurarte de no haber instalado una actualización falsa, puedes mirar la lista de aplicaciones en los ajustes del teléfono. Si ves el nombre de una aplicación seguido de otra aplicación con el mismo nombre que lleva «Actualización» en el título, lo más seguro es que se trate de una aplicación de actualización falsa que deberías desinstalar.

Actualiza las aplicaciones de forma segura

Si hay una actualización real de una aplicación de Google Play, verás una de estas dos opciones:

- una notificación de la aplicación de Google Play que se puede descartar;

- un aviso en la aplicación que informa de la disponibilidad de una versión nueva en Google Play.

Interrumpir la interacción del usuario mientras está en otra aplicación sin ofrecer la opción de descartar la alerta de actualización no es el protocolo estándar y siempre debe hacer saltar las alarmas. Si la alerta de actualización contiene muchos signos de exclamación, advertencias y amenazas al dispositivo («¡Instale esta actualización esencial del sistema para impedir que la batería explote ahora mismo!»), o una cuenta atrás que asegura que se van a perder los datos del teléfono («Su tarjeta SIM se dañará y perderá todos los datos en 54 segundos»), no instale la «actualización».

Las aplicaciones nunca instalan una aplicación de actualización independiente para introducir funciones nuevas o correcciones de errores. Si eso ocurriera, transcurridos unos meses tendrías el teléfono plagado de cientos de aplicaciones como Actualización de actualización de actualización de WhatsApp.

Si tienes dudas sobre una actualización, siempre puedes buscar manualmente las actualizaciones disponibles en Google Play Store en el dispositivo. Si la aplicación se descargó desde Google Play Store, las actualizaciones también se distribuirán por este medio. Y, sobre todo, la versión actualizada sustituirá a la actual.

En el caso de las alertas dentro de la aplicación, esta no debe obligar a actualizar de inmediato mostrando el mismo mensaje a cada minuto y mucho menos debe impedir que se cierren los mensajes.

Tanto trabajo solo por unos pocos anuncios

Estos juegos de puzles y sus falsas actualizaciones se dedicaban a recoger información personal y de ubicación sobre el teléfono del usuario para subirla a un servidor remoto. Muchas aplicaciones utilizan redes y marcos publicitarios que crean un perfil del usuario para ofrecer anuncios personalizados, lo cual es lícito siempre que el usuario dé su consentimiento. Una aplicación legítima nunca sortearía los permisos ni enviaría consultas a un servicio de ubicaciones basadas en direcciones IP, que es lo que hacían estas aplicaciones de juegos de puzles.

El mayor peligro de estos juegos de puzles es su capacidad para descargar cualquier código malicioso de un servidor remoto y ejecutarlo en el dispositivo. Esto permite que otras amenazas puedan atacar al dispositivo. En el caso de estas aplicaciones de puzles de bloques, los programas maliciosos te acribillan a anuncios. Pero estos programas pueden cambiar en cualquier momento, por ejemplo, cuando este modelo de monetización deje de ser tan eficaz para el desarrollador. Si el servidor remoto está en peligro, la aplicación podría actualizarse sola y transformarse en ransomware o malware de criptominería en un futuro.

Lo que empieza como una simple diversión para pasar el rato se puede convertir en un bloqueo total del dispositivo que te afecte durante mucho más que un rato. De momento, deja a un lado los juegos de puzles de bloques.