Petya-basierte Ransomware verbreitet sich und infiziert Computer auf der ganzen Welt

Heute gab es Berichte über einen großen Cyberangriff, der Unternehmen in der Ukraine betroffen hat, darunter Banken, Energieunternehmen, Transportdienstleister sowie die Regierung. Wir glauben, dass dies ein weiteres Beispiel von Ransomware – auch Verschlüsselungstrojaner genannt – ist, die auf Code von Petya-Ransomware basiert, welche erstmals 2016 entdeckt wurde. Vor ein paar Monaten haben Sicherheitsforscher Ransomware entdeckt, die auf Petya-Code basierte, aber gepatcht und mit einem anderen Malware-Stamm kombiniert wurde, dem sogenannten PetrWrap. Der heutige Angriff scheint sich auch in anderen Ländern wie Russland, Indien, Frankreich, Spanien und auch den Niederlanden zu verbreiten. Die Drahtzieher verlangen 300.- US-Dollar Lösegeld, zu zahlen in der Cryptowährung Bitcoin.

Bei der Analyse dieses Angriffs fanden wir einen Angriffsvektor, der auf ein Aktualisierungsprogramm einer ukrainischen Buchhaltungssoftware, MEDoc zurückzuführen war.

Sobald diese Modifizierung von Petya das Netzwerk infiziert hat, verbreitet diese sich über zwei verschiedene Wege weiter: Erstens verbreitet sie sich via Windows-Network-Sharing, wobei Zugangsdaten des Opfers genutzt werden (was mit Hilfe eines Werkzeugs wie Mimikatz getan wird, welches Passwörter extrahiert), sowie legitime Werkzeuge wie PsExec und WMIC. Zweitens verbreitet sie sich durch den Missbrauch zweier Sicherheitslücken im Server Message Block (SMB, einem Protokoll zur Dateifreigabe für Netzwerke): EternalBlue (die gleiche Sicherheitslücke, die von WannaCry genutzt wurde) und EternalRomance. Microsoft hat im März für beide Schwachstellen ein Patch veröffentlicht.

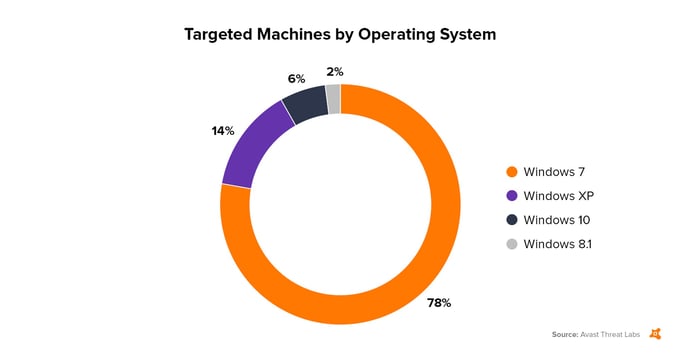

Wir konnten heute 12.000 Versuche feststellen, EternalBlue auszunutzen, welche wir aber geblockt haben. Die Top 4 Betriebssysteme, bei denen Schadprogramme heute versucht haben, via EternalBlue durchzudringen sind Windows 7 (78%), Windows XP (14%), Windows 10 (6%) und Windows 8.1 (2%).

Daten von unserer WLAN-Inspektor-Funktion zeigen, dass vergangene Woche unter unseren Nutzern 38 Millionen PCs EternalBlue noch nicht gepatcht hatten. Nicht alle unsere Nutzer haben ihr Netzwerk geprüft, daher lässt sich annehmen, dass die Anzahl der verletzlichen PCs viel höher ist. WLAN-Inspektor lässt Avast-Nutzer ihr Heimnetzwerk scannen, um Schwachstellen im Router und in damit verbundenen PCs zu entdecken.

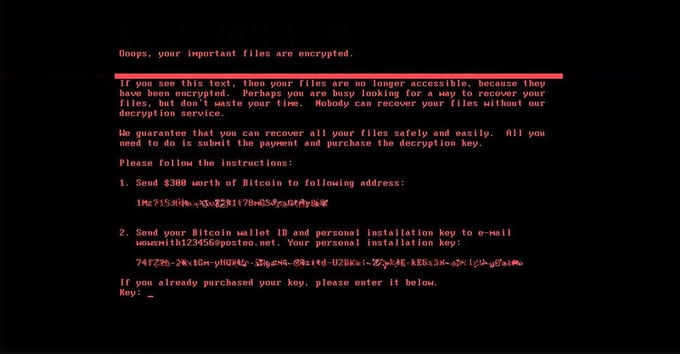

Der Ransomware-Stamm verschlüsselt Files mit AES-128-Verschlüsselung (CBC-Mode), mit einem Schlüssel, der via Zufallsgenerator erstellt wird. Dieser AES-Schlüssel ist zudem mit einem öffentlichen RSA-2048-Schlüssel verschlüsselt, der in dem Ransomware-Sample gespeichert ist. Der daraus entstehende Schlüssel wiederum ist gemeinsam mit den Lösegeldnachrichten in der README.txt-Datei gespeichert. Nach der Verschlüsselung modifiziert der Verschlüsselungstrojaner den Master Boot Record (MBR) des Systemlaufwerks, was verhindert, dass Windows nach dem nächsten Neustart starten kann. So wird dem Opfer nur noch einen Screen wie oben angezeigt.

Wir wissen zwar nicht wer hinter dem Cyberangriff steckt, wissen aber, dass eine der perfiden Eigenschaften von Petya-Ransomware ist, dass dessen Kreierer das Schadprogramm im Darknet mit einem Affiliate-Geschäftsmodell anbieten. Im Rahmen dieses Affiliate-Angebots erhalten „Partner“, die den Verschlüsselungstrojaner weiter verbreiten einen Anteil von bis zu 85 Prozent am eingenommenen Lösegeld, während die Malware-Autoren 15 Prozent behalten. Die Autoren stellen also die gesamte Infrastrukture, Command-and-Control-Server sowie die Geldtransfer-Methode zur Verfügung. Dieses Modell nennt sich „Ransomware-as-a-Service“ (RaaS), welches es Malware-Autoren erlaubt, Partner zum Vertrieb ihrer Schadprogramme zu gewinnen, die selbst technisch weniger versiert sind.

Avast-Schutz

Nutzer, die die jüngsten Avast-Versionen nutzen sind vor der Petya-basierten Ransomware geschützt. Wenn sich die Petya-basierte Ransomware auf Eurem PC befindet, findet Avast diese, versetzt sie in Quarantäne und zerstört sie. Versucht sich die Ransomware auf Euren PC einzuschleichen, blockt Avast diese. Wir entwickeln regelmäßige Updates, um unsere Nutzer vor potenziellen zukünftigen Varianten zu schützen. Wenn Ihr besorgt seid, prüft bitte, ob Eure Software auf dem neuesten Stand ist. Zuguterletzt empfehlen wir allen Windows-Nutzern, ihre Systeme und Software mit allen verfügbaren Patches so bald wie möglich zu aktualisieren.