Троян для Android, ворующий информацию банковской карты, получил наибольшее распространение в России

Анализ угроз и советы по мобильной безопасности.

Обнаруженное нами вредоносное ПО для Android не только следит за пользователем, но и пытается получить информацию банковской карты.

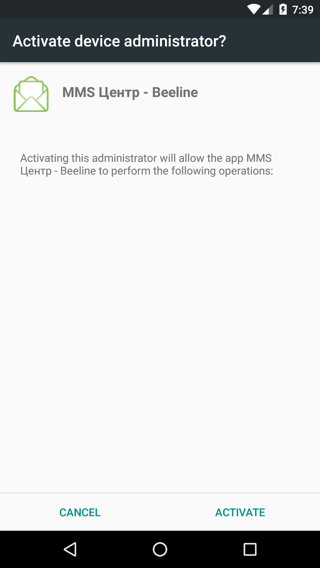

Данный троян заставляет своих жертв выдать права администратора, безостановочно выводя на экран всплывающие окна с соответствующим запросом. В случае отказа окно всплывает снова.

Новый вирус распространяется, используя технику социальной инженерии: пользователей хитростью заставляют пройти по ссылке и установить якобы полезное приложение. В частности, злоумышленники маскируют троян под приложения AVITO-MMS, KupiVip или MMS Центр. Когда пользователь запускает его, троян начинает свою вредоносную деятельность. Примечательно, что после первого запуска программы иконка становится скрытой, что делает его более неуловимым.

Убедившись, что процесс работы происходит не на эмуляторе, троян включает таймер, который постоянно выводит на экран окно с просьбой выдать приложению привилегии администратора. Стоит жертве закрыть одно окно, как на его месте возникает новое.

На старых моделях телефона со слабой производительностью есть шанс выйти в меню, воспользовавшись паузами медленно всплывающих окон, и удалить приложение через настройки, однако, такие ситуации встречаются редко. Как правило, избавиться от навязчивых просьб вируса можно только перезагрузив устройство, а затем сбросив его к заводским настройкам. Обладатели Android Marshmallow могут попробовать войти в настройки и удалить назойливое приложение вручную, использовав верхнюю «шторку» в системе. В то же время, у пользователей Android KitKat такой возможности нет.

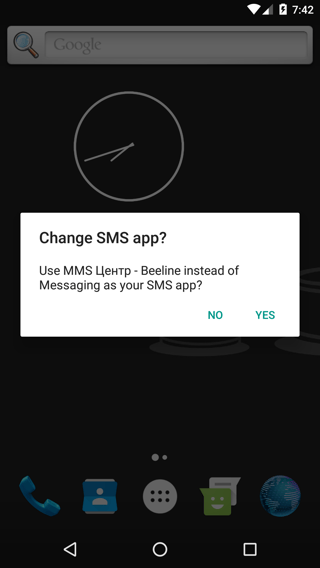

Как только жертва выдает вирусу привилегии администратора, он начинает постоянно выводить на экран другое всплывающее окно, на этот раз с требованием назначить скачанный AVITO-MMS, MMS Центр или KupiVip приложением для SMS-сообщений по умолчанию.

Если пользователь соглашается и на это, троян связывается с управляющими серверами, отправляет информацию об устройстве на C&C (command and control) сервер, и получает от злоумышленников дальнейшие команды. Отправляемая на сервер информация включает в себя серийный номер устройства, код государства, название мобильного оператора и серийный номер SIM-карты, версию Android-устройства, номера телефона и текущей версии вируса.

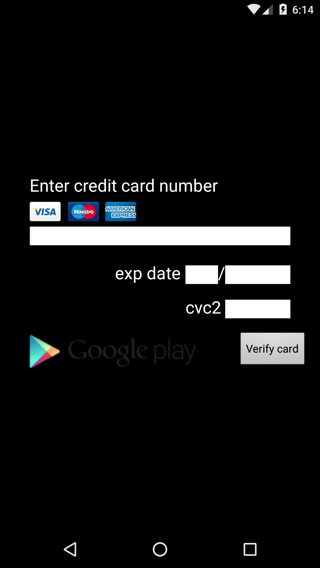

Далее троян пытается хитростью заставить пользователя ввести данные своей банковской карты. Для этого используется поддельное окно Google Play, при внимательном рассмотрении которого можно увидеть ошибку – слово "play" написано с маленькой буквы. Поддельное окно просит «обновить или повторно подтвердить платежные данные».

Помимо всего прочего, Android:Banker-IR может получить от зараженного устройства историю телефонных звонков и смс, список контактов и установленых приложений, GPS координаты устройства, а также удаленно заблокировать зараженное устройство либо перенаправить звонки на другие номера телефонов.

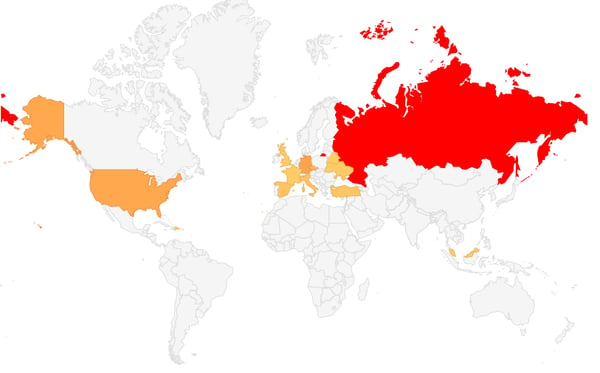

Впервые троян был замечен в феврале 2016 года, именно на этот месяц пришлось наибольшее число заражений. Больше всего от Android:Banker-IR пострадали пользователи из России, США , Германии и Чехии.

Во избежание неприятных ситуаций, мы рекомендуем установить антивирус на ваше устройство, а также постоянно осуществлять резервное копирование файлов.

При подготовке текста использованы материалы портала xakep.ru.