Dyrektor technologiczny firmy Avast, Ondrej Vlcek, spogląda na rok, który minął od czasu pojawienia się robaka WannaCry, i zastanawia się, czy branża technologiczna zrobiła wystarczająco dużo, aby zapobiec podobnym incydentom w przyszłości.

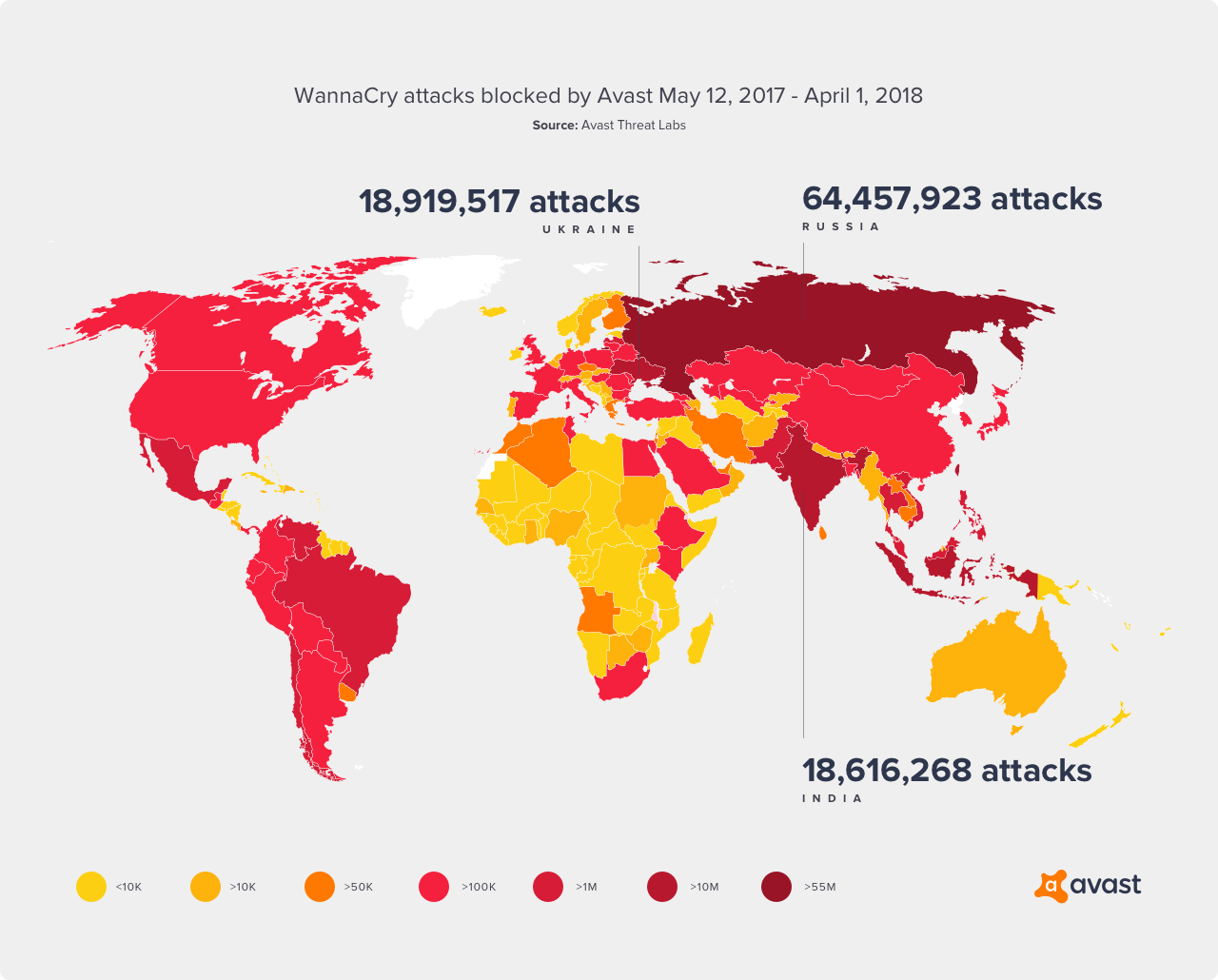

12 maja 2017 roku robak WannaCry, za pomocą którego dokonano największego ataku typu ransomware, rozprzestrzenił się dynamicznie, masowo infekując komputery użytkowników indywidualnych, firm, szpitali i instytucji rządowych. Dziś, niemal rok później, to złośliwe oprogramowanie nadal jest niezwykle rozpowszechnione. Z raportów wynika, że ostatnio boryka się z nim producent samolotów Boeing. Od czasu wykrycia WannaCry w zeszłym roku firma Avast wykryła i zablokowała ponad 176 milionów ataków tego robaka w 217 krajach. Tylko w marcu 2018 roku zablokowaliśmy ponad 54 miliony ataków WannaCry.

Robak WannaCry agresywnie rozprzestrzenił się, wykorzystując lukę w zabezpieczeniach systemu Windows, EternalBlue (MS17-010). Ten krytyczny błąd w kodzie systemu Windows pojawił się jeszcze w wersji Windows XP. Luka umożliwia hakerom zdalne napisanie kodu przez utworzenie żądania skierowanego do usługi Udostępnianie plików i drukarek systemu Windows.

Oprócz robaka WannaCry także inne typy oprogramowania ransomware, takie jak NotPetya, wykorzystały lukę EternalBlue. Najbardziej we znaki dało się złośliwe oprogramowanie Adylkuzztworzące kryptowaluty i Retefe — trojan atakujący witryny bankowe. Ta luka umożliwiła także różnym grupom hakerów powiązanych z władzami gromadzenie haseł. Jest również regularnie wykorzystywana przez cyberprzestępców do rozpowszechniania złośliwego oprogramowania i dokonywania ataków ukierunkowanych.

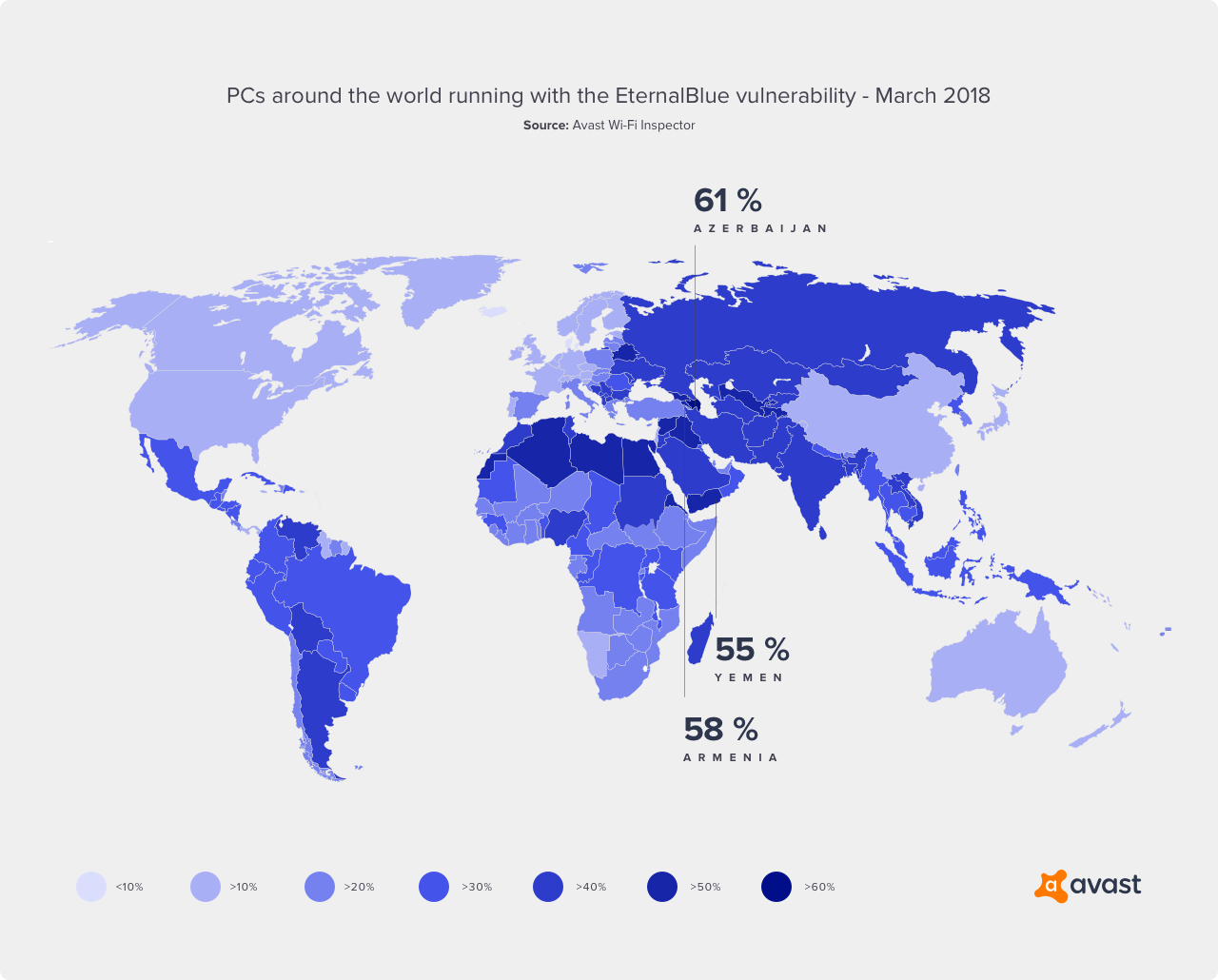

Mimo że firma Microsoft udostępniła poprawkę dotyczącą tej luki, w marcu 2017 roku — czyli dwa miesiące przed atakami WannaCry — oprogramowanie ransomware zainfekowało komputery milionów użytkowników. A to dlatego, że użytkownicy nie zainstalowali udostępnionej poprawki. Z naszych danych wynika, że niemal jedna trzecia (29%) komputerów z systemem Windows na całym świecie wciąż nie ma zainstalowanej poprawki.

Dlaczego użytkownicy nie instalują poprawek?

Korzystając z naszego doświadczenia, możemy wytypować kilka najbardziej prawdopodobnych przyczyn:

- Brak wiedzy dotyczącej poprawek i aktualizacji oprogramowania — wielu użytkowników nie ma świadomości ich znaczenia.

- Użytkownicy nie lubią zakłóceń — zainstalowanie poprawki systemu lub programu wymaga wstrzymania bieżących działań na czas pobierania poprawki.

- Część osób nie chce zmian — aktualizacje systemu operacyjnego i oprogramowania mogą mieć wpływ na znajome środowisko czy też interfejs. Niektórzy użytkownicy tego nie lubią.

- Usługi nie mogą przestać działać — organizacje takie jak brytyjska służba zdrowia musiałyby ograniczyć swoje usługi na czas instalowania aktualizacji.

- Starsze systemy nie są już obsługiwane — system Windows XP to przykład oprogramowania, które nie jest już obsługiwane, przez co nie ma zapewnionej ochrony.

Co branża technologiczna może ulepszyć w kwestii poprawek

- Edukowanie użytkowników — należy prostymi słowami wyjaśnić użytkownikom, jaki jest cel i znaczenie stosowania udostępnionych poprawek. Najlepiej zrobić to w ramach monitu o aktualizację.

- Zminimalizowanie niedogodności — aktualizacja powinna przebiegać w tle lub w mniejszych porcjach. Można też promować opcje takie jak aktualizacje nocne.

- Oferowanie stałej pomocy technicznej — producenci oprogramowania powinni uwzględnić możliwość dłuższego niż planowane użytkowania ich produktów, które jest możliwe dzięki solidnym urządzeniom. Na przykład system Windows XP nadal jest używany przez 4,3% użytkowników produktów Avast, a system Windows Vista — przez 1,5%, mimo że firma Microsoft nie oferuje już wsparcia w zakresie tych systemów.

Użytkownicy potrzebują edukacji dotyczącej zabezpieczeń, a także instrukcji związanych z niezbędnymi procedurami. Same procedury powinny być łatwe, proste i bezproblemowe.

Firmy powinny poważnie podejść do edukowania pracowników w zakresie cyfrowych zabezpieczeń i zarządzania poprawkami.

Producenci oprogramowania powinni natomiast zagwarantować, że udostępniane aktualizacje są bezpieczne.

Jeśli uda się to osiągnąć, wówczas pełna zaangażowania współpraca użytkowników i branży technologicznej z badaczami zabezpieczeń i firmami zajmującymi się ochroną będzie stanowiła skuteczną oręż w walce ze złośliwym oprogramowaniem. Nie znamy jeszcze skutków kolejnego ataku typu WannaCry, ale bazując na wnioskach z zeszłego roku, branża technologiczna może podjąć konkretne działania pozwalające zapobiec tak szeroko zakrojonym atakom.