ランサムウェアの脅威に対し、私たちはどんな対策を、どのくらいの警戒レベルでおこなっておけばいいのでしょうか。本稿では、その対策方法、そして万が一、ランサムウェアに感染してしまったときに取るべきアクションなど、そのすべてを一つ一つお伝えします。

サイバーセキュリティは企業レベルでも個人レベルでも、今日の世界において多くの人々が最も関心を寄せている事項でしょう。出発点として理解しておきたいのは、私たちのコンピュータ、スマートフォンやタブレット、そしてスマート ホームや IoT 製品は多種多様な攻撃に対して脆弱であるという事実です。

2017年の1年間だけでも、アバストは PC に対するセキュリティ攻撃 350億件、Android モバイル デバイスに対する攻撃 2億800万件をブロックしました。そして、これらのセキュリティ脅威の中で最も多かったものの 1 つがランサムウェアでした。

ランサムウェアとは?

ランサムウェアは悪意のあるソフトウェア (別名:マルウェア) の一種で、コンピュータファイルを人質に取ることを目的としています。

時にはコンピュータ全体が対象になることもあります。このマルウェアは被害者のファイルを暗号化し、開封不可能としてしまう、もしくはユーザーをコンピュータから完全に締め出し、デバイスに保存された重要な写真、ビデオ、経理ファイル、作業文書などへのアクセスを不可能にします。その後、マルウェアを送り付けた悪質な攻撃者は、被害者に連絡して身代金を要求し、支払い (多くの場合、ビットコイン) が行われればファイルを復元すると約束します。

時にはコンピュータ全体が対象になることもあります。このマルウェアは被害者のファイルを暗号化し、開封不可能としてしまう、もしくはユーザーをコンピュータから完全に締め出し、デバイスに保存された重要な写真、ビデオ、経理ファイル、作業文書などへのアクセスを不可能にします。その後、マルウェアを送り付けた悪質な攻撃者は、被害者に連絡して身代金を要求し、支払い (多くの場合、ビットコイン) が行われればファイルを復元すると約束します。

ランサムウェアは新しいものではありません。これまでに知られている攻撃の中で最も古いものは1989年に発生し、フロッピー ディスクを介してコンピュータ間に広がりました。完全にネットワーク接続された今日の世界では、オープンソースのランサムウェア ソフトウェアが簡単に利用でき、多くの金銭的利益が見込めることから、比較的容易に犯罪に用いられるようになっています。

ランサムウェアは新しいものではありません。これまでに知られている攻撃の中で最も古いものは1989年に発生し、フロッピー ディスクを介してコンピュータ間に広がりました。完全にネットワーク接続された今日の世界では、オープンソースのランサムウェア ソフトウェアが簡単に利用でき、多くの金銭的利益が見込めることから、比較的容易に犯罪に用いられるようになっています。

ランサムウェアはウイルスなのでしょうか?

ほとんどの人々はウイルスという言葉をよく知っており、あらゆる形態のマルウェアを指すのに使います。しかし実は、ウイルスとはある特定の種類のマルウェアにすぎません。他の一般的な種類としては、ワーム、トロイの木馬、スパイウェア、そしてランサムウェアが挙げられます。マルウェアの目的は、その種類によって異なります。ワームは自己複製してコンピュータのパフォーマンスを完全にダウンさせます。ウイルスは人々のコンピュータを感染させ、ファイルに害を及ぼしてから、別のコンピュータに拡散することを目的としています。トロイの木馬は被害者の個人情報にアクセスして悪用するために、コンピュータに秘密の裏口を作ろうとします。サイバー犯罪者がこれらの種類のマルウェアを作成して配布しようとする理由は数えきれないほどあります。

ランサムウェアの場合、理由は通常とても単純です。犯罪者たちは「お金を盗み取る」ためにランサムウェアを拡散します。一般的に言えば、目的は被害者のファイルを永遠に破損する、あるいは破壊することではなく、個人情報を盗むことでもありません。単に復号キーの代金の支払を承諾させることです。

PCにおけるランサムウェア

ランサムウェアのターゲットになる可能性は誰にでもあります。2017年に発生したランサムウェア攻撃で最も有名なものは、大企業、病院、空港や政府機関など、個人と企業の双方に被害を及ぼしました。

ランサムウェアの攻撃対象として最も人気の高いのは依然としてPCです。なぜなら、ハッカーは特に Windows オペレーティングシステムに存在する既知の脆弱性を悪用するからです。

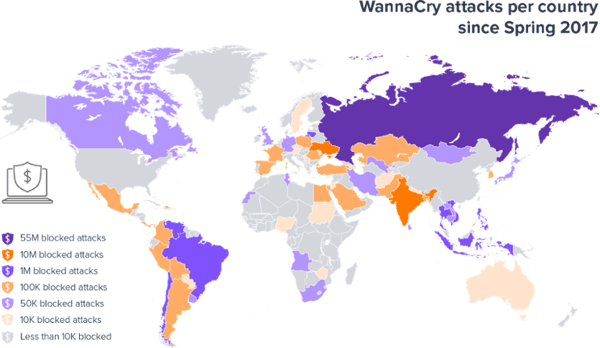

2017年5月には、WannaCry ランサムウェアが世界中で急速に拡散され、最終的には1億人を超えるユーザーが攻撃を受けました。

WannaCryが悪用したのは EternalBlue というWindowsに既知の脆弱性でした。このバグによりハッカーはWindowsの「ファイルとプリンターの共有」リクエストを通じ、遠隔操作でコードを実行しました。MicrosoftはWannaCryの攻撃が始まる2か月前に、EternalBlueのパッチを発表していましたが、残念ながら多くの人々と企業は、攻撃を防ぐために早目にアップデートを実行することをしていませんでした。EternalBlueはMicrosoftがすでにサポートを終了しているオペレーティング システムである Windows XP まで遡ります。WannaCryによってWindows XPユーザーが最も大きな被害を受けたのはこのためです。

モバイルデバイスに対するランサムウェア

モバイル デバイスへのランサムウェア攻撃は頻度が増しつつあります。Androidデバイスに対する攻撃は 2016年から2017年の間に 50 パーセント増加しました。ランサムウェアはサードパーティサイトからのアプリを通じ、Androidデバイスに侵入することが少なくありません。しかし弊社では、Google Playストアの合法的とみられるアプリの中にランサムウェアがうまく隠されているケースも発見しています。

Apple製品に対するランサムウェア

Appleファンも安心してはいられません。過去においては、Macユーザーは一般にマルウェア攻撃の被害を受けにくかったと言われています。しかし、Apple 製品の市場シェアが拡大するにつれて、マルウェア作成者は Macユーザーにも、犯罪の目を向けています。2017年には2つのセキュリティ会社が、特に Appleユーザーをターゲットに絞ったランサムウェアとスパイウェアプログラムを発見しました。これらはOS Xを専門とするソフトウェア エンジニアによって開発されたものと考えられます。また、これらのマルウェアを作成した人々は、それをダークウェブでも無料で利用可能にしていました。加えて、悪意を持った攻撃者は Mac ユーザーのiCloudアカウントにもアクセスし、「iPhone を探す」サービスを利用してユーザーをコンピュータから締め出しました。

ランサムウェアの種類

ランサムウェアには様々な形態がありますが、一番の共通点は身代金を要求することです。(2017 年には教育機関がランサムウェアに類似した攻撃を受けたケースがいくつか見受けられましたが、その目的は金銭ではないようでした。これらのランサムウェアはスパイ活動または他の何らかの種類のサイバー攻撃を覆い隠すためのものであった可能性があります。)

- クリプトマルウェア

最も一般的な種類のランサムウェアは、クリプトランサムウェアまたはエンクリプタランサムウェアという名前で知られています。その名前が示すとおり、これはファイルを暗号化する種類のランサムウェアです。ユーザーがコンピュータにログインすることはできますが、ファイルを開くことはできません。この種のランサムウェアの代表例として、WannaCryがあげられます。

- ロッカー

ロッカーランサムウェアはユーザーをコンピュータから完全にロックアウトする (締め出す) ため、ユーザーはコンピューターにログインすることさえできなくなります。2016年に初めて現れ、2017年により進化した形態で再び現れたPetya ランサムウェアは、ロッカーの手法を利用し、被害者のハードドライブのマスターファイルテーブルを暗号化してコンピュータを動かなくします。

- ドックスウェア

ドックスウェアは被害者の機密ファイルのコピーを攻撃者のコンピュータにダウンロードし、その後、攻撃者は身代金を支払わなければファイルをオンラインで公開すると脅します。ご自分の最も個人的な写真やビデオを、公開されているウェブサイトに投稿して世界中の人々の目にさらすと誰かに脅されることを想像してみてください。Ransoc ランサムウェアは、このドキシングの手法を利用しました。

- スケアウェア

スケアウェアは、被害者のコンピュータに問題が見つかったと偽のニュースを伝え、修復するためには金銭を支払えと要求するソフトウェアプログラムです。スケアウェアはポップアップや警告メッセージで画面を氾濫させたり、支払が行われるまでコンピュータを作動不能にしたりすることがあります。

マルウェアの種類の中でランサムウェアがこのように頻発するようになった理由のひとつは、脅威を引き起こす犯罪者がランサムウェアをオンラインで簡単に入手して使用できることです。アバストは、すべての「新しい」ランサムウェアの型のおよそ三分の一が、実際には既存のオープンソースの型から生まれたものであることを発見しました。また、ハッカーは継続的にコードをアップデートし、ランサムウェアを改良して暗号化を改善しているため、Petnaのように、ランサムウェアの特定の型が複数回にわたって再び現れる可能性があります。

攻撃者の究極の目標は、多くの金銭を得るために可能な限り多数のコンピュータにランサムウェアを拡散させることであるため、代替の身代金戦術が利用され始めました。

Popcorn Time ランサムウェアの場合、犯人は被害者に他の 2 人のユーザーを感染させるよう求めます。その2人のユーザーがどちらも身代金を支払った場合、当初の被害者は自分のファイルを無料で取り戻すことができます。

デバイスはどのようにして感染するか?

ランサムウェアが恐ろしいのは、ウイルスとは異なり、ユーザーサイドで何の操作をしなくてもデバイスが攻撃を受けることです。ウイルスの場合は感染したファイルをユーザーがダウンロードするか、感染したリンクをクリックする必要がありますが、ランサムウェアは脆弱なコンピュータを自力で感染させることができます。

エクスプロイトキット

悪意のある攻撃者は、すでにご説明したEternalBlueなどの問題を悪用することを目的として、あらかじめ書かれたコードを含むエクスプロイト キットを作成します。この種類のランサムウェアは、ネットワークに接続されており、旧式のソフトウェアが作動しているあらゆるコンピュータを感染させることができます。ある日、ユーザーがコンピュータのスイッチをオンにすると、一瞬にしてすべてのファイルがロックされます。

ソーシャルエンジニアリング

他の形態のランサムウェアは、実証済みの手法を利用して被害者のコンピュータを感染させます。ソーシャル エンジニアリング (またはフィッシング) とは、人々を騙して添付書類やウェブリンクからマルウェアをダウンロードさせる行為のことです。これらのファイルは通常、あたかも信頼できる送信元から発信されたかのようなメールを介して届き、添付書類やリンクは注文用紙、領収書、請求書、またはその他重要なお知らせのように見えます。ファイル拡張子によってPDFもしくはExcelやWordファイルのように見せ掛けられていますが、それは偽装で、実際にはマルウェアの実行ファイルです。ユーザーがファイルをダウンロードし、クリックすると、マルウェアが起動します。(注: 起動が即座には始まらない場合もあります。一部のランサムウェアは、どこから来たかを正確に把握するのが困難になるよう、一定の時間コンピュータ内に隠れるように設計されています。)

マルバタイジング

マルバタイジングはもう一つの「感染を誘発させる」手法の一つで、攻撃者は広告ネットワークを利用してマルウェアを配布します。信頼できるウェブサイトに偽の広告が配信されることさえあります。ユーザーが広告のリンクをクリックすると、ランサムウェアがコンピュータにダウンロードされます。

自動ダウンロードは、ユーザーが直接操作せずにコンピュータにダウンロードされる悪意を持ったファイルです。非常に信頼性が低い一部のウェブサイトは旧式のブラウザやアプリを悪用し、ユーザーが無邪気にウェブを閲覧している間に、コンピュータにマルウェアをひそかにダウンロードします。ランサムウェアがコンピュータに侵入する方法の如何にかかわらず、プログラムが実行された後は、一般に次のように動作します。ランサムウェアは、ファイルを元の状態に復元することのみによって読み取りまたは使用が再び可能になるような方法で、ファイル (またはファイル構造) に変更を加え始めます。マルウェアと指令コンピュータ (犯罪者が被害者のコンピュータに指示を与えるのに使用するコンピュータ) との間の通信を保護するために、暗号化が使用されます。データを復号するか、ファイルまたはファイル システムを元の形に復元するために必要となる復号キーを回復する上で重要となるのは暗号化です。

すべてのファイルが確実にロックされると、身代金の通知が画面に表示され、ファイルを復号するために支払う必要のある金額、送金先/送金方法、およびその期限が指示されます。期限に間に合わないと、金額が増額されます。暗号化されているファイルを開こうとすると、ファイルが破損している、無効である、または見つからないことを知らせるエラー メッセージが表示されます。

ランサムウェアを除去する方法は?

ランサムウェアを除去する操作そのものは、さほど難しくありません。攻撃者が使用したのが暗号化ランサムウェアで、ユーザーが依然としてコンピュータにログインできる場合は、コンピュータを「セーフモード」で起動し (方法を見る)、アンチウイルススキャナを実行して、マルウェアを見つけて削除することができます。

ランサムウェアの種類が、ユーザーをコンピュータから完全に締め出すタイプの場合、ユーザーができる選択肢は 3 つあります。オペレーティング システムを再インストールする、外付けドライブまたはブータブルディスクからアンチウイルスプログラムを実行する、あるいは「システムの復元」を行って、ランサムウェアがロードされる前の時点の状態に Windows を戻す方法です。Windowsコンピュータでシステムの復元を行う方法について以下に説明します。

Windows 7 でのシステムの復元:

- PCの起動中に「F8」を押します。すると、[詳細ブート オプション] メニューが表示されます。

- [コンピューターを修復する] を選択し、Enter を押します。

- Windows のユーザー名とパスワードでログインします。設定していない場合は空白のままにします。

- [システムの復元] を選択します。

Windows 8、8.1、または 10 でのシステムの復元:

- PC の起動中に「Shiftキー」を押し続けます。回復画面が表示されます (表示されない場合は再起動してください)。

- [トラブルシューティング] を選択します。

- [詳細オプション] に進みます。

- [システムの復元] を選択します。

Androidデバイスの場合、以下の手順に従い、「セーフモード」に入って疑わしいアプリをアンインストールすることにより、マルウェアを除去します。注意:この手順は、お使いのデバイスによって異なる場合があります。

Androidデバイスでマルウェアを除去するには:

- Androidをセーフモードで起動します。メニューが表示されるまで、電源ボタンを数秒間押し続けます。[電源オフ] をクリックします。ダイアログウィンドウが開き、デバイスをセーフ モードで再起動することを提案するメッセージが表示されます。このオプションを選択し、続いて[OK] を選択します。お使いのデバイスがこの方法に対応していない場合は、デバイスの電源をオフにしてから、再度オンにします。デバイスが起動したら、電源キー、Home キーと音量を上げるキーを同時に押し続け、セーフ モードのオプションを表示させます。

- 悪意のあるアプリおよび/または疑わしいアプリと未知のアプリをアンインストールします:[セーフモード] で [設定] に進みます。次に、アプリまたはアプリケーションマネージャ (これはお使いのデバイスにより異なる場合があります) をクリックします。前述の疑わしいアプリを見つけ、すべてアンインストールします。

Macデバイスでマルウェアを除去するには:

Macではランサムウェアの被害はそれほど見られませんが、「セーフモード」に入ってマルウェアを削除するという一般的な手順に従ってください。

- 次の操作を行い、Macをセーフモードで再起動します。起動音が聞こえたら、即座にShiftキーを押下します。Appleのロゴが表示されたら、Shiftキーを放します。Mac OS X の起動画面にセーフブートが表示されます。

- アンチウイルスソフトウェアを使用してマルウェアを除去します。

ファイルを取り戻す方法は?

残念ながらランサムウェアを除去しても、暗号化されたすべてのファイルに直ちにアクセスできるわけではありません。データを回復するのがどの程度簡単か、または難しいかは、暗号化のレベルによって異なります。基本的な暗号化を使用した基本的なランサムウェアの場合は、アバストのいずれかの無料ランサムウェア復号ツールで対処できる可能性が高いです。暗号化を用いる WannaCry などの高度なランサムウェアにコンピュータが感染した場合は、ロックされたファイルが回復できない可能性があります。

ファイルを取り戻すための最善の方法は身代金を支払うことだと考えている人もいるかもしれません。多くの人が実際に支払うことを選択しますが、それだからこそ、ランサムウェアがこのように頻繁に悪用されるマルウェアの形態となっているのです。サイバー犯罪者が利益を上げ続ける限り、彼らはランサムウェアを作り続けます。

ただし、次のことを心に留めておいてください。攻撃者が本当に約束を守り、支払が行われた後でファイルを復号するという保証はありません。お金を受け取るだけで、そのまま逃げ去ってしまうかもしれません。または、被害者がお金を払うつもりがあることを見て取ると、攻撃者はそのとたんに身代金の額を増やす可能性があります。さらに、支払いに同意することにより、その後の別の攻撃のターゲットになってしまうこともあります。

ランサムウェアによってはプログラミングの質が非常に悪いため、ファイルが暗号化されると、復号が不可能になって永遠に失われることにも留意する必要があります。Petna がその良い例です。ですから、たとえ金銭を支払っても、ファイルを取り戻すことができるとは限りません。

ランサムウェアからの保護:ランサムウェア攻撃を防ぐ方法

ランサムウェア攻撃に対処する最善の方法は、発生する前に防ぐことです。これを行うには、以下のことを実行する必要があります。

- オペレーティングシステムとアプリをアップデートする。確かに、頻繁に表示される Windowsのシステムアップデート通知は誰でも煩わしく感じられることがあります。しかし、決して無視はしないでください。(モバイルデバイスや IoT製品のアップデートも無視しないでください。)多くのシステムアップデートにはセキュリティパッチが含まれており、デバイスを安全に維持する上で非常に重要です。Microsoftがすでにサポートを終了している Windows XP などの旧式の OS をまだ使用している場合は、特に攻撃に対して脆弱であるため、新しいオペレーティングシステムにアップグレードすることをぜひとも検討するべきです。

また、お使いのコンピュータソフトウェア、特にウェブブラウザとプラグインをアップデートすることも重要です。

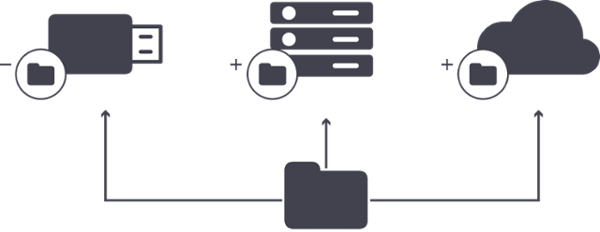

- ファイルをバックアップする。USBで接続するハードドライブ、NASドライブ、クラウドストレージなど、何らかの外部デバイスへのシステム バックアップを定期的に実行することが重要です。最低限でも、マルウェアやハードドライブの不具合から安全に守られるように、最も重要で大切に保管しているファイルをバックアップする必要があります。近頃はストレージのコストが低下し、USBとNASの両方のカテゴリーの選択肢が多彩になっています。また、Dropbox、Google Drive、MEGA、OneDrive など、無料のクラウド型ストレージ システムも多数あります。

- アンチウイルスソフトウェアを使用し、最新の状態に保つ。アバストでは、ランサムウェアやその他のマルウェアからユーザーを保護するために、様々なレベルのアンチウイルス保護 (アバスト無料アンチウイルスは無料!) を提供しています。ビジネスユーザー向けには、弊社の新しいアバスト ビジネス エンドポイント プロテクション ソフトウェアが様々なご予算に合わせて強力なビジネスグレードのデータ、デバイスおよび個人情報の保護を提供します。ITチャネルに関しては、弊社のマネージド ワークプレイスおよび CloudCare 製品への統合も完了しています。 サイバー犯罪者が常にマルウェアを改良しているのと同様に、アバストでは常に自社のアンチウイルス ソフトウェアを改良しているため、ソフトウェアを最新の状態に保つことが重要です。

- 言葉巧みなソーシャル エンジニアリングのテクニックに目を光らせる。これは言うまでもないことかもしれませんが、未知の送信元からのリンクをクリックしたり、ファイルを開いたりしないでください。疑わしい添付ファイル付きのメールを受け取った場合は、決して開かずに削除してください。メールの送信者を知っている場合でも、添付書類が正当なものであることを本人に確認することをお勧めします。また、相手を騙して悪意のあるウェブサイトへのリンクをクリックさせようとするメッセージに警戒してください。メール、テキスト メッセージ、またはソーシャルメディアでも送られてくる場合があります。特に、個人情報を入力する場合は、そのサイトで HTTPS が有効になっていることを「何度も」確認してください。確認する方法ですか?サイトが保護されていることを保証する視覚的な手掛かりであるグリーンの錠前のマークをブラウザ内で探してください。