メールに添付されているPDFファイルを開く前に、もしもこのファイルにマルウェアが仕込まれていたら…と考えたことはありますか?ほとんどのPDFファイルは無害ですが、最近PDFを使用した脅威が増えてきています。

このブログでは、PDFを悪用した攻撃の種類を見ていきます。

同じPDFなのに、表示される内容が異なる?

まず、研究者のToni Huttunen氏が「PDF利用者を標的としたパーサ差分攻撃」(parser differential attack targeting PDF readers)と名付けた手法を見てみましょう。これは、ソフトウェアによって異なって見えるよう特別に細工されたPDFを利用した攻撃です。

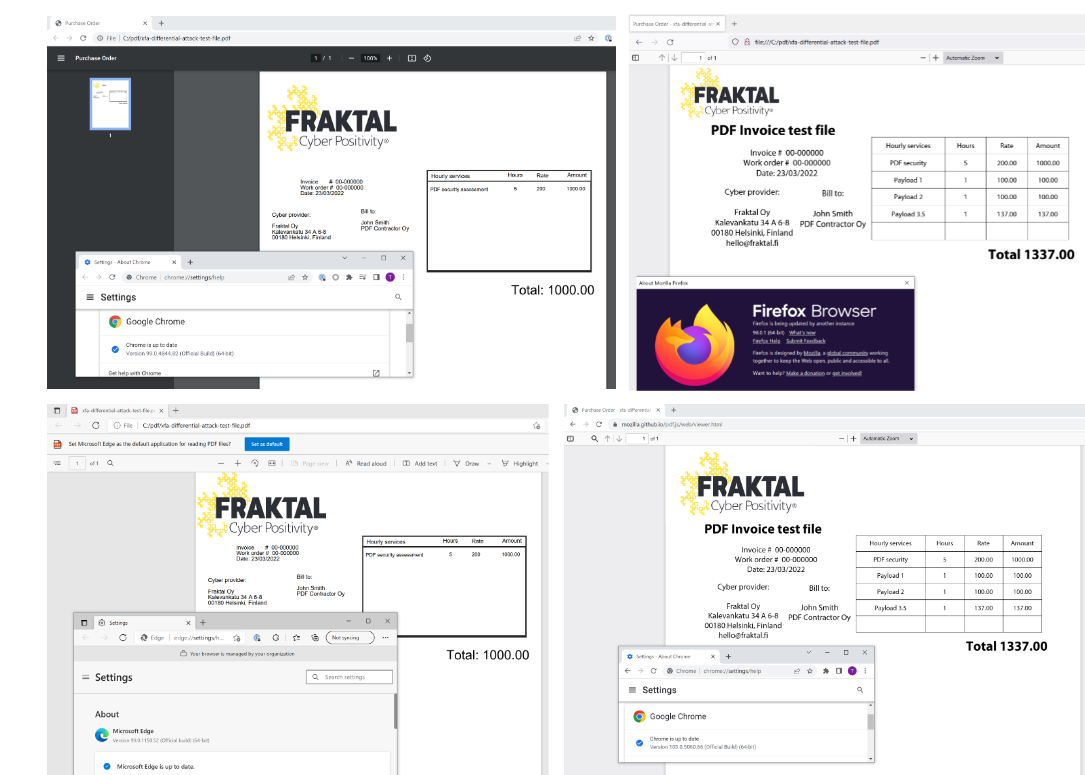

PDFが形式として普及している理由として、その普遍性が挙げられます。つまり、どのようなデバイス、OS、アプリを使っていても閲覧することができるのです。しかしこの手法を利用すると、以下のように、ブラウザによって請求書の支払額が異なるように表示できてしまいます。

画像提供:Fraktal

画像提供:Fraktal

アバストがMozillaとAdobeにこの問題について報告したところ、両社とも、これはセキュリティ問題ではないと判断したようで、未だに修正していません。この手法を用いた攻撃は現時点では確認されていませんが、将来的に悪用される可能性のある脅威です。

偽の求人情報

2022年初旬、偽の求人情報が記載されたフィッシングメッセージが、暗号資産ベースの人気ゲーム「Axie Infinity」の開発元であるSky Mavis社の社員に送信されました。標的となった社員はエンジニアで、LinkedIn経由でメッセージを受信したため、信憑性のあるものと判断してしまいました。そのエンジニアは面接を数回受け、最終的に大幅な昇給を伴うオファーが出ました。

もうお分かりだと思いますが、そのオファーレターは悪質なPDFだったのです。PDFに含まれていたマルウェアは、エンジニアのキーストロークを記録し、会社のブロックチェーンに侵入、結果的にSky Mavis社は約6億ドル分の暗号資産を盗まれてしまいました。連邦捜査局(FBI)やセキュリティ研究者は、北朝鮮の国家支援グループLazarusによる攻撃の可能性が高いと述べています。

Sky Mavis社は、この攻撃に関する分析を公開しています。攻撃以来、同社はより堅牢な認証や内部レビューのプロセス、バグを見つけた社員への奨金プログラム、コードセキュリティ監査の強化、ゼロトラストフレームワークへの移行など、一連のセキュリティ対策を実施しています。これらはすべて素晴らしいセキュリティ対策ですが、当初から実施されているべきものだったのです。

この2つの事例が示すように、PDFをクリックする際は、とにかく注意しなければいけません。Adobeは、ウイルス対策ソフトを導入する、フィッシング詐欺に気を付ける、信頼できないPDFリーダーをダウンロードしない、などの対策を提案しています。

悪意のあるPDFがどのように作成され、どのような種類があるかについてもっと知りたい方は、2020年のBlack Hatで行われた講演の資料をご参照ください。企業のセキュリティ担当者が独自の脅威を作成することで、自社がPDF攻撃を阻止できるかを試すことができるオープンソースツールも公開されています。