Ondrej Vlcek, le directeur technique d'Avast, contemple l'année qui s'est écoulée depuis l'attaque WannaCry et demande si l'industrie de la technologie a fait le nécessaire pour éviter un nouvel incident de cybersécurité de la sorte.

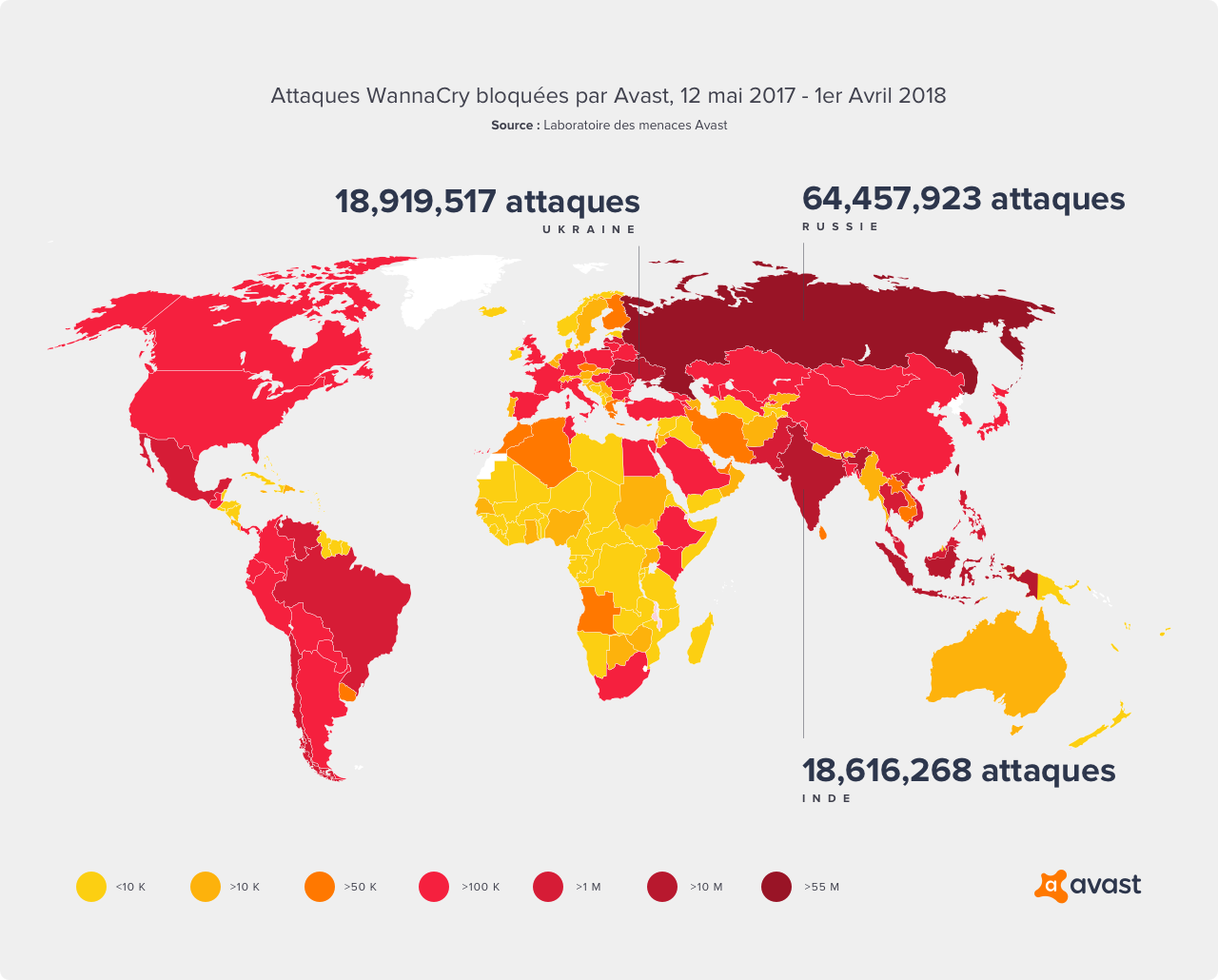

Le 12 mai 2017, WannaCry, l'attaque ransomware la plus importante de l'histoire, s'est propagée comme une trainée de poudre à travers le monde, affectant sans distinction les ordinateurs des consommateurs, entreprises, hôpitaux et services gouvernementaux. Aujourd'hui, presque un an plus tard, le même programme malveillant continue de se répandre, apparemment, il a touché récemment le constructeur aéronautique Boeing. Depuis l'attaque initiale l'an dernier, Avast a détecté et bloqué plus de 176 millions d'attaques WannaCry à travers 217 pays. Rien qu'en mars 2018, nous avons bloqué 54 millions d'attaques WannaCry.

WannaCry s'est étendu de façon agressive en exploitant la faille Windows EternalBlue, ou MS17-010, une faille critique dans le code de Windows qui est au moins aussi vieille que Windows XP. Elle permet aux pirates d’exécuter du code à distance en envoyant une demande de partage à la fonction de Partage de fichiers et d'imprimantes de Windows.

À part WannaCry, d'autres souches de ransomware telles que NotPetya ont également exploité la faille EternalBlue, le plus remarquable étant Adylkuzz, un malware de minage de crypto-monnaie, et Retefe, un cheval de Troie bancaire. Différents groupes de pirates informatiques ayant des liens avec des états-nations ont également exploité la faille pour récupérer des mots de passe, et elle continue d'être un outil efficace pour les cybercriminels pour répandre ou cibler un programme malveillant.

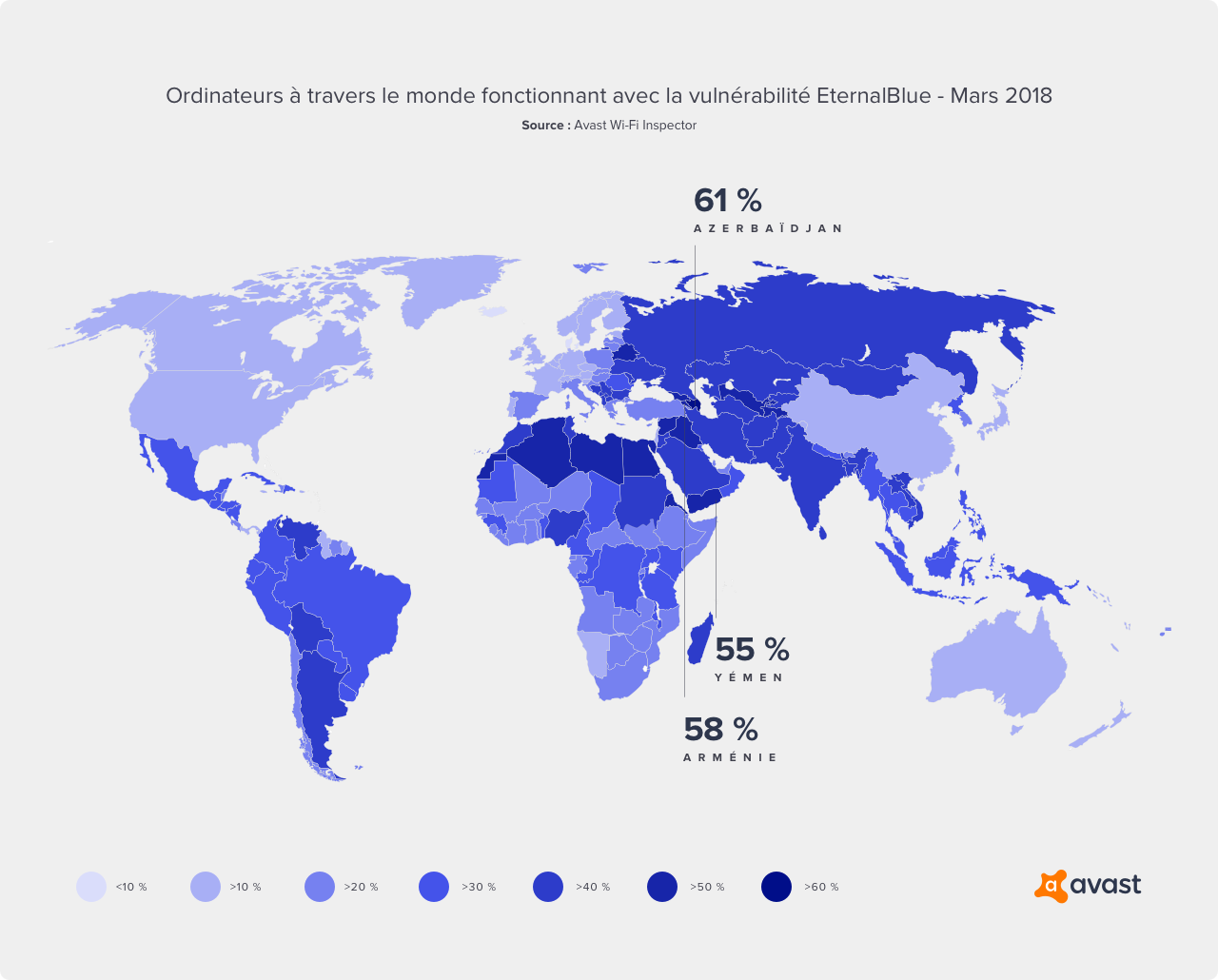

Microsoft avait publié un correctif pour cette faille en mars 2017, deux mois avant l'attaque WannaCry, et pourtant le ransomware a réussi à toucher des centaines de millions d'utilisateurs. C'est dû au fait que certains utilisateurs n'ont pas installé le correctif sur leur système. En effet, nos données montrent que près d'un tiers au total (29 %) des ordinateurs fonctionnant sous Windows, tournent encore sans avoir corrigé la faille.

Pourquoi les utilisateurs n'installent-ils pas le correctif ?

On ne peut que tenter d'estimer les raisons les plus probables :

- Manque de compréhension autour des correctifs et des mises à jours logicielles : Beaucoup d'utilisateurs ne comprennent pas pourquoi ils sont importants.

- Les consommateurs n'aiment pas les interruptions : Pour appliquer un correctif à un système ou à un programme, l'utilisateur doit interrompre ce qu'il est en train de faire et attendre le téléchargement du correctif.

- Certains s'opposent au changement : Les mises à jour du système d'exploitation et des programmes peuvent modifier les environnements et les interfaces de programmes familiers, ce qui n'est pas toujours apprécié par tous les utilisateurs.

- Les services ne peuvent pas suspendre leurs activités : Certaines organisations telles que le National Health Service en Grande-Bretagne, devraient réduire leurs services pendant l'installation de la mise à jour.

- Les anciens systèmes ne sont plus pris en charge : Windows XP est un exemple de système qui n'est plus pris en charge et ainsi laissé vulnérable.

Correctif parfait : ce que l'industrie de la technologie doit mieux faire

- Informer à propos des correctifs : Expliquer le but des correctifs destinés aux utilisateurs lorsque leur installation est demandée, en utilisant des termes simples afin de décrire la mise à jour et son importance.

- Réduire la gêne occasionnée : Effectuer des mises à jour en arrière-plan ou en plus petites doses, ou simplement en sensibilisant les utilisateurs aux options comme les mises à jour de nuit.

- Proposer un support continu : Les développeurs de logiciels doivent prendre en compte le fait que, grâce à la robustesse du matériel, leurs systèmes ont une durée de vie plus longue que celle initialement prévue. Par exemple, Windows XP est encore utilisé par 4,3 % des utilisateurs d'Avast et Windows Vista par 1,5 % alors que Microsoft ne fournit plus d'assistance pour ces systèmes d'exploitation.

Les utilisateurs ont besoin d'informations à propos de la sécurité, ainsi que d'assistance à travers les étapes nécessaires, de manière facile, simple et confortable.

Les entreprises doivent prendre au sérieux la formation du personnel sur la cybersécurité et la gestion des correctifs.

En même temps, les distributeurs de logiciels doivent s'assurer que les correctifs publiés sont propres.

Si tout cela peut être réalisé, alors la collaboration et la contribution des utilisateurs et de l'industrie de la technologie en général, avec les chercheurs et les entreprises de sécurité, seront très efficaces dans la lutte contre les programmes malveillants. Nous ne savons pas encore quel impact le prochain WannaCry pourrait avoir, mais en se basant sur ces observations critiques de l'année dernière, il y a des étapes claires que l'industrie de la technologie peut suivre afin d'empêcher une telle attaque de se reproduire.

Merci d’utiliser Avast Antivirus et de nous recommander à vos amis et votre famille. Pour connaître les dernières actualités, pensez à nous suivre sur Facebook, Twitter et Google+.