Avast ha detectado una aplicación que incorpora el Troyano bancario BankBot que está afectando a los usuarios españoles.

Recientemente, el equipo de inteligencia sobre amenazas móviles de Avast colaboró con investigadores de ESET y SfyLabs para examinar una nueva versión de BankBot, una pieza de malware bancario móvil que se ha colado en Google Play en numerosas ocasiones en lo que llevamos de año, apuntando a aplicaciones de grandes bancos como Santander, Iber Caja, Unicaja y La Caixa, junto con sus usuarios en España. También apunta a bancos de otros países como WellsFargo, Chase, DiBa y Citibank, junto con sus usuarios en Estados Unidos, Australia, Alemania, Países Bajos, Francia, Polonia, España, Portugal, Turquía, Grecia, Rusia, República Dominicana, Singapur y Filipinas. Después de que Google eliminara las apps maliciosas de Play Store, encontramos otra app en Google Play, llamada Chess Millennium, que tiene como objetivo sólo los usuarios de España. En tan solo cinco días, la aplicación fue descargada más de 1.000 veces por los usuarios españoles.

En una primera campaña, la nueva versión de BankBot se ha escondido en aplicaciones que se presentan como aplicaciones de linterna supuestamente fiables, engañando a los usuarios para que las descarguen. En una segunda campaña, los juegos de solitario y una aplicación de limpieza han introducido tipos adicionales de malware además de BankBot, llamados Mazar y Red Alert (Mazar fue descrito recientemente por ESET y no profundizaremos en detalles). Sin embargo, en lugar de añadir luz, diversión y comodidad a la vida de los usuarios, la intención oscura de dichas aplicaciones es espiar a los usuarios, recopilar sus credenciales bancarias y robarles su dinero.

Google eliminó las versiones anteriores de las aplicaciones que llevaban BankBot en Play Store en cuestión de días. Sin embargo, varias versiones permanecieron activas hasta el 17 de noviembre. Duró lo suficiente para que las aplicaciones infectaran a miles de usuarios.

Google cuenta con medidas de exploración y verificación en todas las aplicaciones enviadas a Play Store con el objetivo de garantizar que no entren programas maliciosos. Sin embargo, en sus últimas campañas, los autores de troyanos bancarios para móviles han empezado a utilizar técnicas especiales para eludir las detecciones automáticas de Google, iniciando actividades maliciosas dos horas después de que el usuario haya otorgado los derechos de administrador del dispositivo a la aplicación. Además, publicaron las aplicaciones bajo diferentes nombres de desarrollador, una técnica común utilizada para eludir los controles de Google.

Las actividades maliciosas incluyen la instalación de una interfaz de usuario falsa que se coloca sobre la aplicación bancaria cuando el usuario la abre. Tan pronto como se ingresen los datos bancarios del usuario, el delincuente los recopila. En algunos países, los bancos utilizan números de autenticación de transacciones (TAN), una forma de autenticación de dos factores necesaria para realizar transferencias en línea, utilizada frecuentemente por bancos europeos. Los autores de BankBot interceptan el mensaje de texto que incluye el TAN móvil de sus víctimas, lo que permite realizar transferencias bancarias en nombre del usuario.

Este malware muestra similitudes con el tipo de malware sobre el que Trend Micro escribió en septiembre.

Una campaña centrada en España

Entre los hallazgos de los investigadores de Avast, se encuentra la anteriormente mencionada aplicación de ajedrez.

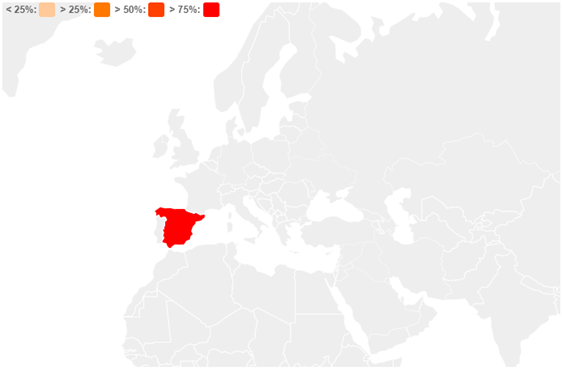

Lo curioso de este caso es que la aplicación está restringida geográficamente, por lo que sólo los usuarios de España pueden descargarla. Nos encontramos pues ante una campaña centrada en los usuarios españoles de aplicaciones bancarias.

Datos de AVAST Mobile Threat Intelligence platform sobre la ubicación de los usuarios afectados.

Datos de AVAST Mobile Threat Intelligence platform sobre la ubicación de los usuarios afectados.

El mismo día de su detección, Avast ha reportado dicha aplicación a Google para que sea eliminada de la Play Store.

Cómo protegerte frente Troyanos bancarios para dispositivos móviles:

Te recomendamos realizar los siguientes pasos para protegerte de los Troyanos bancarios para móviles:

- Confirma que la aplicación bancaria que estás utilizando está verificada. Si la interfaz parece desconocida o extraña, verifícalo con el equipo de atención al cliente del banco.

- Utiliza la autenticación en dos factores si el banco te lo ofrece como opción.

- Confía solo en tiendas de aplicaciones fiables, como Google Play o App Store. A pesar de que el malware se coló en Google Play, su carga útil se descargó de una fuente externa. Si desactivas la opción de descargar aplicaciones desde otras fuentes, estarás a salvo de este tipo de troyano bancario que se activa en tu teléfono.

- Antes de descargar una nueva aplicación, comprueba las calificaciones del resto de usuarios. Si otros usuarios se quejan de una mala experiencia, podría tratarse de una aplicación a evitar.

- Presta atención a los permisos que solicita una aplicación. Si una aplicación de linterna solicita acceso a tus contactos, fotografías y archivos multimedia, entiéndelo como una bandera roja.

- A menudo, el malware solicitará convertirse en administrador del dispositivo para poder controlarlo. No otorgues dicho permiso a una aplicación a no ser que sepas que es realmente necesario para que la aplicación funcione. Utiliza una aplicación de seguridad como Avast Mobile Security o AVG Antivirus para Android que detecte y te proteja de BankBot.

IOC

(Clic aquí para todas las tablas IOC mostradas debajo)

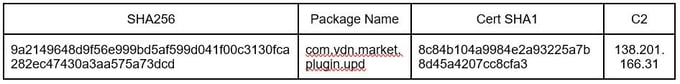

Campaña de ajedrez afectando usuarios españoles:

Dropper - 13a2313293d8a13d55f1d237648ecac79071dac72da3b86f52ddb8cc1f203190

BankBot - 65376499b5d643de07870a9d21b4075f8472e992ca6f8e1e68f41ddffc318b10

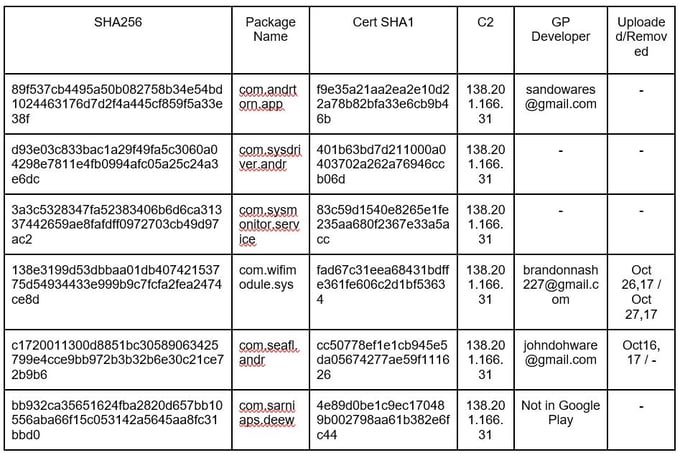

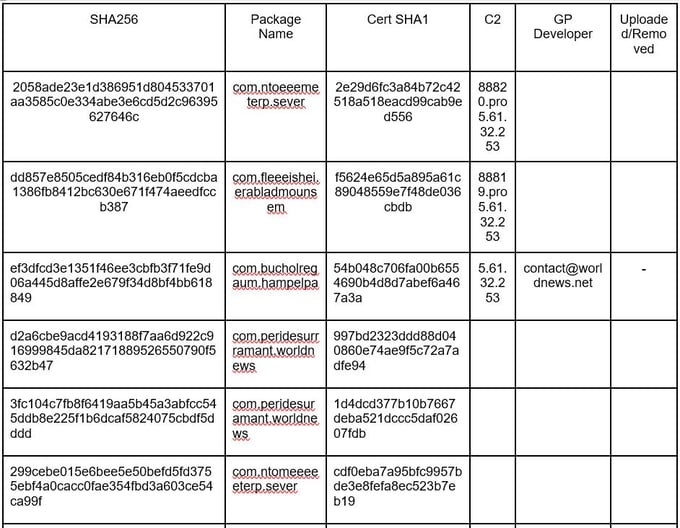

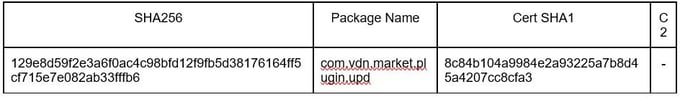

Muestras en Play Store

Primera Campaña

Payload Descargado

Segunda Campaña

Payload Descargado

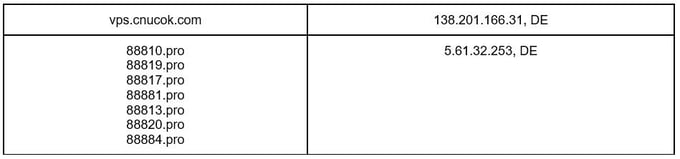

Hosts

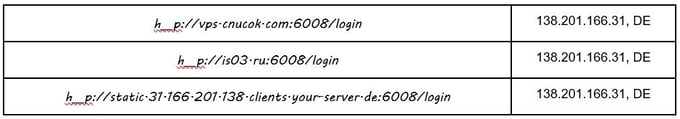

Panel de Control

Targeted Apps

ar.nbad.emobile.android.mobilebank

at.bawag.mbanking

at.spardat.bcrmobile

at.spardat.netbanking

au.com.bankwest.mobile

au.com.cua.mb

au.com.ingdirect.android

au.com.nab.mobile

au.com.newcastlepermanent

au.com.suncorp.SuncorpBank

ch.raiffeisen.android

com.EurobankEFG

com.adcb.bank

com.adib.mbs

com.advantage.RaiffeisenBank

com.akbank.android.apps.akbank_direkt

com.anz.SingaporeDigitalBanking

com.bankaustria.android.olb

com.bankofqueensland.boq

com.barclays.ke.mobile.android.ui

com.bbva.bbvacontigo

com.bbva.netcash

com.bendigobank.mobile

com.bmo.mobile

com.caisseepargne.android.mobilebanking

com.cajamar.Cajamar

com.cbd.mobile

com.chase.sig.android

com.cibc.android.mobi

com.citibank.mobile.au

com.clairmail.fth

com.cm_prod.bad

com.comarch.mobile

com.comarch.mobile.banking.bnpparibas

com.commbank.netbank

com.csam.icici.bank.imobile

com.csg.cs.dnmb

com.db.mm.deutschebank

com.db.mm.norisbank

com.dib.app

com.finansbank.mobile.cepsube

com.finanteq.finance.ca

com.garanti.cepsubesi

com.getingroup.mobilebanking

com.htsu.hsbcpersonalbanking

com.imb.banking2

com.infonow.bofa

com.ing.diba.mbbr2

com.ing.mobile

com.isis_papyrus.raiffeisen_pay_eyewdg

com.konylabs.capitalone

com.mobileloft.alpha.droid

com.moneybookers.skrillpayments

com.moneybookers.skrillpayments.neteller

com.palatine.android.mobilebanking.prod

com.pozitron.iscep

com.rak

com.rsi

com.sbi.SBIFreedomPlus

com.scb.breezebanking.hk

com.snapwork.hdfc

com.starfinanz.smob.android.sfinanzstatus

com.suntrust.mobilebanking

com.targo_prod.bad

com.tmobtech.halkbank

com.ubs.swidKXJ.android

com.unicredit

com.unionbank.ecommerce.mobile.android

com.usaa.mobile.android.usaa

com.usbank.mobilebanking

com.vakifbank.mobile

com.vipera.ts.starter.FGB

com.vipera.ts.starter.MashreqAE

com.wf.wellsfargomobile

com.ykb.android

com.ziraat.ziraatmobil

cz.airbank.android

cz.csob.smartbanking

cz.sberbankcz

de.comdirect.android

de.commerzbanking.mobil

de.direkt1822.banking

de.dkb.portalapp

de.fiducia.smartphone.android.banking.vr

de.postbank.finanzassistent

de.sdvrz.ihb.mobile.app

enbd.mobilebanking

es.bancosantander.apps

es.cm.android

es.ibercaja.ibercajaapp

es.lacaixa.mobile.android.newwapicon

es.univia.unicajamovil

eu.eleader.mobilebanking.pekao

eu.eleader.mobilebanking.pekao.firm

eu.inmite.prj.kb.mobilbank

eu.unicreditgroup.hvbapptan

fr.banquepopulaire.cyberplus

fr.creditagricole.androidapp

fr.laposte.lapostemobile

fr.lcl.android.customerarea

gr.winbank.mobile

hr.asseco.android.jimba.mUCI.ro

in.co.bankofbaroda.mpassbook

may.maybank.android

mbanking.NBG

mobi.societegenerale.mobile.lappli

mobile.santander.de

net.bnpparibas.mescomptes

net.inverline.bancosabadell.officelocator.android

nz.co.anz.android.mobilebanking

nz.co.asb.asbmobile

nz.co.bnz.droidbanking

nz.co.kiwibank.mobile

nz.co.westpac

org.banksa.bank

org.bom.bank

org.stgeorge.bank

org.westpac.bank

pl.bzwbk.bzwbk24

pl.bzwbk.ibiznes24

pl.ipko.mobile

pl.mbank

pt.bancobpi.mobile.fiabilizacao

pt.cgd.caixadirecta

pt.novobanco.nbapp

ro.btrl.mobile

src.com.idbi

wit.android.bcpBankingApp.activoBank

wit.android.bcpBankingApp.millennium

wit.android.bcpBankingApp.millenniumPL

www.ingdirect.nativeframe