Wir haben ca. 400.000 Avast-Anwender weltweit vor Malware geschützt, die sich OnionCrypter zunutze macht.

Die heutige Malware ist einem Auto sehr ähnlich. Sowohl Autos als auch Malware bestehen aus vielen “Bauteilen” und Komponenten, die sie zum Laufen bringen. Autos haben verschiedene Teile wie Motoren, Reifen und Lenkräder; Malware basiert auf Ladegeräten, Nutzlasten und Befehlsmodulen.

Kürzlich haben sich unser Forscher aus dem Sicherheitslabor mit einer bestimmten Komponente beschäftigt, die Malware-Entwickler für ihre "Autos" verwenden. Es handelt sich dabei um einen sogenannten "Crypter": ein Tool, mit dem bösartige Teile des Codes verschlüsselt werden, um harmlos zu erscheinen.

Malware-Entwickler nutzen diese Technik, um ihren bösartigen Code vor Forschern, Antiviren- und Sicherheitssoftware zu “verstecken”. Aus der Sicht eines Malware-Autors ist ein Crypter ein wichtiges Werkzeug, um Schutzmaßnahmen gegen Malware zu kontern. Aus der Sicht eines IT-Sicherheitsforschers hilft die Fähigkeit, einen Crypter zu identifizieren und zu entschlüsseln dabei, neue Arten von Malware besser und schneller zu erkennen, wenn die entsprechende Malware diese Komponente in sich trägt.

Was genau ist der OnionCrypter?

Unsere Sicherheitsforscher untersuchten einen bestimmten Crypter, den wir “OnionCrypter” nennen. Wir haben diesen Namen gewählt, weil dieser spezielle Crypter mehrere Techniken verwendet, um es Forschern, Antiviren- und Sicherheitssoftware zu erschweren, die von ihm verschlüsselten Informationen auszulesen. Die einzelnen Informationen sind wie in den Schichten einer Zwiebel versteckt. Dass es sich um eine Vielzahl an Schichten handelt, erschwert das Auslesen zusätzlich. Es ist wichtig anzumerken, dass der OnionCrypter nicht mit dem Tor-Browser oder -Netzwerk in Verbindung steht!

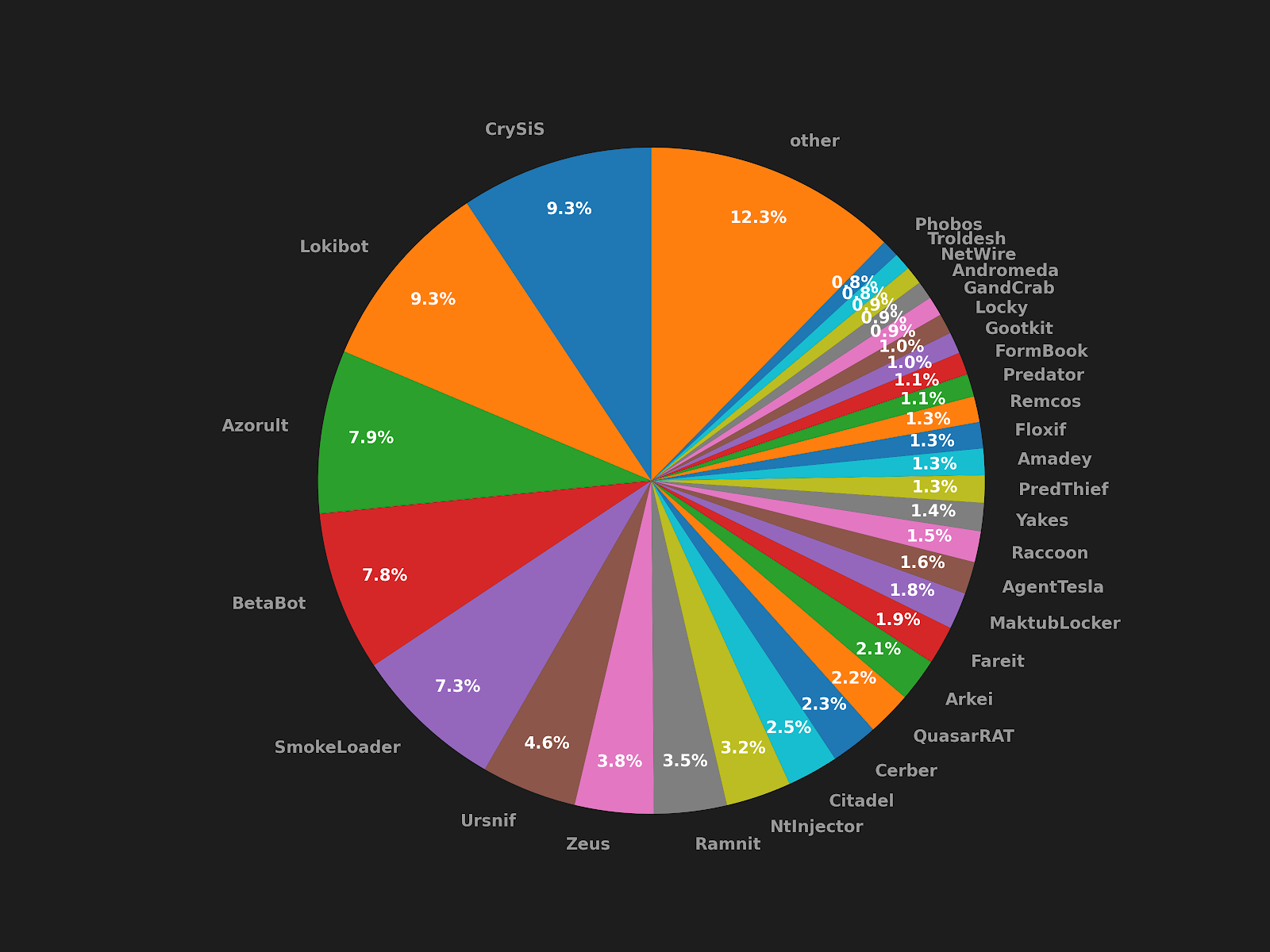

Wir haben außerdem festgestellt, dass OnionCrypter seit 2016 von einigen der bekanntesten und am meistverbreiteten Malware-Familien wie z.B. Ursnif, Lokibot, Zeus, AgentTesla und Smokeloader verwendet wird. In den letzten drei Jahren haben wir nahezu 400.000 Avast-Anwender auf der ganzen Welt vor Malware geschützt, die OnionCrypter integriert hat. Die folgende Grafik zeigt die verschiedenen Malware-Familien, die OnionCrypter nutzen und die wir identifiziert haben.

Wir haben außerdem festgestellt, dass OnionCrypter seit 2016 von einigen der bekanntesten und am meistverbreiteten Malware-Familien wie z.B. Ursnif, Lokibot, Zeus, AgentTesla und Smokeloader verwendet wird. In den letzten drei Jahren haben wir nahezu 400.000 Avast-Anwender auf der ganzen Welt vor Malware geschützt, die OnionCrypter integriert hat. Die folgende Grafik zeigt die verschiedenen Malware-Familien, die OnionCrypter nutzen und die wir identifiziert haben.

Da der OnionCrypter schon seit einigen Jahren im Umlauf ist und sich zunehmend verbreitet hat, gehen unsere Sicherheitsforscher davon aus, dass die Entwickler den Crypter als professionelle Dienstleitung anbieten. Wir haben vielfach gesehen, dass der Markt für Malware so weit gereift ist, dass immer mehr Personen und Unternehmen bestimmte, spezialisierte Dienstleistungen anbieten. In diesem Zusammenhang gehen wir auch davon aus, dass der OnionCrypter für gewisse “Kunden”, d.h. Cyberkriminelle, spezifisch auf deren Bedürfnisse zugeschnitten, angepasst wird. In gewissen Online-Foren wird der OnlineCrypter als völlig unentdeckbarer Krypter (FUD -”fully undetectable”) angepriesen.

Mit den Informationen, die unsere Forscher über den OnionCrypter gefunden haben, machen wir es für uns und für andere einfacher, den OnionCrypter und alle weiteren Komponenten, die dieser verwendet, zu erkennen. Um auf die Analogie mit dem Auto zurückzukommen: Wir haben eine bestimmte Komponente des Motors identifiziert, die viele Malware-Familien integrieren. Jetzt sind wir dazu in der Lage, nach dieser Komponente zu suchen und sie genauer zu erforschen, wenn wir sie in einer neuen Art von Malware finden. Davon profitieren nicht nur unsere Kunden, sondern alle, die Sicherheitssoftware entwickeln und optimieren. Um mehr über den OnionCryper und seine Funktionsweise zu erfahren, lesen Sie den Beitrag von Jakub Kaloč auf unserem Technik-Blog Avast Decoded (Artikel in englischer Sprache).

Interessiert an mehr News von uns? Folgen Sie uns auf Facebook und auf Twitter!