Você acha que está jogando de graça. Os cibercriminosos é que estão lucrando.

Quem é o alvo?

Há alguns meses, começamos a ver um novo golpe de phishing, cujo alvo eram os jogadores do League of Legends. Parece que os criminosos estão procurando pessoas da Europa Ocidental, pois a maioria dos ataques ocorreram na França, Alemanha e Espanha. Mas pode atingir outros países, pois com mais de cem milhões de pessoas jogando League of Legends todos os dias, o alvo é muito atraente para os golpistas.

O jogo foi lançado em 2009 pela Riot Games. O modelo de jogo gratuito, que era relativamente novo naquele momento, o tornou um sucesso, especialmente na Ásia. Estima-se que até 5% da população total de Taiwan jogou esse game em seu pico de popularidade. O infográfico abaixo mostra a popularidade do League of Legends, com seu número de usuários ativos ficando entre os assinantes do XBox Live e os jogadores de World of Warcraft.

Não joga League of Legends? Suas credenciais ainda estão em perigo

Você pode achar que um cibercriminoso que rouba as credenciais de uma conta do League of Legends não é o mesmo que rouba o login e a senha do seu email pessoal, certo? Engano seu. As pessoas tendem a usar uma senha idêntica para muitas contas diferentes. Como foi relatado pela Dark Reading recentemente, três em cada cinco pessoas usam uma única senha para vários serviços. Assim, mesmo se um jogo for gratuito, as credenciais roubadas podem ser valiosas se o cibercriminoso puder utilizá-las para obter acesso ao seu email pessoal ou conta do PayPal. É importante lembrar que nunca se deve reutilizar uma senha para diferentes serviços. Você sempre deve usar senhas fortes e ter certeza de gerar senhas exclusivas.

Por dentro do golpe

Vamos examinar melhor o golpe de phishing contra o League of Legends. À primeira vista, a página de login parece atraente e real a alguém que esteja destreinado(a). A qualidade da imagem não é baixa e o design parece ser do site original. Links para redefinir a conta ou para recuperar sua conta direcionam para o verdadeiro site da Riot Games.

No entanto, após avaliar a tela de entrada, um sinal de alerta enorme aparece: o site está hospedado em um servidor gratuito - 000webhost. Você pode ver isso no rodapé inferior direito do site. Empresas de renome, como a Riot Games, raramente (ou nunca) usam hospedagem gratuita. Também, certos elementos da interface no site não funcionam. É impossível marcar a caixa “Lembre-me” ou selecionar a região desejada. A opção trava em “EU oeste”. Você sempre deve suspeitar se encontrar elementos da interface que não funcionam corretamente.

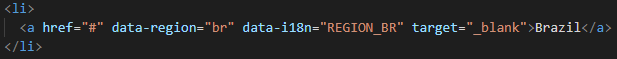

Examinando melhor o código HTML, podemos ver claramente que o link aponta apenas para o topo da página - ‘href=”#”’.

Ao clicar no botão “entrar”, as credenciais do usuário são enviadas ao arquivo “done.php” e provavelmente remetidas por email ao cibercriminoso ou armazenado em algum local para uso futuro.

Detecção de um URL suspeito

Antes de prosseguir, vamos ver alguns pontos básicos sobre o endereço URL. Conhecer a estrutura de um URL pode ajudar a diferenciar sites potencialmente suspeitos dos confiáveis. Nesse caso, vamos focar nos elementos básicos de um URL: domínio de nível superior, nome do domínio e subdomínio. A imagem abaixo mostra um URL do site da empresa Avast.

O domínio de nível superior (TLD) é a seção após o último ponto entre as barras. Seria o “.com” destacado em azul acima. Você provavelmente conhece muitos outros, como “.co.uk”, “.gov”, “.net”, etc. O nome do domínio é o segmento localizado à esquerda do TLD, que novamente termina com um ponto e está destacado em vermelho acima. Em geral, o nome do domínio é o nome do seu site, e normalmente é o nome de uma empresa ou uma marca associada que é fácil de lembrar, como neste caso, a “Avast”. O ponto crucial aqui é que os nomes de domínio personalizados sempre são pagos. Finalmente, o nome do subdomínio está destacado em laranja claro. Ele está localizado à esquerda do nome do domínio e termina com o nome do protocolo: “https://” no exemplo acima.

A criação de subdomínios é uma maneira barata de desenvolver muitos sites independentes no seu domínio. Você também pode obter mais sites criando pastas diferentes. Mas, os subdomínios oferecem uma maneira mais fácil de alocar recursos. Por isso, o subdomínio é a única parte modificável do URL quando você usa hospedagem de site gratuita. Você pode estar pensando: como posso saber se um site usa hospedagem gratuita ou paga? Isso não é fácil. Mas, aqui estão alguns nomes de domínio de hospedagem gratuita mais comuns: “bravenet”, “weebly”, “000webhost”, “x10hosting”, “awardspace”, “5gbfree”, “freehostia”, “freewebhostingarea”, “godaddysites”.

Por que um site usaria hospedagem gratuita?

O motivo principal para muitos golpes de phishing usar hospedagem gratuita é dinheiro. As fraudes de phishing não ocupam muito espaço em disco e não geram muito tráfego. Elas não precisam de nenhum recurso avançado fornecido pelos serviços pagos. Por isso, a hospedagem gratuita é uma escolha mais “sensata”. De acordo com os dados reunidos de vários URLs de phishing da mesma ameaça, a fraude do League está hospedada, em sua maior parte, no 000webhost.

Como você pode ver, os criminosos cibernéticos tendem a fazer com que os sites de phishing pareçam mais confiáveis ao criar um nome de subdomínio que parece o original. Neste exemplo, eles apostam que a vítima não vai prestar atenção no site de hospedagem ou que ela não saberá o site de hospedagem, ou que ele é gratuito. Como descrito anteriormente, os criminosos tentam imitar o site real “leagueoflegends.com”, ao modificar o nome do subdomínio. Você não precisa ser um cientista para dizer que “league0flegendsIIl” parece estranho. Na imagem acima, vemos que padrão se repete várias vezes.

Por isso, alguns navegadores modernos tentam destacar o domínio de hospedagem, 000webhostapp.com, na barra de título do navegador. O navegador de internet Opera exibe o nome do subdomínio em cinza como padrão como mostrado abaixo. O navegador Mozilla usa uma abordagem muito parecida.

O navegador Safari no MacOS, por outro lado, foi na direção oposta com as atualizações anteriores e mostra apenas o nome do domínio como padrão. O Google, com seu navegador Chrome, declarou recentemente que a estrutura de um URL está se tornando muito complexa para um usuário médio e está considerando se livrar dela.

Outra vantagem para o criminoso é o certificado de SSL mostrado como cadeado verde na barra de pesquisa. Ele é oferecido para cada subdomínio de 000webhostapp, como opção padrão. Infelizmente, um certificado de SSL não significa, necessariamente, que você deve confiar no site. Ele é apenas um sinal de que a comunicação entre você e o site é criptografada. Por isso, embora a informação não seja visível a terceiros, o site poderia utilizar indevidamente os dados transmitidos ao site.

4 maneiras de manter em segurança as suas credenciais

- Examine o URL: se não tiver certeza de que um site é confiável, sempre examine bem o URL. Examinar o nome do domínio é muito informativo. Se ele contiver o número zero em vez da letra “o”, como no exemplo “leage0flegends”, algo pode (ou deve) estar errado.

- Pesquise o host: é muito raro uma empresa ter um login em um site de hospedagem gratuita e, embora muitos usuários possam não conhecer algum site de hospedagem gratuita, é possível examinar o host com uma rápida pesquisa no Google.

- Cuidado com links falsos: é muito comum que um site de phishing tenha todos os links, que não são relevantes ao criminoso, desativados ou não funcionando. Tente clicar no “Contrato de Licença", “esqueci sua senha” ou outros links para ver se funcionam. Se não funcionarem, cuidado.

- Use um antivírus forte: usar uma solução como o Avast Free Antivírus garante que os URLs acessados sejam escaneados e todas as características suspeitas verificadas. Nossa solução também usa inteligência artificial e reconhecimento de imagem para verificar automaticamente o URL de um site e detectar tokens suspeitos, meta informações de domínio e aspectos visuais estranhos, mantendo os usuários protegidos contra sites de fraudes. Tudo automaticamente e em tempo real.