Os ataques de ransomware em dispositivo Android estão aumentando, mas não se preocupe. Este Guia Essencial da Avast explica o que procurar e como manter seu dispositivo Android em segurança.

Ataques de ransomware se tornaram uma das maiores ameaças digitais que indivíduos e corporações estão enfrentando. Embora a maioria dos ataques ainda vise os computadores Windows, outro alvo popular surgiu: dispositivos móveis com sistema Android. De acordo com especialistas em ransomware da Avast, os ransomwares para Android tiveram um aumento anual de 72% no 3º trimestre de 2017 e um aumento anual ainda maior, de 116%, no 4º trimestre de 2017, pois vários ataques de grande visibilidade foram disseminados.

Qual é a diferença entre os ataques de ransomware em dispositivos Android e em PCs e como você pode se proteger? Vamos descobrir.

O que é ransomware?

Como o ransomware assume o controle do seu dispositivo Android?

O que fazer se o seu dispositivo Android se tornar vítima de um ataque?

Como proteger seu dispositivo Android contra um ataque de ransomware?

Seja inteligente. Proteja-se.

Exemplos dos principais ataques de ransomware para Android em 2017

O que é ransomware?

Ransomware é um tipo específico de malware (ou software maligno) projetado para sequestrar seu dispositivo e forçá-lo a pagar um resgate. O ransomware geralmente assume uma dessas duas formas: crypto ransomware que bloqueia os arquivos em seu dispositivo para impedir que sejam abertos e locker ransomware que bloqueia o dispositivo em si, para que ele não possa nem mesmo ser utilizado. Em ambos os casos, os cibercriminosos exigem o pagamento de um resgate (geralmente em criptomoedas como Bitcoin) até uma hora específica para desbloquear os arquivos ou o dispositivo. Você pode obter mais informações sobre ransomwares em nosso Guia Essencial de Ransomwares. Conclusão: os ransomwares estão crescendo e causando perda de dados tanto a usuários quanto a empresas, resultando cada vez mais no pagamento de resgates. Agora, eles estão visando e explorando os dispositivos Android.

Como o ransomware assume o controle do seu dispositivo Android?

Embora muitos ataques de ransomware em PCs explorem vulnerabilidades conhecidas no sistema operacional e assim se infiltrar no computador, o ransomware para Android depende mais do bom e velho erro do usuário. Cibercriminosos usam golpes phishing (fraudes) e outras táticas de engenharia social para enganá-lo(a) e fazer com que você baixe malware em seu dispositivo.

Ransomwares frequentemente se disfarçam de aplicativos. Você acha que o app é seguro, baixa-o, fornece as permissões necessárias em seu dispositivo e, de repente, descobre que ele ficou bloqueado. Ransomwares também podem chegar até você através de links de phishing enviados por emails, mensagens de texto, apps de mensagens, através de solicitações falsas para executar atualizações de software ou do sistema ou mesmo pedindo para adicionar plugins.

O que fazer se o seu dispositivo Android se tornar vítima de um ataque?

De repente, você está olhando uma tela bloqueada sem conseguir usar seu telefone ou acessar seu conteúdo. Seu impulso pode ser o de pagar o resgate e resolver o problema de uma vez. Não faça isso! Entre os vários motivos, não há nenhuma garantia de que o pagamento do resgate realmente resolva o problema. Afinal de contas, você está confiando na integridade de criminosos. Além disso, se eles souberem que você quer pagar, eles poderão transformá-lo em um alvo ainda maior em ataques futuros. Enquanto os ataques de ransomware funcionarem, os cibercriminosos continuarão a utilizá-lo.

Há duas maneiras de lidar com o ataque tradicional de ransomware, no qual seu dispositivo Android é bloqueado. Primeiro, você deve tentar reiniciar o dispositivo no Modo de Segurança, revogar os privilégios de Administrador do Dispositivo (se eles foram concedidos ao app) e depois excluir o app, programa ou plug-in que causou o problema.

Este é o procedimento para reiniciar no Modo de Segurança*:

1. Pressione e mantenha pressionado o botão liga/desliga do smartphone.

2. Um botão de “desligamento” será exibido na tela, permitindo desligar o dispositivo.

3. Ligue novamente o seu dispositivo pressionando e mantendo pressionado o botão liga/desliga, enquanto pressiona os botões de aumentar e reduzir o volume ao mesmo tempo.

4. Quando o dispositivo ligar, procure pelo texto Modo de Segurança na parte inferior da tela.

5. Acesse Configurações > Aplicativos > Gerenciar aplicativos e depois localize e desinstale o aplicativo corrupto.

* O processo para iniciar no Modo de Segurança pode ser ligeiramente diferente entre os diversos dispositivos Android. Verifique o seu manual do usuário.

Se não conseguir iniciar no Modo de Segurança ou se isso não resolver o seu problema, então a única opção é restaurar o seu dispositivo para os padrões de fábrica. Isso corrigirá o problema, mas todos os dados, além das configurações, armazenados no dispositivo serão apagados. Se você regularmente faz backup do seu dispositivo, seja no computador ou na nuvem, recuperar a maioria dos seus dados (ou todos eles) não será nenhum problema. Portanto, é um bom momento para reforçar como é importante fazer backups regulares do sistema.

Como proteger seu dispositivo Android contra ransomware?

Como diz o ditado, a melhor defesa é o ataque. Em vez de tentar consertar um ataque de ransomware, vamos discutir como é possível evitar que ele aconteça.

1. Proteja o seu dispositivo Android com software antivírus

Software antivírus não serve apenas para computadores. Um bom software antivírus, como o Avast Mobile Security, pode detectar e proteger o seu telefone ou o seu tablet Android contra ransomware e todos os outros tipos de malware, escaneando os sites, apps, jogos e tudo mais que você acessa, para garantir que eles são seguros. Se você clicar acidentalmente em um link suspeito, baixar um app falso ou tentar instalar um plug-in falsificado, o Avast Mobile Security pode colocar o ransomware em quarentena e evitar que ele ataque o seu dispositivo.

2. Ative os recursos dos “Módulos” no Avast Mobile Security

Você pode iniciar dois Módulos muito úteis no app Avast Mobile Security. Há o Módulo Internet Lite, que alerta caso você tente acessar um site conhecido de phishing ou de distribuição de malware e o Módulo SMS, que alerta em caso de recebimento de um URL maligno através de mensagens de texto. Ambos podem ser ativados através do seguinte procedimento:

- Abra o app Avast Mobile Security

- Toque no ícone de 3 linhas no canto superior esquerdo

- Role para baixo e abra Definições e depois Proteção

- Ative o Módulo Internet Lite e o Módulo SMS

- Siga as instruções adicionais exibidas na tela

3. Aplique todas as atualizações para o sistema operacional Android

Certifique-se de executar toda e qualquer atualização lançada para o sistema operacional Android, pois muitas delas são relacionadas à segurança. Claro, sabe-se muito bem que as atualizações chegam lentamente nos dispositivos Android, por isso, você não pode contar apenas com esse processo para a sua proteção.

4. Faça backup de todos os arquivos importantes do seu dispositivo Android

Há muitas opções e você pode programar pelo menos dois tipos de backup regularmente. Você pode fazer backup na nuvem, armazenar seus dados em um disco rígido externo ou usar um serviço como o Dropbox.

5. Não baixe apps de fontes desconhecidas

Quando se trata de carregar seu dispositivo Android com os melhores e mais recentes apps, utilize fontes confiáveis, como a Google Play Store e evite lojas de apps de terceiros. A Google implantou muitas proteções para combater malwares, mas um criminoso realmente inteligente poderá contorná-las (por isso, você precisa de um software antivírus), como na recente descoberta dos apps que continham BankBot.

Para adicionar uma camada extra de segurança, você pode entrar no menu Configurações do seu dispositivo e desativar a opção de executar instalações de apps não oficiais. Na área Segurança, basta desmarcar a caixa com o titulo “Fontes desconhecidas”.

Além disso, se um app solicitar permissão de Administrador de dispositivo, encare isso como um possível sinal de alerta. Ela fornece ao proprietário do app a permissão para acessar remotamente o seu dispositivo, o que, na maioria dos casos, é uma péssima ideia.

6. Desconfie de qualquer solicitação pop-up de instalação

Os pop-ups raramente são seus amigos. Sempre que estiver navegando em um site ou jogando online e receber uma solicitação pop-up para executar uma atualização ou instalação de plugin, o melhor é não agir. Apenas elimine o pop-up. Se um site disser que você precisa de uma atualização do Adobe Flash, vá ao site da Adobe e obtenha a atualização mais recente diretamente da fonte. O mesmo vale para qualquer outra solicitação de atualização de software.

7. Pense duas vezes antes de clicar em links

Golpes de phishing são ainda a maneira mais popular de distribuir malware e um número cada vez maior desses golpes têm como alvos dispositivos móveis e apps de mensagens/mídia social. Não clique em nenhum link que receber através de mensagens de texto ou emails de fontes desconhecidas e, mesmo se achar que conhece o remetente, examine o endereço e a origem do link antes de prosseguir. Se algo parecer estranho, se afaste.

Seja inteligente. Proteja-se.

O crescimento dos ransomwares para Android é definitivamente uma ameaça que precisa ser levada a sério, mas não é bom saber que você tem as ferramentas para evitar que essa ameaça se torne uma realidade em seus dispositivos móveis favoritos? Basta apenas um pouco de senso comum e um bom software antivírus.

Exemplos dos principais ataques de ransomware para Android em 2017

A melhor maneira para ilustrar como funciona um ransomware para Android é descrever a sua ação, por isso, vamos examinar alguns dos ataques vistos em 2017.

DoubleLocker: Um dos ataques em Android mais vistos em 2017, foi chamado de DoubleLocker, pois ele realmente bloqueava o seu dispositivo de duas maneiras: ele criptografava seus arquivos e alterava seu código de segurança para que fosse impossível entrar nele através da tela de bloqueio. O DoubleLocker foi detectado pela primeira vez em maio de 2017, disfarçado de uma atualização do Adobe Flash em sites comprometidos. O DoubleLocker é o primeiro ransomware conhecido a explorar os serviços de acessibilidade do Android, que são projetados para ajudar as pessoas com deficiência a conceder aos sites um grau maior de permissões. Essa tática foi usada anteriormente em ataques de malware parecidos com Cavalos de Troia, para roubar as credenciais bancárias dos usuários.

WannaLocker: Esse ransomware para Android é uma cópia do ransomware WannaCry que atacou o mundo Windows em junho de 2017. Tendo usuários chineses do Android como alvo, o WannaLocker se espalhou através de fóruns de jogos chineses, disfarçado de um plugin do jogo King of Glory. Depois de instalado, ele começa a criptografar arquivos no armazenamento externo do seu dispositivo e exibe uma mensagem de resgate.

Charger: O ransomware Charger se escondia dentro de um app chamado “EnergyRescue”, que foi disponibilizado através da Google Play Store. Assim que era baixado no dispositivo, o malware acessava os contatos e mensagens de texto. Depois, ele bloqueava o dispositivo e exigia um resgate de 2 Bitcoins (cerca de 180 dólares) da vítima.

SLocker: O SLocker tem a duvidosa desonra de estar entre os primeiros programas de ransomware desenvolvidos para atacar dispositivo Android em 2015. A má notícia é que esse programa maligno voltou. O código fonte descompilado do SLocker foi publicado no GitHub em 2017, tornando-o disponível a qualquer um que quisesse usá-lo e, logo depois, novas versões do ransomware começaram a aparecer em dispositivos em todo o mundo.

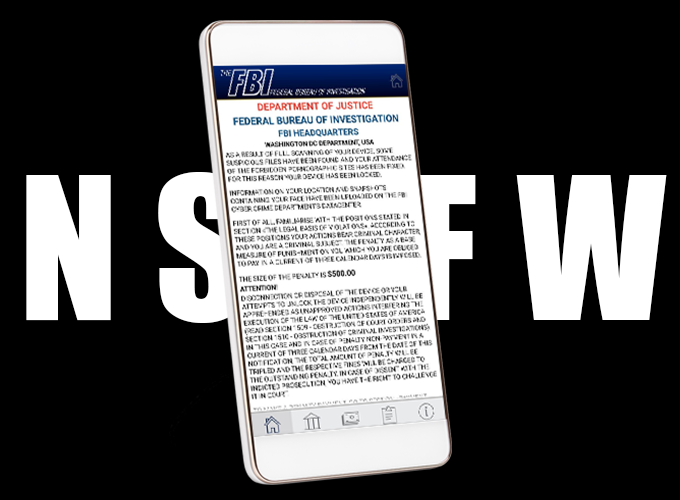

Koler: Também distribuído em 2017, o Koler usou um falso app com tema adulto para infectar dispositivos Android, principalmente nos Estados Unidos. As pessoas que acessavam um site adulto foram solicitadas a baixar um app para ver o conteúdo. Claro, o app era falso. Depois de instalado, ele permitia que o ransomware controlasse o dispositivo. Uma mensagem que utilizava a tática de assustar, com um tema policial, era exibida na tela do dispositivo, instruindo o usuário a pagar uma multa por visualizar conteúdo pornográfico:

LeakerLocker: Esse ransomware para Android é um pouco diferente dos outros, pois não bloqueia o dispositivo. Em vez disso, o LeakerLocker ameaça enviar suas fotos pessoais, mensagens de texto e outras informações privadas a todos em sua lista de contatos de email e telefone, a menos que um resgate seja pago. Esse ano, o LeakerLocker foi encontrado em pelo menos dois apps dentro da Google Play Store. A princípio, os apps recém instalados pareciam realizar sua função declarada, mas, enquanto isso, eles reuniam suas informações privadas e as carregavam em um servidor na nuvem. Depois, você recebia uma informação solicitando o pagamento de um resgate em troca da exclusão do seu conteúdo do servidor.

Esses são apenas alguns exemplos de ataques no sistema Android. De acordo com um relatório da DarkReading.com, que rastreia a atividade na darkweb, kits de ransomware para Android estão se tornando um produto muito cobiçado pelos cibercriminosos. À medida que se torna mais fácil para os bandidos acessarem esses kits de ransomware, provavelmente veremos mais ataques.