Aussi : des applications de vol de données ciblent des utilisateurs de Facebook et Twitter ; un ransomware affecte plus de 100 maisons de retraite ; le FBI met en garde l'industrie automobile contre les cyberattaques

ZDNet a rapporté que l’équipe de sécurité de Microsoft avait publié des détails sur un nouveau malware utilisant des tactiques sophistiquées pour contourner les systèmes de détection. Baptisé « Dexphot », ce malware exécute une série compliquée d'opérations pour infecter et détourner le système de minage de crypto-monnaie. Entres autres, il recourt au processus creux (process hollowing), une technique sans fichier qui consiste à utiliser un système légitime pour le vider ou le remplir de code malveillant. Dexphot recourt également au polymorphisme, une technique consistant à changer le nom des fichiers malveillants d'une attaque à une autre afin qu'ils ne puissent pas être ajoutés aux filets de sécurité. Ces deux tactiques compliquent particulièrement la détection du logiciel malveillant.

D’autre part, celui-ci s'incruste dans les tâches planifiées du système, en configurant une sécurité intégrée de réinfection au cas où l'un de ses processus serait perturbé. Dès qu’il se sent menacé, le malware arrête toutes les fonctions malveillantes pour ensuite réinfecter le système. Grâce à des chercheurs qui suivent Dexphot depuis octobre 2018, Microsoft a remarqué que le malware avait atteint un nombre record en juin 2019, en infectant près de 80 000 systèmes en une journée. Depuis, le nombre d’attaques Dexphot est en baisse constante.

Statistiques de la semaine

Selon une étude d’Harris Poll, 91 % des internautes ont déjà fermé un site Web parce qu’il mettait trop de temps à charger.

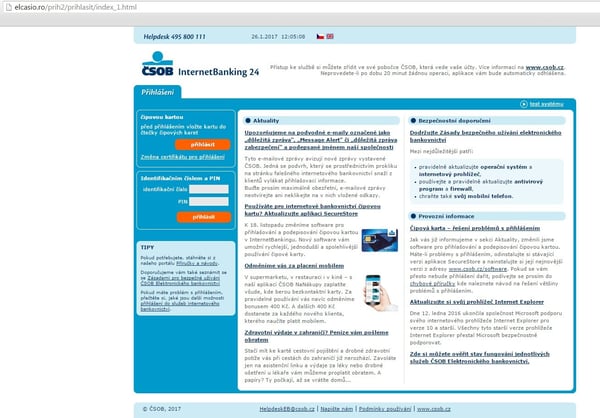

Graphique Google

Google donne des détails sur les attaques de phishing parrainées par des États

Cette semaine, Google a expliqué dans son blog une opération de sécurité menée de juillet à septembre : l’entreprise a envoyé plus de 12 000 avertissements à des utilisateurs situés dans 149 pays pour leur faire savoir qu'ils étaient ciblés par des attaquants soutenus par des gouvernements. Les cibles de ce piratage apparaissent dans le graphique de Google ci-dessus. Google a déclaré que plus de 90 % de ces utilisateurs étaient ciblés via des e-mails de phishing (hameçonnage) les incitant à donner leurs identifiants. En savoir plus.

Twitter et Facebook affirment que des applications tierces ont collecté des données d’utilisateur

Les deux grands réseaux sociaux, Twitter et Facebook, ont chacun annoncé à leurs utilisateurs que certaines applications tierces collectaient certaines de leurs données de façon illégale. L’avis de Twitter signale qu’un kit de développement logiciel (SDK) malveillant a collecté les adresses e-mail, les noms d'utilisateur et les tweets les plus récents des utilisateurs. Un SDK est une boîte à outils préfabriquée que les développeurs peuvent placer dans leurs applications ou programmes pour gagner le temps que prendrait l’écriture manuelle d’un code. Les utilisateurs concernés par la collecte de données sont ceux qui utilisent leur compte Twitter pour se connecter aux applications utilisant le SDK malveillant. CNBC a rapporté que Giant Square et Photofy comptaient parmi les applications contaminées par le malware. Twitter a déclaré qu'il avait été prouvé que le SDK malveillant avait accédé aux comptes d’utilisateurs d'Android, mais pas d'iOS. Le réseau social a cependant prévenu Google et Apple afin que chaque plateforme puisse gérer le problème comme bon lui semble.

De même, Facebook a découvert que des SDK malveillants avaient volé les informations personnelles de ses utilisateurs. Dans une déclaration à CNBC, l’entreprise a déclaré que le malware avait collecté des données de profil telles que le nom, l'adresse e-mail et le sexe. Elle a supprimé de sa plateforme les applications infectées et a enjoint aux développeurs malintentionnés de cesser cette activité. Les deux entreprises ont déclaré qu’elles préviendraient les utilisateurs concernés par cette compromission de données.

Une attaque de ransomware touche plus de 100 maisons de retraite

Un réseau de piratage russe s’est servi d’un fournisseur de services informatiques pour demander une rançon de 14 millions de dollars (environ 12,6 millions d’euros) à plus de 100 maisons de retraite réparties aux États-Unis, a rapporté le Milwaukee Journal Sentinel. Virtual Care Provider Inc. (VCPI), une entreprise des États-Unis fournissant des services de sécurité en ligne et de stockage de données aux maisons de retraite et autres établissements de soins de courte durée, a été frappée par une attaque de ransomware.

À certains endroits, celle-ci a bloqué l'accès à des dossiers de patients, à des fichiers médicaux, au système de paie interne et à la connexion Internet. Des patients pourraient se retrouver en danger si certaines de leurs informations essentielles sont inaccessibles au personnel de l’établissement (des besoins en médicaments par exemple).

Des experts en sécurité ont découvert que l'attaque était en cours de préparation depuis 14 mois par le biais d'e-mails de phishing. Les attaquants ont dû prendre VCPI pour une grande entreprise car elle dispose de 80 000 ordinateurs dans 45 États, mais il s’agit en fait d’une PME qui ne dispose pas des fonds nécessaires pour payer la rançon.

Citation de la semaine

« Loin d'aider à corriger les vulnérabilités, Corellium incite ses utilisateurs à vendre toute information découverte sur le marché libre au plus offrant. » – Apple lors d’un procès contre le nouvel outil de sécurité open-source qui réplique le système d'exploitation iOS.

Le FBI décrit les cyberattaques contre l'industrie automobile des États-Unis

Selon un bulletin du FBI obtenu par la CNN, l'industrie automobile des États-Unis est constamment ciblée par des cyberattaques. Le FBI a diffusé le bulletin à quelques leaders de l'industrie automobile, les informant que depuis fin 2018, des pirates avaient lancé diverses cyberattaques (ransomwares, phishing, attaques par force brute) contre des entreprises du secteur. De nombreuses attaques ont abouti : exfiltration d’informations sensibles, virements électroniques frauduleux, blocages d’ordinateurs contre une rançon. Une des entreprises attaquées a payé la rançon mais n'a jamais reçu la clé de déchiffrement promise. Le FBI n'a pas identifié les pirates, mais a averti que la tendance devrait augmenter avec la multiplication de véhicules connectés à Internet et de véhicules autonomes.

Luis Corrons, évangéliste de la sécurité chez Avast, a déclaré que de nos jours, les attaques n’épargnaient aucun secteur. « Les autres secteurs souffrent de ce même genre d’attaque, du secteur de la santé aux finances, voire le gouvernement. Les défis de la cybersécurité sont plus importants que jamais, particulièrement pour les entreprises. »

Les « lectures indispensables » de cette semaine sur le blog d'Avast

Avec la semaine du Black Friday, de nombreuses promotions apparaissent, avec tous les risques que cela implique pour les consommateurs. Veillez à protéger votre confidentialité et vos données bancaires avec notre liste de points à vérifier pour le Black Friday.

Avast est le leader mondial de la cybersécurité, protégeant plusieurs centaines de millions d'utilisateurs à travers le monde. Protégez tous vos appareils avec notre antivirus gratuit et primé. Préservez votre confidentialité et chiffrez votre connexion en ligne avec le VPN SecureLine. Débarrassez-vous des annonceurs et masquez votre identité en ligne pour une meilleure confidentialité avec Avast Antitrack.