Notre plateforme de veille contre les menaces mobiles a signalé trois applications de retouche de selfie qui ont de bien désagréables conséquences. Ces applications ont été téléchargées sur plus de 2 millions d’appareils.

En février 2019, apklab.io, la plateforme de veille contre les menaces mobiles (MTIP) d’Avast, a découvert des « applications de retouche de selfie » sur le Google Play Store qui se font passer pour des applications légitimes, mais grouillent en fait d’adwares et de spywares.

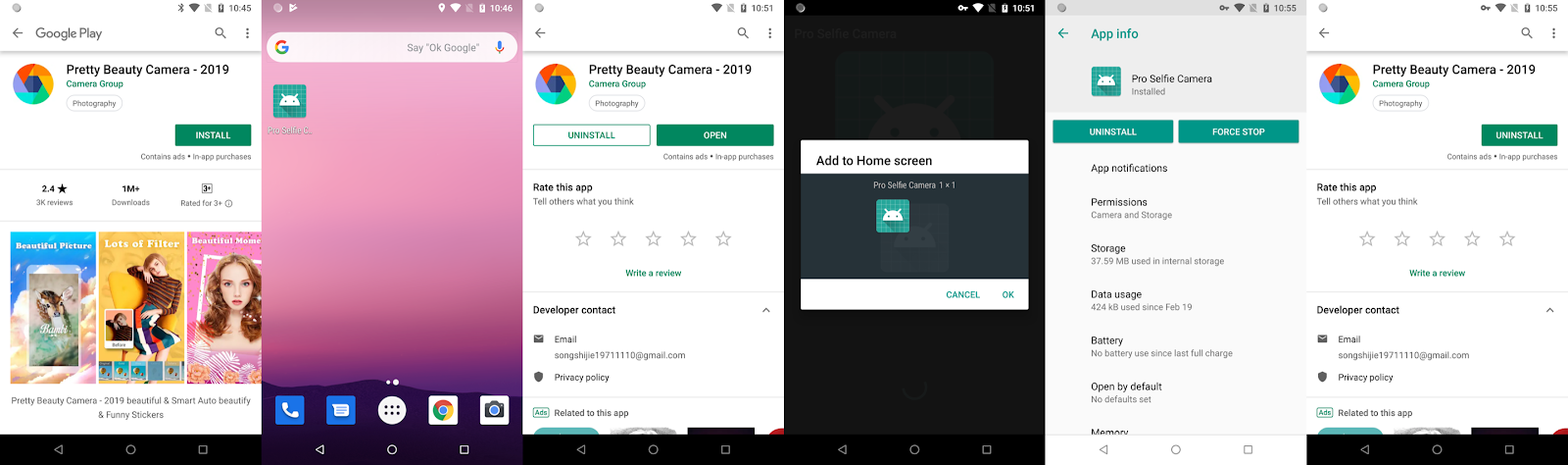

Ces trois applications sont Pro Selfie Beauty Camera, Selfie Beauty Camera Pro et Pretty Beauty Camera - 2019. Elles prétendent ajouter des filtres aux selfies pour modifier l’apparence des personnes qui apparaissent dessus. Cependant, ces applications contiennent surtout des adwares qui affichent des publicités de manière agressive ainsi que des spywares capables de passer des appels, de les écouter, de récupérer la position géographique de l’appareil et de modifier l’état du réseau.

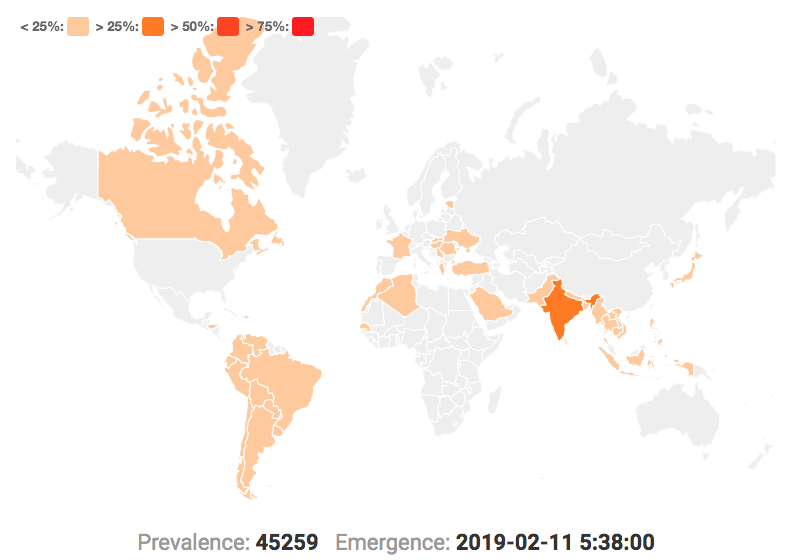

Elles ont toutes été installées plus de 500 000 fois, Pretty Beauty Camera - 2019 dépassant même le million d’installations. Selon nos données, elles sont principalement téléchargées par des utilisateurs Android situés en Inde.

Ces applications ont récolté des milliers d’avis, la plupart négatifs, avec des commentaires indiquant qu’elles ne fonctionnent pas vraiment et se contentent d’afficher des publicités. On note cependant quelques avis positifs qui sont très probablement faux.

Beauté cachée

Une fois installées et ouvertes, elles affichent des publicités de manière agressive dans l’application elle-même, mais aussi en dehors de l’application lorsque le téléphone est redémarré, et ce, en plein écran. La fréquence d’apparition des publicités est déterminée par un fichier téléchargé depuis un serveur de commande et de contrôle (C&C) distant.

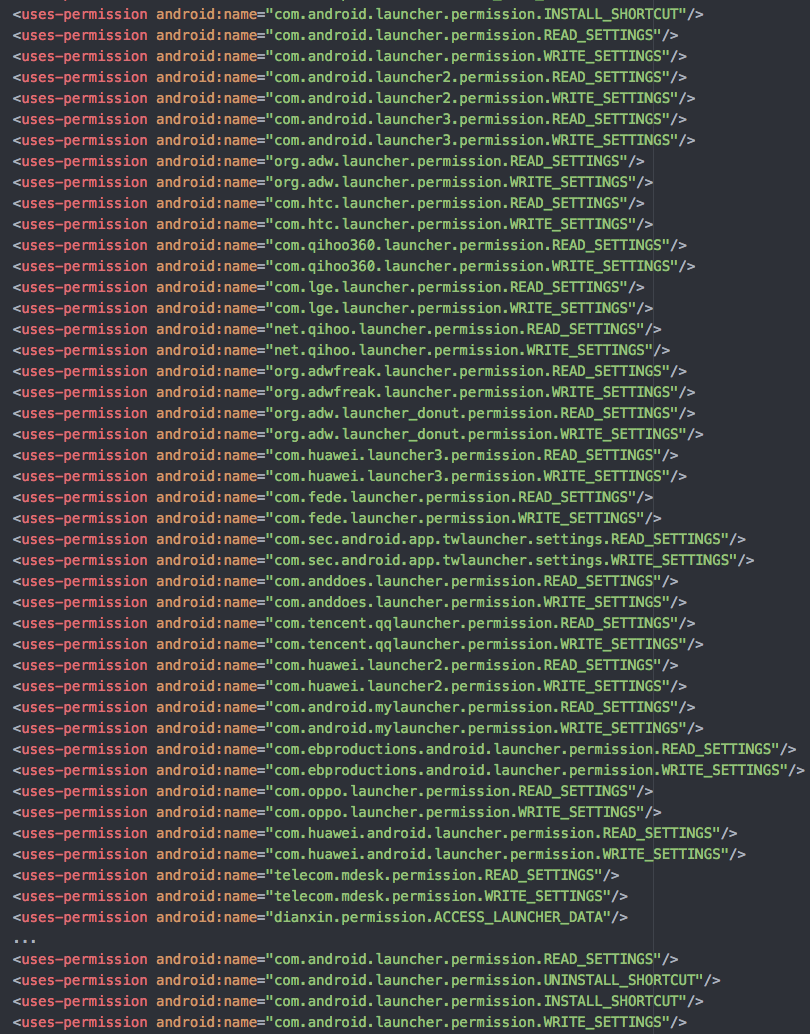

Ces applications sont également difficiles à supprimer du fait que leur icône est souvent dissimulée sur l’écran du lanceur Android, ce qui empêche l’utilisateur de les retirer en mettant l’icône à la corbeille par « glisser-déposer ». Ce mécanisme a probablement été mis en place par leurs développeurs pour retirer un maximum d’argent des publicités affichées. Les personnes malveillantes sont en effet payées par les annonceurs pour chaque publicité affichée. Elles ont donc fait en sorte que l’application soit difficile à supprimer afin de pouvoir afficher plus de publicités et de gagner ainsi plus. Ces applications vérifient les lanceurs suivants : Apex, HTC Sense, 360 Launcher, QQ Launcher, Huawei, OPPO, LG, Samsung, parmi d’autres... Si l’un des lanceurs répertoriés dans la capture d’écran ci-dessous est détecté, l’application désinstalle automatiquement l’icône.

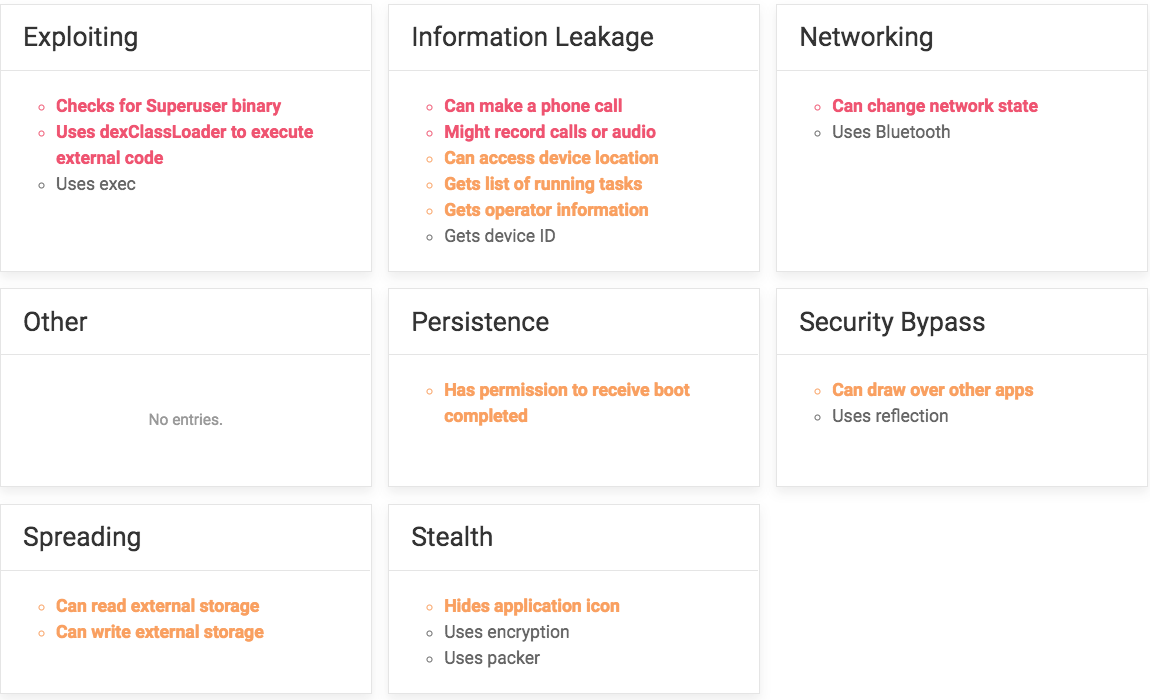

En plus d’afficher des publicités, ces applications peuvent passer des appels, enregistrer vos conversations, modifier l’état du réseau, s’étendre à d’autres applications, accéder au stockage externe de l’appareil, et bien plus encore.

Vous trouverez ci-dessous un récapitulatif issu de la plateforme apklab.io d’Avast répertoriant l’ensemble des fonctionnalités de ces applications.

Un auteur probablement chinois

Nous avons remarqué plusieurs éléments qui nous mènent à penser que le ou les auteurs de l’application pourraient être Chinois. Par exemple, l’adresse e-mail de l’un des développeurs est songshijie19711110@gmail.com, ce qui correspond à la conversion en alphabet latin d’un nom chinois. On trouve également des mots en chinois simplifié dans le code, plus précisément dans le fichier params.txt figurant dans les ressources.

Ces applications utilisent aussi Tencent Bugly, un outil qui fournit des rapports d’incident aux développeurs et leur permet d’envoyer des notifications de mise à jour à leurs applications par push. Pour finir, les lanceurs que les applications vérifient pour cacher leur icône sont tous disponibles en Chine.

Captures d’écran du Google Play Store sur le lanceur

D’après les données de télémétrie interne d’apklab.io et les avis sur le Google Play Store, la plupart des victimes sont situées en Inde. On en trouve aussi au Myanmar et en Indonésie, notamment.

Données de télémétrie interne de la dernière version de l’application « com.selfie.beauty.candy.camera.pro » montrant les pays où elle est le plus téléchargée

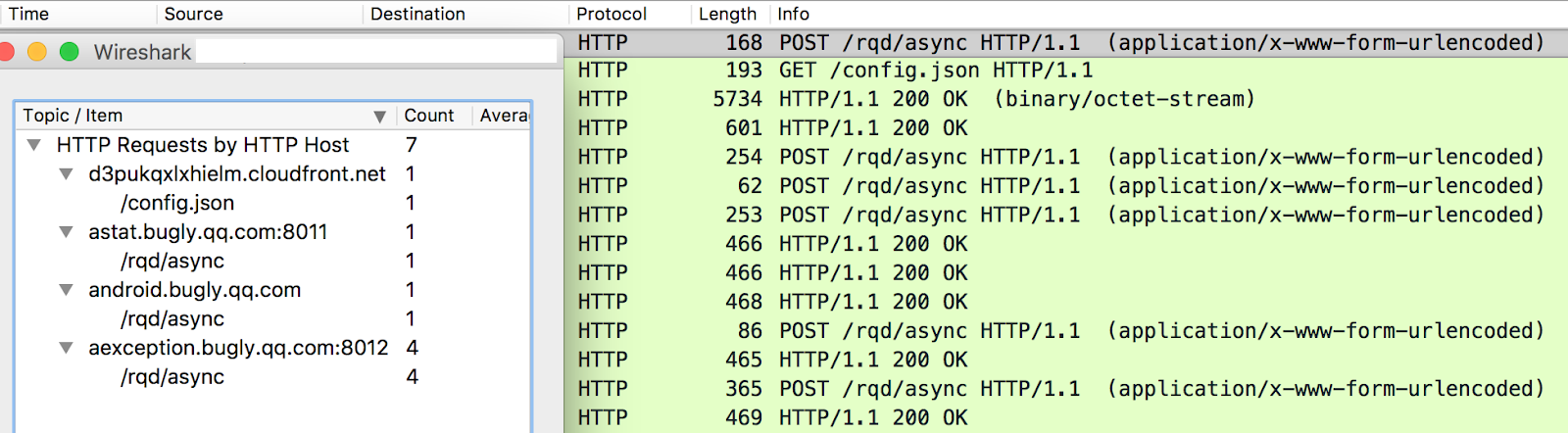

Certaines de ces applications utilisent encore HTTP pour mettre à jour la configuration de l’affichage des publicités depuis le serveur distant, ce qui le rend facilement reconnaissable.

Capture d’écran de la trace réseau mélangée avec l’analytique publicitaire et Bugly

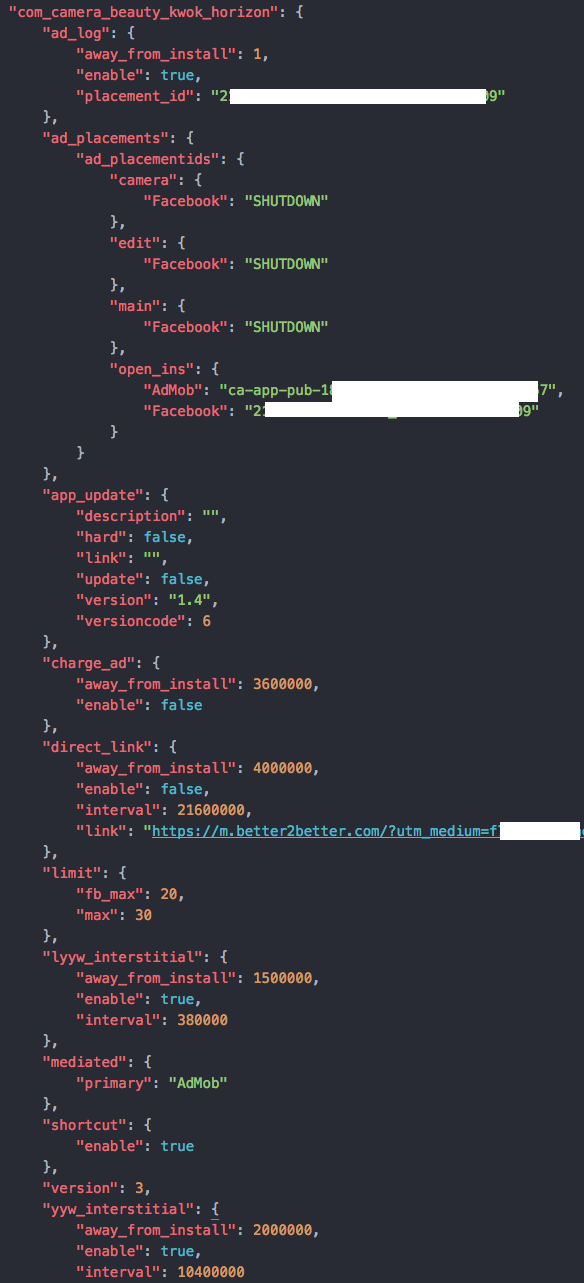

Capture d’écran d’une mise à jour de la configuration à partir du serveur distant d3pukqxlxhielm.cloudfront.net

Capture d’écran du fichier config.json reçu de d3pukqxlxhielm.cloudfront.net

Liens Google Play Store des applications infectées par des malwares et des adwares qui sont abordées dans ce blog

https://play.google.com/store/apps/details?id=com.selfie.beauty.candy.camera.pro

https://play.google.com/store/apps/details?id=org.selfie.beauty.camera.pro

https://play.google.com/store/apps/details?id=com.selfiepro.camera

Le genre d’application et le serveur distant utilisés par l’adware nous conduisent à penser qu’il existe un lien avec les applications malveillantes signalées par Trend Miro fin janvier.

Que pouvez-vous faire ?

1 - Dotez-vous d’un antivirus, par exemple Avast Mobile Security, qui détecte les applications de ce genre et protège les utilisateurs contre les logiciels publicitaires gênants.

2 - Téléchargez des applications émanant de développeurs réputés. Bien que le Google Play Store soit considéré comme une boutiques d’applications de qualité, veillez quand même à vérifier la réputation des développeurs de chaque application.

3 - Lisez la description des applications ainsi que les avis. Un grand nombre de fautes d’orthographe indique souvent qu’une application n’est probablement pas légitime. Si les avis sont majoritairement négatifs et mentionnent des adwares, il s’agit d’un autre signe qu’il ne faut pas télécharger l’application.

4 - Si vous constatez le moindre comportement anormal, désinstallez l’application.

Fichiers analysés

Avast est le leader mondial de la cybersécurité, protégeant des centaines de millions d’utilisateurs dans le monde entier. Protégez tous vos appareils avec notre antivirus gratuit primé. Protégez votre confidentialité et chiffrez votre connexion en ligne avec le VPN SecureLine.

Apprenez-en davantage sur les produits qui protègent votre vie numérique sur avast.com. Obtenez toutes les dernières nouvelles sur les cybermenaces d’aujourd’hui et comment les vaincre sur blog.avast.com.

Merci d’utiliser Avast Antivirus et de nous recommander à vos amis et votre famille. Pour toutes les dernières actualités, pensez à nous suivre sur Facebook et Twitter.