En el primer episodio de la serie Retrospectiva de 2019, nos adentraremos en el mundo de los ataques digitales en aplicaciones Android y teléfonos inteligentes.

Episodio 1: La batalla de los Android

1. Las aplicaciones espías

Los stalkerwares no sólo sirven para vigilar a los niños y la personas de la tercera edad, sino también para espiar a los empleados o socios, víctimas de de abuso sexual o violencia doméstica. Los antivirus pueden detectar y desinstalar este tipo particular de software espía, pero al hacerlo el ciberdelincuente tendrá conocimiento de esto, quien seguramente iniciará un proceso de chantaje o extorsión utilizando fotos, videos y audios.

Los Stalkerwares son spyware que se vende libremente en Internet como aplicaciones de monitoreo.

Los investigadores de Avast descubrieron algunas de estas aplicaciones, como Family Employee Monitor (Enterprise Employee Monitor), que recorre las redes sociales de las víctimas (Facebook, Messenger, Instagram, Skype, Hangouts y otras), descarga otras aplicaciones, obtiene calificaciones de 4 o 5 estrellas y obtiene pagos fuera de la tienda (probablemente robando datos de tarjetas de crédito).

2. Las aplicaciones falsas

A lo largo del año, muchas aplicaciones falsas han logrado engañar a las capas de protección de Google Play Store y convertirse en la puerta de entrada de adware y spyware en cientos de millones de teléfonos inteligentes. Los ciberdelincuentes usan tácticas como "detectar movimiento" para ver si están usando un teléfono inteligente real y no están siendo escaneados por un buscador en una computadora.

A menudo muestran publicidad pornográfica o intrusiva (pantalla completa), roban datos personales y ocultan sus propios íconos de inicio, lo que dificulta al usuario encontrarlos y desinstalarlos. En algunos casos, aplicaciones como estas envían víctimas a sitios falsos que prometen premios pero que en realidad roban sus datos personales (estafas de phishing).

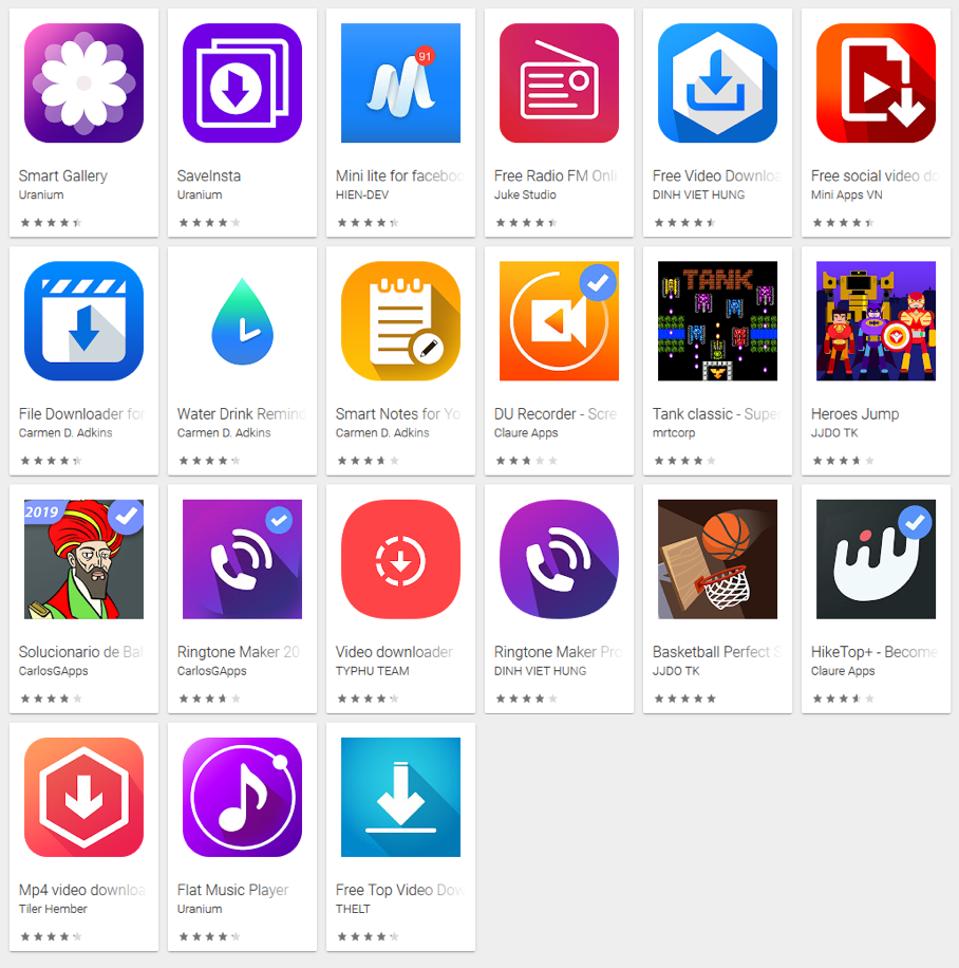

En 2019, se disfrazaron de aplicaciones para administrar imágenes o códigos QR, descargar videos de YouTube , aplicaciones de video o juegos , reproductores de música, radio FM, blocs de notas, recordatorios de riego, juegos, descargar videos de Instagram, creadores tonos de llamada , edición, embellecimiento y divertidos filtros de fotos . Entre las aplicaciones infectadas se encontraban varias populares, como el teclado TouchPal (sitio en inglés), pero también aplicaciones para selfies, seguridad, antivirus, teclado, horóscopo, emoji, salud y estado físico . Los juegos de simulación también fueron infectados .

Foto de Forbes

Foto de Forbes

Nuestra plataforma de detección de amenazas de teléfonos inteligentes ( apklab.io ) ha detectado muchas aplicaciones infectadas en Google Play, por ejemplo, aquellas que aplican filtros para selfies y modifican la apariencia de las personas . Además de anuncios agresivos, hicieron y escucharon llamadas telefónicas, rastrearon su GPS, vieron todos los archivos en la memoria interna y en la tarjeta. Estas aplicaciones generalmente solicitan permisos de acceso sospechosos , se ven y se parecen a los oficiales.

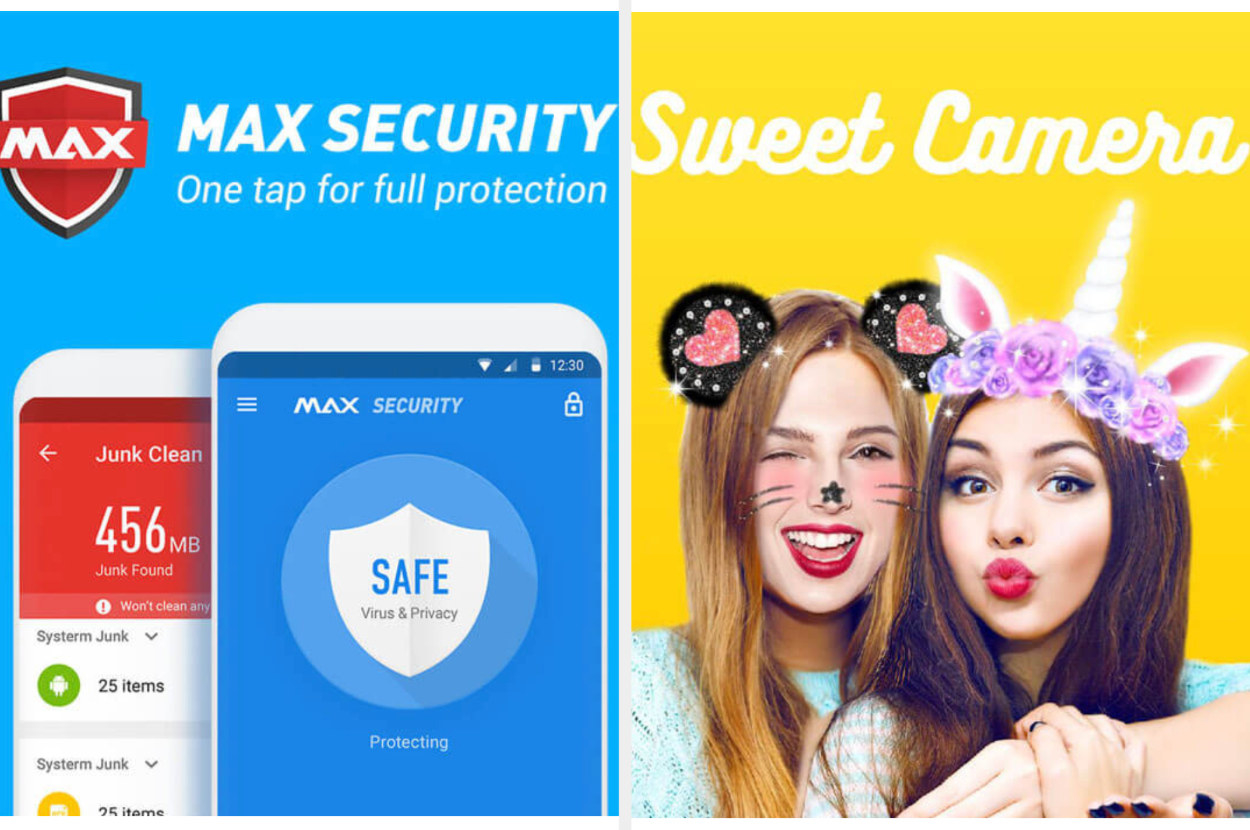

De hecho, las aplicaciones de cámara fueron el punto en 2019 , pero las VPN gratuitas también fueron atrapadas cometiendo fraude publicitario: Hotspot VPN, Free VPN Master, Secure VPN y Cheetah Mobile Security Master. Básicamente, los anuncios aparecen en segundo plano, pero incluso si no hace clic en ellos, el consumo de batería y datos es intenso.

Foto: BuzzFeed

Foto: BuzzFeed

Incluso con más de 10 millones de descargas y una calificación de 4 estrellas, una aplicación falsa prometía "Actualizaciones de Samsung" y "Desbloqueo de chips de cualquier operador", pero los usuarios fueron redirigidos a una página de anuncios y así obtenían los datos de sus tarjetas crédito.

El investigador de Avast, Nikolaos Chrysaidos, identificó la estafa de la aplicación Number Finder , que prometió bloquear el spam o las llamadas de telemercadeo por una tarifa mensual, pero que jamás proporcionó el servicio prometido.

Te recomendamos que utilices una aplicación de seguridad en tu teléfono inteligente que pueda detectar acciones maliciosas incluso después de que Google Play las haya instalado.

3. Los invasores de la privacidad.

Otro tipo de violencia basada en aplicaciones es la invasión de nuestra privacidad al recopilar y compartir sin el consentimiento del usuario los datos personales, la red, el dispositivo , la ubicación e incluso el robo de la lista de contactos .

Muchas aplicaciones populares han sido denunciadas, de hecho, Shazam, Skyscanner, Spotify, TripAdvisor, de enviar datos a Facebook incluso de personas que ni siquiera tenían una cuenta de Facebook.

En algunos casos, las aplicaciones de telefonía aparentemente inofensivas estaban robando grabaciones de audio, llamadas telefónicas, historial de navegación, calendario e información de geolocalización, registros de Facebook Messenger, chats de WhatsApp y mensajes de texto.

En un caso enorme, los investigadores de Avast utilizaron apklab.io , la plataforma de inteligencia de amenazas móviles de Avast, para descubrir cerca de 1,000 aplicaciones de linterna que solicitaban permisos abusivos e innecesarios, como la grabación de audio.

4. Los que agotan el plan de datos y la batería

Drainer Bot, un malware de fraude publicitario que consumía hasta 10 GB de datos por plan mes. Ni siquiera tenías que mirar los videos, porque los ciberdelincuentes se beneficiaron solo del hecho de que fueron descargados. Si tu teléfono está lento y calentándose, asegúrese de que no esté infectado escaneando con Avast Mobile Security o Google Play Protect.

5. Los que toman el lugar de las aplicaciones oficiales

Los ciberdelincuentes han encontrado una manera de reemplazar una aplicación oficial por una versión infectada aprovechando varios defectos de Android, como Janus (sitio en inglés) y Man-in-the-Disk (sitio en inglés). La copia de la aplicación es idéntica, funciona perfectamente y ha infectado 2.800 millones de aplicaciones. Hubo más de 360 malware diferentes disfrazados de juegos, fotos y aplicaciones de contenido para adultos.

6. Los que atacan WhatsApp

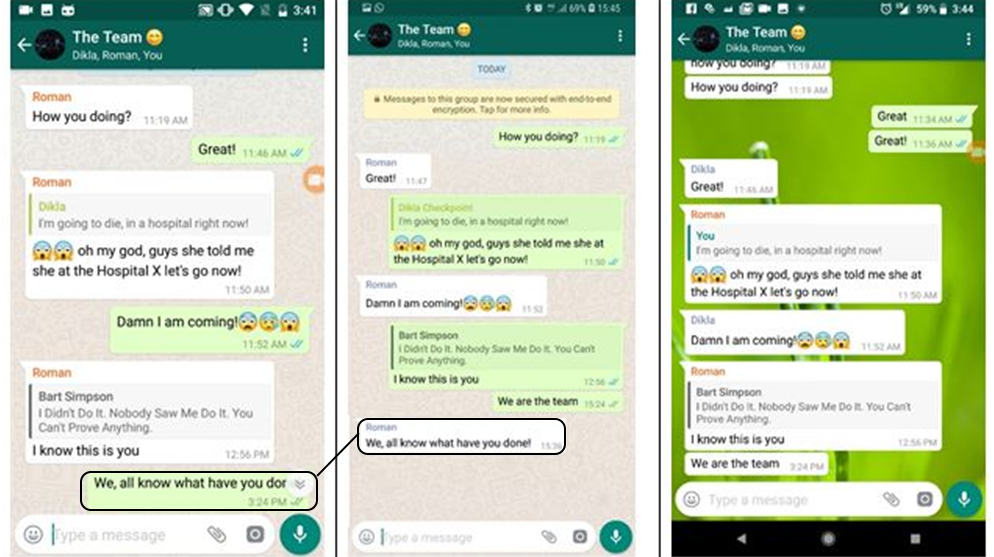

Los investigadores descubrieron tres fallas en WhatsApp Web que, incluso con cifrado de extremo a extremo, permitieron interceptar y manipular mensajes enviados en conversaciones privadas y grupales :

Como puedes ver en el video, la falla hizo posible crear y difundir información falsa que parece provenir de fuentes confiables, porque podría incluir algo que no existía antes, modificar una respuesta ya dada por un usuario o incluso enviar un mensaje privado. a un miembro del grupo disfrazado de mensaje público para todos. La falla no afectó a Telegram Web.

Solo la víctima recibe un mensaje enviado a un grupo. Fotos originales *. Adaptación: Avast.

Solo la víctima recibe un mensaje enviado a un grupo. Fotos originales *. Adaptación: Avast.

En otro ataque, el malware muy invasivo podría capturar todo lo que el usuario escribió, robar datos de otras aplicaciones, copiar la pantalla del teléfono inteligente y enviarlo a los delincuentes cibernéticos, y podría desbloquear el dispositivo de forma remota. Fingió ser una actualización de WhatsApp.

Una violación de seguridad en WhatsApp permitió espiar a usuarios de iPhones y Android en 45 países, incluido México. La mayoría de las víctimas eran abogados, periodistas y activistas de derechos humanos que ni siquiera tuvieron que responder la llamada de voz y video para infectarse con Pegasus. WhatsApp abrió una demanda sin precedentes contra el grupo israelí NSO, acusándolo de fraude e invasión cibernética.

7. XHelper: el malware inamovible

El troyano XHelper muestra publicidad invasiva, instala otras aplicaciones y ha infectado a casi 50,000 dispositivos. Sin embargo, lo extraño es que se reinstala continuamente cuando la víctima intenta eliminarlo, incluso con un restablecimiento de fábrica.

Aunque XHelper no viene preinstalado en los teléfonos inteligentes afectados (generalmente modelos más antiguos), otras aplicaciones del sistema (que no se ven afectadas por el restablecimiento de fábrica) descargan e instalan XHelper nuevamente.

¿Quieres saber más sobre la seguridad de las aplicaciones?

En general, después de ser advertido, Google eliminó las aplicaciones infectadas de su tienda, pero estos son los consejos de seguridad para ni siquiera instalar dicho malware:

- Evita instalar aplicaciones de tiendas no oficiales.

- Verificar si hay errores tipográficos en el título y la descripción de la aplicación

- Lee críticas positivas y negativas

- Examina las estadísticas de descarga: las aplicaciones famosas se descargan mucho

- Ten en cuenta los permisos solicitados: ¿los necesita realmente la aplicación?

- Busca al desarrollador y la aplicación en internet

- Solicita más información en un foro de usuarios.

- Usa una aplicación de seguridad que escanee instalaciones en tiempo real.

Siguiente episodio de la serie:

- Retrospectiva 2019 - El ataque a los teléfonos Iphone

Avast es un líder mundial en seguridad cibernética, que protege a cientos de millones de usuarios en todo el mundo. Obtenga más información sobre los productos que protegen su vida digital en nuestro sitio y obtenga las últimas noticias sobre cómo vencer las amenazas cibernéticas a través de nuestro Blog , Facebook o Twitter