Agora em tempo real no mundo: ransomware baseado no Petya está se espalhando e infectando computadores em todo o mundo.

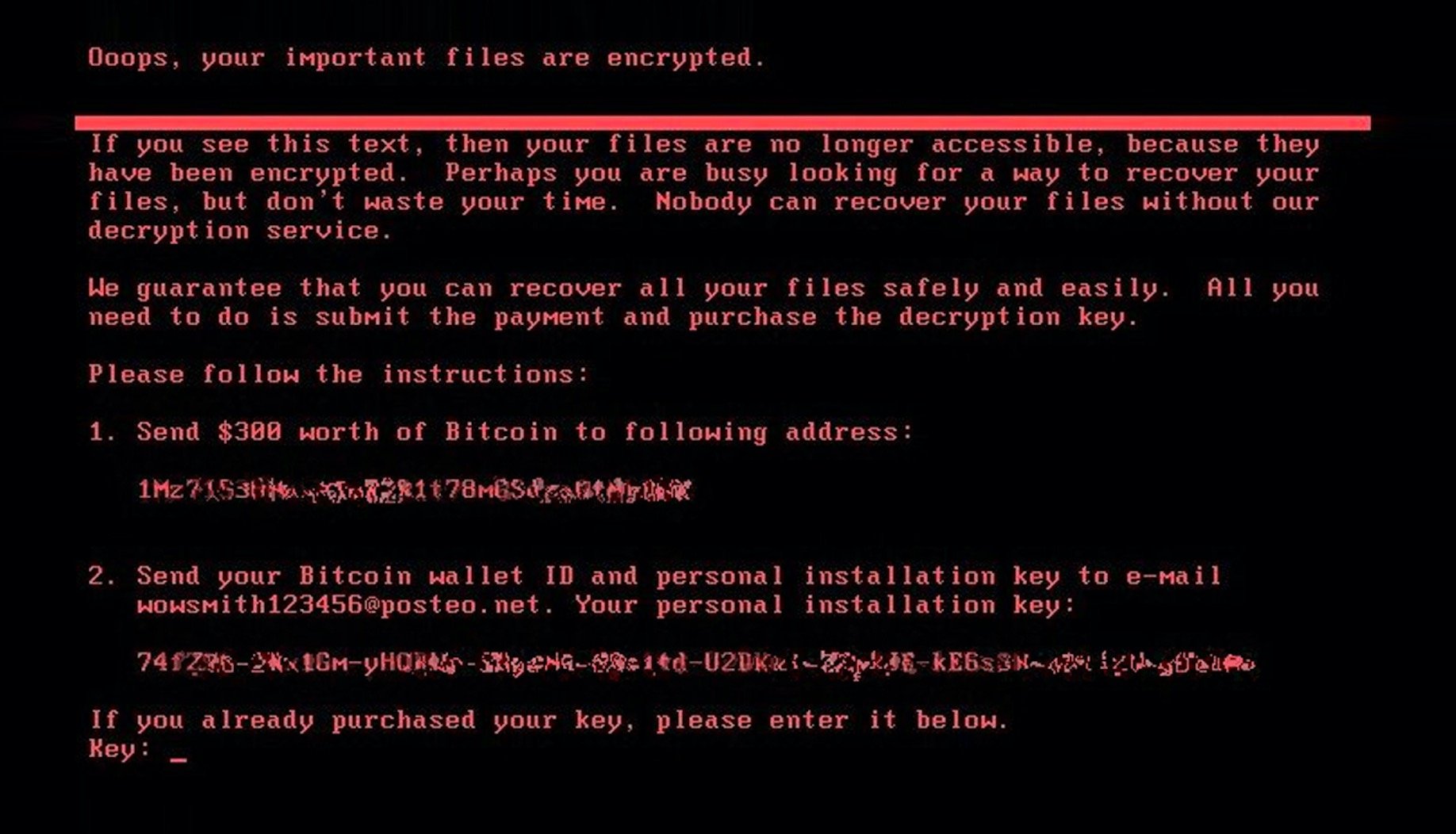

Um massivo ataque cibernético está atingindo novamente o mundo, começando por várias empresas na Ucrânia, incluindo bancos, empresas de energia e serviços de transporte, além de órgãos governamentais. Acreditamos se tratar de outro ransomware baseado no Petya, identificado pela primeira vez em 2016. Alguns meses atrás, outro ransomware da família Petya apareceu em diferentes ataques e foi chamado de PetrWrap. O atual ataque parece estar se disseminando pela Rússia, Índia, França, Espanha e Holanda, e os cibercriminosos por trás destes ataques estão exigindo 300 dólares de resgate, a serem pagos na criptomoeda Bitcoin.

Esta modificação do Petya parece estar se disseminando através da vulnerabilidade EternalBlue, a mesma que foi utilizada pelo WannaCry. No dia de hoje, até o momento, já detectamos e bloqueamos 12.000 ataques tentando abusar da EternalBlue. O Verificador de Wi-Fi do Avast escaneia redes e pode detectar se um computador (que usa o Avast ou outro que não, mas está na mesma rede) está com a vulnerabilidade EternalBlue em aberto. Seus dados mostram que 38 milhões de computadores que foram escaneados na semana passada ainda não tinham sido atualizados e estão vulneráveis. O número final de computadores vulneráveis provavelmente é muito maior.

Nós recomendamos enfaticamente que os usuários Windows - domésticos e corporativos - atualizem seus sistemas o mais rápido possível e certifiquem-se que os seus antivírus também estejam atualizados.

Ainda que não soubemos quem está por trás desse ataque em concreto, sabemos que uma das principais características do ransomware Petya é que seus criadores o vendem no mercado negro em um sistema em cascata, o que rende aos distribuidores até 85% do total de resgates pagos, enquanto que 15% é enviado aos criadores do malware. Os criadores do malware fornecem toda a infraestrutura, servidores C&C, e o sistema de transferência financeira. Este tipo de modelo é chamado de "ransomware como serviço" (RaaS)” e, como havíamos previsto no início de 2017, que permite que os criadores de malware utilizem outros cibercriminosos com menor conhecimento técnico como distribuidores dos seus ransomwares.