O Trojan BM atingiu centenas de milhares de usuários móveis no último trimestre.

Uma variante do Trojan bancário GM para Android já atinge 50 bancos em todo o mundo, incluindo o Citibank, ING e o Bank of America. Nos últimos três meses, nossos usuários móveis toparam com o GM mais de 200.000 vezes.

O GM, algumas vezes chamado de Acecard, SlemBunk e Bankosy, ameaça as pessoas, roubando seus dados bancários e outros dados pessoais ao mostrar telas que são quase idênticas às telas de login dos aplicativos bancários. Depois disso, o malware intercepta os SMS para obter os códigos token e passam os dados aos cibercriminosos para que tenham acesso completo às contas bancárias.

O código do GM está acessível a todos já que está disponível gratuitamente na internet e qualquer um pode distribuí-lo e utilizá-lo.

O que é exatamente o Trojan GM?

Resumidamente, o Trojan Bot é um malware bancário para smartphones e tablets que consegue obter direitos administrativos completos no aparelho e, por isso, pode interceptar os SMS e mostrar telas falsas que roubam dados do usuário.

O GM apareceu pela primeira vez na internet profunda da Rússia em 2014. De lá para cá, o código vazou e uma segunda versão foi desenvolvida pelo seu criador original, GanjaMan.

Como o GM funciona?

O GM é um Trojan que parece um aplicativo inocente, mas, na prática, é um malware. É largamente distribuído em lojas de aplicativos não oficiais que não tem verificações de segurança como a Apple App Store ou a Google Play Store. O GM geralmente se disfarça de um aplicativo pornográfico ou de um plugin como o Flash.

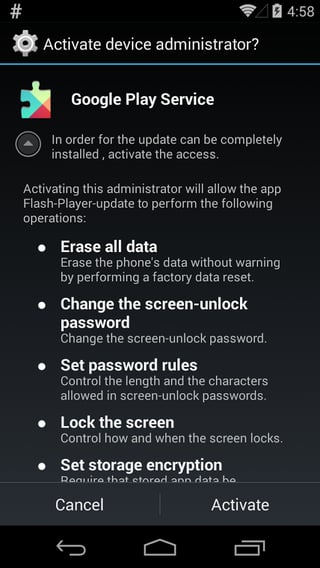

Uma vez baixado, o ícone do aplicativo desaparece da tela inicial do seu aparelho, mas isto não significa que o malware sumiu. O aplicativo requer privilégios administrativos com frequência. Se conseguir estes direitos, o malware pode causar sérios problemas.

Com privilégios administrativos, o GM acessa e pode controlar tudo o que acontece no aparelho infectado. O malware entra em ação quando outro aplicativo bancário é aberto. A lista de bancos que a variante atual do GM está infectando pode ser vista abaixo.

Quando um aplicativo alvo do GM for aberto, o malware pode mostrar uma tela que se sobrepõe àquela que você deveria ver e que se parece muito ao aplicativo que você acabou de abrir. Você poderá digitar os seus dados bancários nesta tela falsa pensando que está abrindo o seu aplicativo bancário, mas, na prática, os seus dados não estão sendo enviados aos servidores do seu banco, pelo contrário, as informações são enviadas a cibercriminosos. Esta técnica de engenharia social é utilizada para enganar os usuários e levar-lhes a fornecer dados pessoais e financeiros.

Pior ainda é que o GM pode interceptar SMSs e roubar os tokens de autenticação que completariam as transações bancárias sem as executar. É isto mesmo, os cibercriminosos conseguem burlar esta camada de segurança extra se você não tiver se protegido contra eles!

O malware pode enviar informações como o número CCV, os tokens enviados via SMS, os números de telefone e dos cartões de crédito, etc. aos servidores de comando e controle (C&C) do malware.

O Trojan GM está crescendo

O código fonte do GM vazou em dezembro de 2015, por isso, está disponível a qualquer um. Também qualquer um que tiver conhecimento da tecnologia pode distribuir o malware. Os cibercriminosos podem dar um passo adiante, melhorar o código, personalizá-lo para obter outras informações. Isto significa que novas variantes com novas funções estão sendo constantemente criadas.

Nós detectamos um aumento considerável no número de amostras do GM desde que o código vazou na internet. Nossos colegas da McAfee, por exemplo, encontraram variantes da GM que exigiam dos usuários que escaneassem a parte da frente e de trás dos seus cartões e RGs.

Os técnicos da Avast analisaram a amostra coletada pela McAfee e descobriram a incrível lista de bancos e serviços que podem ser infectados pelo GM.

- Nos Estados Unidos e Canadá: BNC, American Express, Chase, CIBC, Citi Bank, ClairMail, Coinbase, Credit Karma, Discover, goDough, First PREMIER bank, Bank of America, JPMorgan Chase, Skrill, Western Union, PayPal, PNC, SunTrust, TD Bank, TransferWise, Union Bank, USAA, U.S. Bank Access Online Mobile, Wells Fargo.

- Na Áustria, BAWAG P.S.K., easybank, ErsteBank/Sparkasse, Volksbank, Bank Austria, Raiffeisen.

- Na Austrália, Bank West, ING Direct, National Australia Bank, Commonwealth Bank, Bank of South Australia, St. George Bank, Westpac.

- Na Alemanha, Deutsche Bank, ING DiBa, DKB, Sparkasse, Comdirect, Commerzbank, Consorsbank, Volksbank Raiffeisen, Postbank, Santander.

- Na França, ING Direct, Crédit Mutuel de Bretagne, Crédit Mutuel Sud Ouest, Boursorama Banque, Téléchargements, Caisse d'Epargne, CIC, Crédit Mutuel, La Banque Postale, Groupama, MACIF, Crédit du Nord, Axa, Banque Populaire, Crédit Agricole, LCL, Société Générale, BNP Paribas.

- Na Polônia, Comarch, Getin Group, Citi Bank, Bank Pekao, Raiffeisen, BZWBK24, Eurobank, ING Bank, mbank, IKO, Bank Millennium.

- Na Turquia, Akbank Direkt, QNB Finansbank Cep Şubesi, Garant, İşCep, Halkbank, VakıfBank, Yapı ve Kredi Bankası, Ziraat.

Como se proteger?

Instale um aplicativo antivírus como o Avast Mobile Security. Um bom aplicativo Antivírus pode detectar e bloquear malwares como o GM antes que ele infecte o seu aparelho.

Use apenas fontes confiáveis como a Google Play Store e a Apple App Store. Ainda que lojas não oficiais oferecem aplicativos que não podem ser encontrados nas lojas confiáveis, ou oferecem gratuitamente aplicativos premium, suas ofertas são boas demais para ser verdade. Como escrevemos acima, a maioria das lojas não oficiais não verifica a segurança dos aplicativos que estão sendo oferecidos.

Cuidado com os aplicativos que solicitam direitos administrativos. Os direitos administrativos são poderosos e permitem que um aplicativo (e quem estiver por trás dele) tenha o controle total do seu aparelho.

Android:Banker-MQ[Trj]

E5DF30B41B0C50594C2B77C1D5D6916A9CE925F792C563F692426C2D50AA2524