Um adware agressivo, em aplicativos de música, edição de fotos e fitness, sempre reaparece e tenta convencer os usuários a instalarem outros aplicativos.

Com uma plataforma de inteligência de ameaças para dispositivos móveis, a apklab.io, descobrimos 50 aplicativos com adware na Google Play Store. O número de instalações desses aplicativos varia entre 5 mil e 5 milhões. O adware pode ser muito irritante, pois exibe anúncios em tela cheia sem parar e, em alguns casos, tenta convencer o usuário a instalar aplicativos adicionais.

Os aplicativos de adware são interligados pelo uso de bibliotecas Android de terceiros que ignoram as restrições de serviço em segundo plano presentes em versões mais recentes do Android. Embora ignorar em si não seja explicitamente proibido na Play Store, o Avast detecta isso como Android:Agent-SEB [PUP], porque os aplicativos que usam essas bibliotecas gastam a bateria do usuário e tornam o dispositivo mais lento. Os aplicativos deste artigo usavam as bibliotecas para exibir cada vez mais anúncios para o usuário, o que é contra as regras da Play Store.

Chamamos de TsSdk os adwares baseados nessas bibliotecas, porque o termo foi encontrado na primeira versão do adware.

O adware foi instalado 30 milhões de vezes antes de ser removido da Google Play Store, segundo a pesquisa da Avast. Colaboramos com a Google e todos as amostras já foram removidas da Play Store antes do lançamento original deste artigo.

Com o apklab.io, detectamos duas versões do TsSdk na Play Store até agora, todas interligadas com o mesmo código. Abaixo você encontrará descrições de ambas, da versão mais antiga até a mais nova do adware.

Versão A

A versão mais antiga do TsSdk, chamada de “versão A” foi instalada 3,6 milhões de vezes. Os aplicativos que contêm o adware eram jogos simples, aplicativos de fitness e de edição de fotos.

A versão A foi mais frequentemente instalada na Índia, Indonésia, Filipinas, Paquistão, Bangladesh e Nepal.

Acima, um exemplo de aplicativo que contém TsSDK

Acima, um exemplo de aplicativo que contém TsSDK

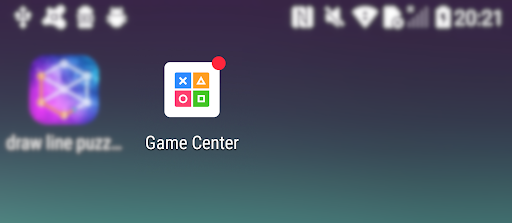

Depois da instalação, parece que a maioria de aplicativos que contêm a versão A funciona de acordo com o anunciado em suas páginas na Google Play, mas vem com uma surpresa desagradável: atalhos para os aplicativos, bem como um centro de jogos são adicionados à tela inicial e anúncios em tela cheia são exibidos para o usuário ao ligar a tela. Em algumas variantes da versão A, os anúncios também são exibidos periodicamente quando o usuário está usando o dispositivo. Assista a um vídeo que mostra isso.

A versão A não é muito bem camuflada e é fácil identificar o SDK do adware no código. É também a menos prevalente das duas versões. Algumas variantes da versão A também contêm código que baixa outros aplicativos, solicitando que o usuário os instale.

O aspecto mais interessante da versão A é que a maioria das amostras também adiciona um atalho a um “Game Center” na tela inicial do dispositivo infectado, abrindo uma página com anúncios de jogos diferentes: http://h5games.top/.

É interessante porque o nome H5GameCenter também fazia parte do malware pré-instalado Cosiloon sobre qual relatamos no ano passado. Existe uma ligação entre os dois? Não temos certeza. Poderia existir uma relação entre os dois ou talvez os desenvolvedores do Game Center comprassem publicidade tanto no Cosiloon quanto no TsSdk.

Versão B

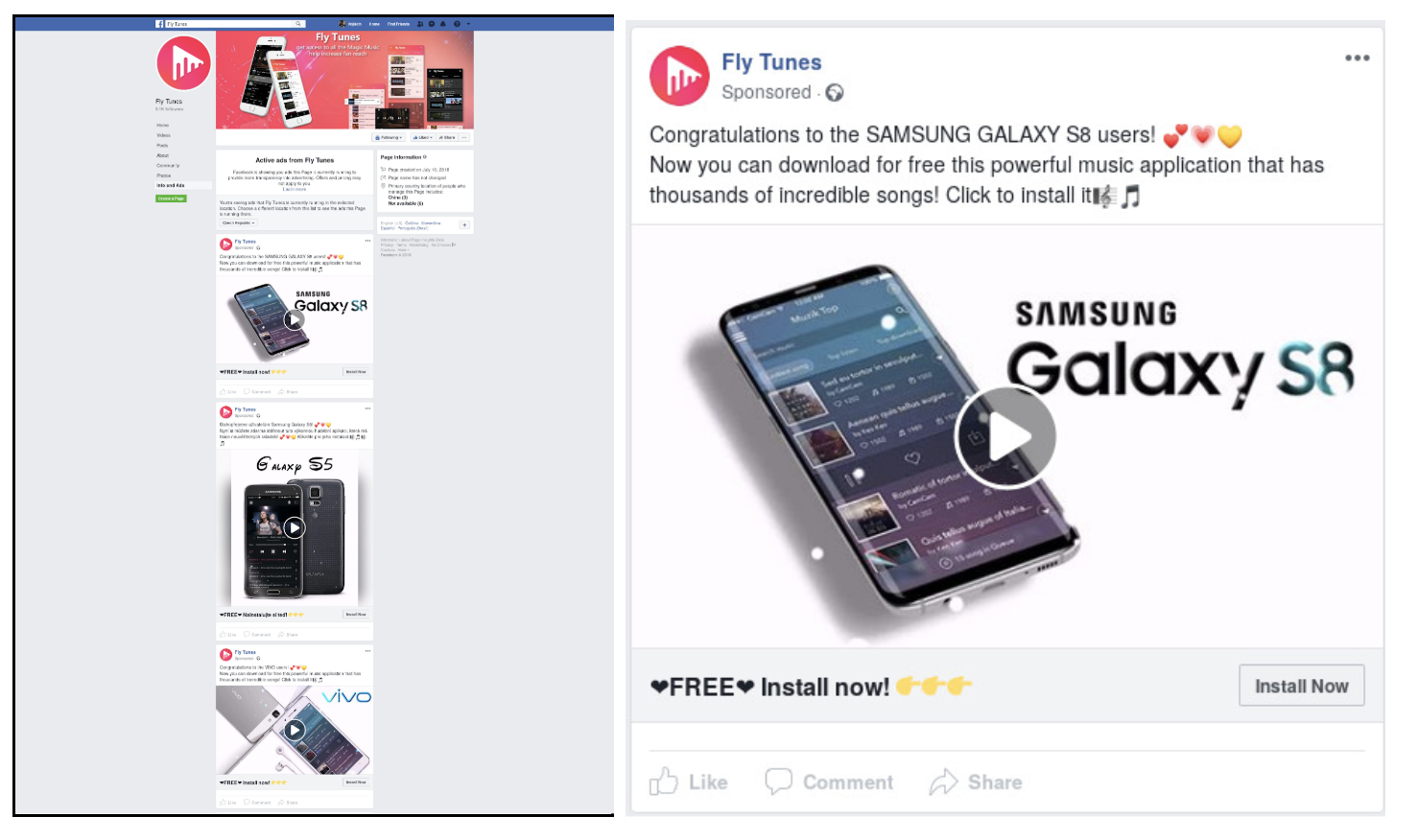

A segunda versão mais antiga do TsSdk, chamada de versão B foi instalada quase 28 milhões de vezes. O adware fazia parte de aplicativos de fitness e música.

A versão B foi mais frequentemente instalada nas Filipinas, Índia, Indonésia, Malásia, Brasil, Nepal e Grã-Bretanha.

Parece que os desenvolvedores do adware se esforçaram um pouco mais ao fazer a versão B, já que ela parece ser mais nova e seu código está melhor protegido. O código de adware é criptografado com o compactador Tencent e é bastante difícil de ser descompactado pelos analistas, mas é facilmente detectado durante a análise dinâmica na plataforma apklab.io.

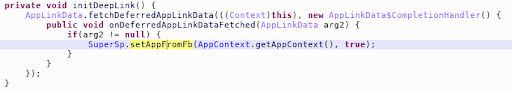

Não conseguimos fazer a versão B exibir anúncios em nossos dispositivos, porque ela realiza várias verificações antes de realmente implantar a funcionalidade de anúncios em tela cheia. Mas o mais importante é que o adware só é acionado se o usuário instalar o aplicativo clicando em um anúncio do Facebook. O aplicativo detecta isso usando o recurso SDK do Facebook chamado “deferred deep linking”.

Não recebemos os anúncios no Facebook, mas procuramos os aplicativos infectados na Play Store, por isso os anúncios não foram exibidos.

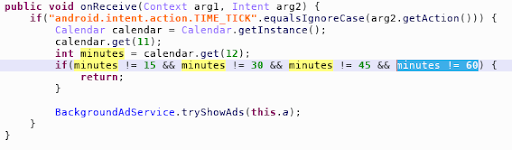

Além disso, os anúncios são exibidos somente nas primeiras quatro horas após a instalação do aplicativo, depois com muito menos frequência. Pelo código, sabemos que nas primeiras quatro horas, os anúncios em tela cheia são exibidos aleatoriamente quando o telefone é desbloqueado ou a cada 15 minutos, aos 15, 30 e 45 minutos depois de uma hora. O último tempo incluído no código é um pouco engraçado, aparentemente uma hora tem pelo menos 61 minutos no mundo do desenvolvedor (ele deveria ter escrito :00):

Parece que a versão B não funciona na versão 8.0 e superiores do Android devido a alterações no gerenciamento de serviços em segundo plano nessas versões mais recentes do Android. Porém, quase 80% de dispositivos têm versões mais antigas do Android no momento em que este artigo foi escrito.

Embora não conseguimos acionar anúncios em nossos dispositivos de teste, o código está claramente configurado para exibir anúncios intrusivos e os comentários acabam com as dúvidas:

Amostras

Devido ao número de amostras, selecionamos o APK mais recente de cada aplicativo e os colocamos nesta planilha.

Capturas de tela da Google Play Store e das páginas do Facebook estão disponíveis aqui.

Lembre-se de que muitos aplicativos com a Versão A estavam na Play Store, mas o Google os removeu antes que nossa pesquisa fosse concluída, incluindo o aplicativo Pro Piczoo, que foi instalado mais de 1 milhão de vezes.

Dicas para evitar adwares

- Instale um aplicativo antivírus confiável. O antivírus atua como uma rede de segurança e pode proteger você dos adwares

- Seja cauteloso ao baixar os aplicativos. Leia com cuidado os comentários antes de instalar um aplicativo novo, tanto as resenhas positivas, quanto as negativas. Veja se os usuários comentam se o aplicativo faz o que promete. Se houver comentários como “este aplicativo não faz o que promete” ou “este aplicativo é cheio de adwares”, pense bem antes de fazer o download do aplicativo. Comentários desse tipo indicam que algo está errado

- Sempre verifique com cuidado as permissões de aplicativos e observe atentamente se elas fazem sentido. A concessão de permissões incorretas pode enviar dados confidenciais aos cibercriminosos, incluindo informações como contatos armazenados no dispositivo, arquivos de mídia e informações sobre bate-papos pessoais. Se algo parece fora do comum ou inapropriado, o aplicativo não deve ser baixado