Dentro e fora das lojas oficiais, cibercriminosos levam usuários a instalar aplicativos e, depois, aplicam seus golpes através deles.

Malware Agent Smith substitui aplicativo por versão infectada

Cibercriminosos chineses descobriram uma forma de substituir um aplicativo por uma versão infectada, aproveitando várias falhas do Android, como a Janus e a Man-in-the-Disk. A cópia do aplicativo é idêntica e funciona perfeitamente.

O malware foi chamado de Agent Smith – em homenagem ao personagem Smith dos filmes Matrix, que tinha a capacidade de se replicar em qualquer pessoa – e está infectando 25 milhões de dispositivos com 2,8 bilhões de aplicativos infectados segundo a Bleeping Computer.

Agent Smith: o malware de mil disfarces. Fonte: The Hacker News.

Agent Smith: o malware de mil disfarces. Fonte: The Hacker News.

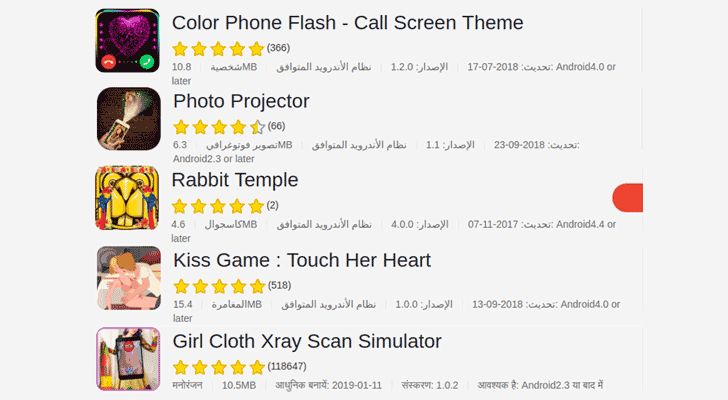

Os pesquisadores identificaram mais de 360 malwares diferentes disfarçados de jogos, fotos e aplicativos de conteúdo adulto. O Agent Smith pode ser usado para roubar credenciais (em golpes de phishing) e outros dados pessoais e se dissemina por todos os aplicativos "compatíveis" com o seu código, como, por exemplo, WhatsApp, JioTV, AppLock, HotStar, Flipkart, Opera Mini ou Truecaller, entre outros.

Os especialistas continuam recomendando baixar aplicativos somente das lojas oficiais, que sempre têm mais critérios de segurança. Os onze aplicativos infectados que conseguiram se infiltrar na Google Play Store já foram removidos. Para saber se o seu smartphone está limpo, vá à Play Store e abra o menu (ícone com 3 linhas horizontais na parte superior esquerda), vá ao Play Protect e habilite as proteções.

Aplicativo induz assinatura; promete, mas não entrega

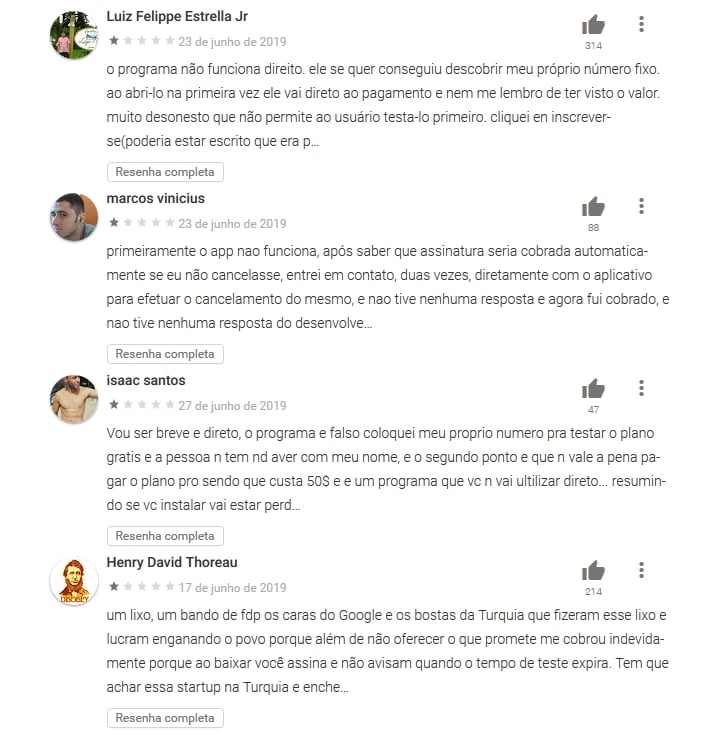

O aplicativo Number Finder – que identificava chamadas para Android – cobrava uma assinatura mensal de R$ 50,00 para identificar chamadas spam ou de telemarketing, mas, na prática, não fornecia o serviço prometido.

Cuidado: aplicativo continua disponível na Google Play Store

Cuidado: aplicativo continua disponível na Google Play Store

Após um falso teste de funcionamento, o aplicativo induzia as vítimas a realizar a assinatura e talvez por isso ele foi baixado mais de 1 milhão de vezes na Google Play Store. Nikolaos Chrysaidos, pesquisador da Avast, identificou tecnicamente o golpe com a plataforma de segurança de aplicativos da Avast – a apklab.io – e informou o Google. Os problemas já estavam sendo relatados nos comentários dos usuários, mas, infelizmente, o aplicativo continua disponível.

Leia atentamente as revisões dos usuários antes de instalar um aplicativo

Leia atentamente as revisões dos usuários antes de instalar um aplicativo

A Avast sugere que você cancele imediatamente a assinatura antes de ser cobrado(a) em seu cartão de crédito e desinstale imediatamente o aplicativo.

O aplicativo Zoom para Macs poderia estar espionando a sua webcam

O aplicativo de videoconferências Zoom para Mac foi avisado em março sobre uma falha de segurança que permite espionar o usuário pela webcam. Como o aplicativo usa um servidor local da web, os cibercriminosos podem ingressar nas chamadas sem permissão. O pesquisador que descobriu a falha estima que 4 milhões de usuários podem ter sido afetados.

Somente na semana passada, o Zoom atualizou o aplicativo e, no dia seguinte, a Apple lançou silenciosamente uma atualização que remove automaticamente o servidor web oculto nos Macs. Os usuários esperavam mais transparência e agilidade das empresas.

Somente na semana passada, o Zoom atualizou o aplicativo e, no dia seguinte, a Apple lançou silenciosamente uma atualização que remove automaticamente o servidor web oculto nos Macs. Os usuários esperavam mais transparência e agilidade das empresas.

O pesquisador da Avast, Martin Hron, disse que o incidente cria uma brecha para espionagem corporativa ou captura de vídeo e, além disso, apresenta riscos para os consumidores. “Esta vulnerabilidade pode acabar em um pesadelo de privacidade se os computadores de uso profissional forem usados em casa ou por motivos pessoais. Os relatórios afirmam que qualquer site pode ativar o cliente Zoom com o feed de vídeo ativado, o que essencialmente poderia transformar uma sessão de navegação casual em uma séria invasão de privacidade em sua própria casa”.

A Avast é líder global em segurança cibernética, protegendo centenas de milhões de usuários em todo o mundo. Saiba mais sobre os produtos que protegem sua vida digital em nosso site e receba todas as últimas notícias sobre como vencer as ameaças virtuais através do nosso Blog, no Facebook ou no Twitter.